Foram encontradas 203 questões.

Observe o texto acima, digitado no Word 2010 BR, em que:

- a citação “Prefeitura de Salvador" foi criada por meio de um recurso R1 desse editor de textos.

- a letra A foi destacada por meio do uso de um segundo recurso do software, o R2.

- o alinhamento justificado, aplicado ao texto, foi resultado da execução de um atalho de teclado.

Os recursos R1 e R2 e o atalho de teclado são conhecidos, respectivamente, por:

Provas

Questão presente nas seguintes provas

Na configuração padrão do Excel 2010, suponha que na célula B11 esteja a seguinte fórmula =C$8-$D7. Essa fórmula, quando copiada e colada para a célula G15, possuirá a seguinte composição:

Provas

Questão presente nas seguintes provas

As redes de computadores padrão Fast Ethernet com acesso à internet e que empregam o cabeamento estruturado são implementadas por meio de cabos de par trançado que utilizam, em suas extremidades, conectores, como o da figura ilustrada abaixo.

Esse conector é conhecido pela sigla:

Esse conector é conhecido pela sigla:

Provas

Questão presente nas seguintes provas

No que diz respeito à segurança da informação, um conceito tem por finalidade garantir que um usuário seja de fato quem alega ser. Por exemplo, ao fornecer uma conta e senha numa rede, e estas serem lidas, um usuário recebe uma autorização para acessar a rede com segurança.

Esse aspecto é denominado:

Esse aspecto é denominado:

Provas

Questão presente nas seguintes provas

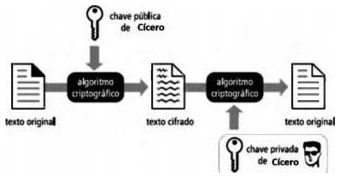

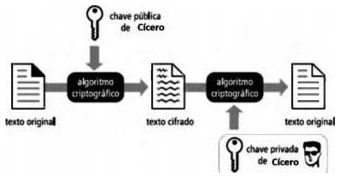

Aseguinte figura ilustra um tipo de criptografia.

O tipo apresentado utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono. Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la. Exemplos desse método criptográfico são RSA, DSA, ECC e Diffie-Hellman.

Esse tipo é conhecido como criptografia:

O tipo apresentado utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono. Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la. Exemplos desse método criptográfico são RSA, DSA, ECC e Diffie-Hellman.

Esse tipo é conhecido como criptografia:

Provas

Questão presente nas seguintes provas

Na comparação das topologias barramento, estrela, anel e malha nas redes de computadores, constitui uma vantagem e uma desvantagem da topologia estrela , respectivamente:

Provas

Questão presente nas seguintes provas

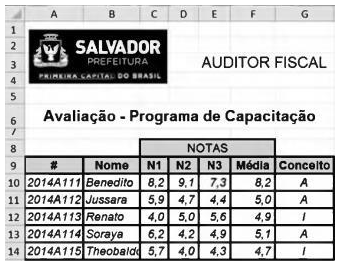

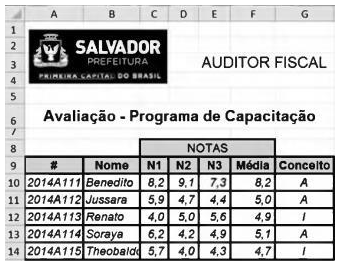

Aplanilha a seguirfoi criada no Excel 2010 BR

- A coluna “Média" representa a média aritmética entre todas as notas dos avaliados.

- Nas células de G10 a G14, foram inseridas expressões que usam a função SE para exibir “A" para APROVADO, se a média do avaliado é maior ou igual a 5, e “I" para INSUFICIENTE, se ao contrário, a média do avaliado é inferior a 5.

As expressões inseridas em F12 e G13 foram, respectivamente:

- A coluna “Média" representa a média aritmética entre todas as notas dos avaliados.

- Nas células de G10 a G14, foram inseridas expressões que usam a função SE para exibir “A" para APROVADO, se a média do avaliado é maior ou igual a 5, e “I" para INSUFICIENTE, se ao contrário, a média do avaliado é inferior a 5.

As expressões inseridas em F12 e G13 foram, respectivamente:

Provas

Questão presente nas seguintes provas

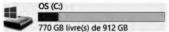

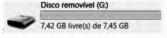

Os sistemas operacionais Windows disponibilizam um ambiente gráfico para o gerenciador de arquivos, que oferece recursos para a manipulação de pastas e arquivos. Nesse contexto, trabalhando em um microcomputador com Windows 8 BR, para realizar uma operação de backup, um Auditor Fiscal realizou os seguintes procedimentos:

- selecio nou o arquivo CONTROLE.DOC armazenado na pasta AUDITORIA existente no disco referenciado por

- executou um atalho de teclado que corresponde á ação Copiar.

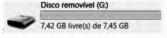

- selecionou um pendrive de 8GB, referenciado no sietema por

- executou um atalho de teclado que corresponde á ação de Colar.

Nessa seqüência, os atalhos de teclado são, respectivamente:

- selecio nou o arquivo CONTROLE.DOC armazenado na pasta AUDITORIA existente no disco referenciado por

- executou um atalho de teclado que corresponde á ação Copiar.

- selecionou um pendrive de 8GB, referenciado no sietema por

- executou um atalho de teclado que corresponde á ação de Colar.

Nessa seqüência, os atalhos de teclado são, respectivamente:

Provas

Questão presente nas seguintes provas

Para navegar na internet, um internauta necessita ter instalado um browser em seu computador. No Internet Explorer 11 BR, para acessar o site da Prefeitura de Salvador - http://www.salvador.ba.gov.br/, configurado como homepage inicial, ele deve acionar um ícone ou executar um atalho de teclado como alternativa.

O ícone e o atalho de teclado são:

O ícone e o atalho de teclado são:

Provas

Questão presente nas seguintes provas

No Powerpoint 2010 BR, pressionar a tecla de função F5 corresponde à seguinte ação:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container