Foram encontradas 203 questões.

Na faixa de opções do MS Word 2010, são recursos presentes no grupo “edição” da guia “página inicial” :

Provas

Questão presente nas seguintes provas

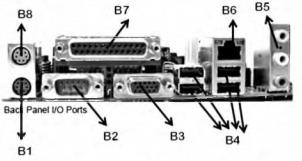

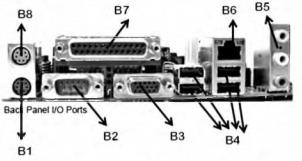

A figura a seguir mostra um conjunto de interfaces existentes em microcomputadores versão desktop.

Utilizada pelos pendrives e impressoras, a conexão conhecida por USB está identificada por:

Utilizada pelos pendrives e impressoras, a conexão conhecida por USB está identificada por:

Provas

Questão presente nas seguintes provas

Alguns termos relacionados aos componentes básicos de hardware dos computadores periféricos e dispositivos de entrada, saída e armazenamento de dados estão disponibilizados na coluna I. Estabeleça a correta correspondência com os seus significados,disponibilidade na coluna II.

Coluna I

1.Clock interno

2.Clock externo

3.RAM

4.Memória Flash

Coluna II

( ) dispositivo utilizado em pendrives.

( ) dispositivo associado ao bar ramento da placa-mãe

( ) dispositivo associado ao processador.

( ) dispositivo volátil de acesso aleatório.

A sequência correta é:

Coluna I

1.Clock interno

2.Clock externo

3.RAM

4.Memória Flash

Coluna II

( ) dispositivo utilizado em pendrives.

( ) dispositivo associado ao bar ramento da placa-mãe

( ) dispositivo associado ao processador.

( ) dispositivo volátil de acesso aleatório.

A sequência correta é:

Provas

Questão presente nas seguintes provas

A figura a seguir ilustra um tipo de topologia empregado na implementação das LANs atuais.

Essa topologia é conhecida por:

Essa topologia é conhecida por:

Provas

Questão presente nas seguintes provas

No MS PowerPoint 2010, são opções de efeito de transição e de efeito de animação, respectivamente:

Provas

Questão presente nas seguintes provas

1049966

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Provas:

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia de HashMD5

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

São algoritmos de criptografia:

Provas

Questão presente nas seguintes provas

1049965

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Provas:

- Conceitos BásicosTerminologiaAmeaça

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasPhishing Scam

São exemplos de ameaça em redes de

computadores, EXCETO:

Provas

Questão presente nas seguintes provas

1049964

Ano: 2014

Disciplina: TI - Redes de Computadores

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Disciplina: TI - Redes de Computadores

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Provas:

As medidas de segurança da rede envolvem três

tipos de defesas, que são organizadas em camadas:

segurança de perímetro, autenticação e autorização.

São exemplos de ferramentas atinentes à segurança

de perímetro:

Provas

Questão presente nas seguintes provas

1049963

Ano: 2014

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Provas:

As revisões de requisitos e a prototipação são as

principais técnicas utilizadas para:

Provas

Questão presente nas seguintes provas

1049962

Ano: 2014

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNCAB

Orgão: Pref. Salvador-BA

Provas:

Em relação ao modelo espiral, é correto afirmar que:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container