Foram encontradas 40 questões.

A Figura 8 mostra um "token" utilizado durante o processo de criação de um certificado digital. Nesse caso, considere as seguintes assertivas:

I. Esse tipo de "token" pode ser utilizado na geração de um certificado digital do tipo A1 ou A3, dependendo do tamanho da chave criptográfica que será armazenada nesse dispositivo, que poderá ser de 512 bits, para o tipo A1, ou de 1024 bits, para o tipo A3.

II. Para se garantir a integridade de um documento eletrônico, basta assiná-lo digitalmente utilizando-se a chave privada, armazenada no "token" da Figura 8.

III. Assinando-se digitalmente um arquivo eletrônico, utilizando-se a chave pública armazenada no "token", garante-se a propriedade da segurança da informação chamada disponibilidade.

Quais estão corretas?

Provas

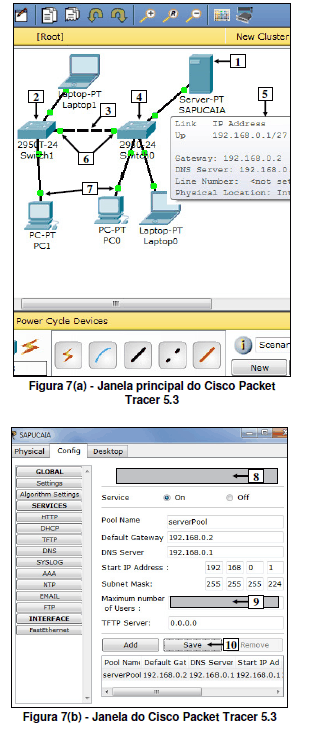

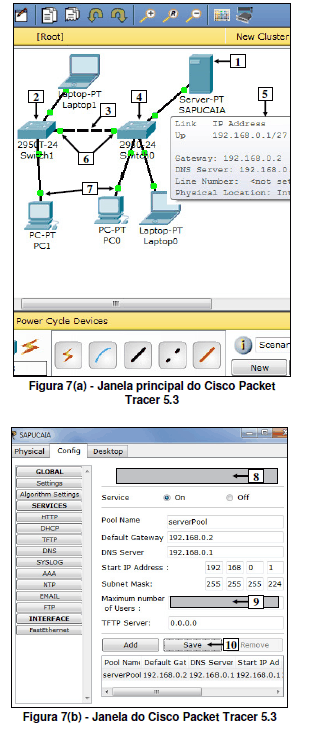

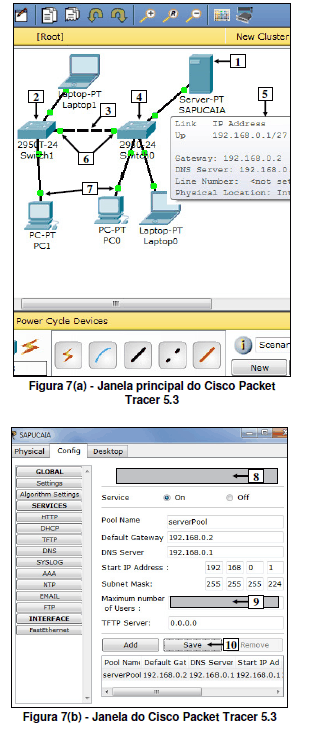

As questões 37, 38 e 39 baseiam-se nas Figuras 7(a) e 7(b), do Cisco Packet Tracer 5.3. A respeito da Figura 7(a) observe os seguintes detalhes: (1) ela mostra, intencionalmente, apenas parte da janela principal do Cisco Packet Tracer 5.3; (2) a seta nº 5 aponta para detalhes do servidor "SAPUCAIA" (seta nº 1); (3) as setas nº 2 e 4 apontam para dois switches que foram conectados entre si; e (4) todas as "bolinhas" dessa Figura, como as apontadas pelas setas nº 6 e 7, estão na cor verde. Sobre a Figura 7(b), considere os seguintes aspectos: (1) ela passou a ser exibida após se ter dado dois cliques, sobre ícone do servidor apontado pela seta nº 1 (Figura 7(a)) e se ter selecionado a guia "Config" (Figura 7(b)); (2) as configurações dessa janela já foram salvas; (3) nessa Figura, inseriu-se, nos locais apontados pelas setas nº 8 e 9, retângulos, de modo a ocultar qualquer texto ou inscrição existente nesses locais.

Na Figura 7(a), do Cisco Packet Tracer 5.3, a seta 3 aponta para a conexão feita entre os switches de nº 2 e 4. Sobre essa conexão, sabe-se o seguinte: (1) ela foi realizada entre as portas FastEthernet0/5, de ambos os switches; (2) não se utilizou, nessa conexão, nenhuma porta do tipo "uplink". Nesse caso, pode-se afirmar que a conexão apontada pela seta nº 3 é do tipo

Provas

As questões 37, 38 e 39 baseiam-se nas Figuras 7(a) e 7(b), do Cisco Packet Tracer 5.3. A respeito da Figura 7(a) observe os seguintes detalhes: (1) ela mostra, intencionalmente, apenas parte da janela principal do Cisco Packet Tracer 5.3; (2) a seta nº 5 aponta para detalhes do servidor "SAPUCAIA" (seta nº 1); (3) as setas nº 2 e 4 apontam para dois switches que foram conectados entre si; e (4) todas as "bolinhas" dessa Figura, como as apontadas pelas setas nº 6 e 7, estão na cor verde. Sobre a Figura 7(b), considere os seguintes aspectos: (1) ela passou a ser exibida após se ter dado dois cliques, sobre ícone do servidor apontado pela seta nº 1 (Figura 7(a)) e se ter selecionado a guia "Config" (Figura 7(b)); (2) as configurações dessa janela já foram salvas; (3) nessa Figura, inseriu-se, nos locais apontados pelas setas nº 8 e 9, retângulos, de modo a ocultar qualquer texto ou inscrição existente nesses locais.

Para que a janela do Cisco Packet Tracer 5.3, mostrada na Figura 7(b), possa ser salva corretamente, basta preencher o local apontado pela seta nº 9, com o número:

I. 128 e, a seguir, pressionar o botão "Save", apontado pela seta nº 10.

II. 64 e, a seguir, pressionar o botão "Save", apontado pela seta nº 10.

III. 30 e, a seguir, pressionar o botão "Save", apontado pela seta nº 10.

Quais estão corretas?

Provas

As questões 37, 38 e 39 baseiam-se nas Figuras 7(a) e 7(b), do Cisco Packet Tracer 5.3. A respeito da Figura 7(a) observe os seguintes detalhes: (1) ela mostra, intencionalmente, apenas parte da janela principal do Cisco Packet Tracer 5.3; (2) a seta nº 5 aponta para detalhes do servidor "SAPUCAIA" (seta nº 1); (3) as setas nº 2 e 4 apontam para dois switches que foram conectados entre si; e (4) todas as "bolinhas" dessa Figura, como as apontadas pelas setas nº 6 e 7, estão na cor verde. Sobre a Figura 7(b), considere os seguintes aspectos: (1) ela passou a ser exibida após se ter dado dois cliques, sobre ícone do servidor apontado pela seta nº 1 (Figura 7(a)) e se ter selecionado a guia "Config" (Figura 7(b)); (2) as configurações dessa janela já foram salvas; (3) nessa Figura, inseriu-se, nos locais apontados pelas setas nº 8 e 9, retângulos, de modo a ocultar qualquer texto ou inscrição existente nesses locais.

A Figura 7(b) apresenta uma janela do Cisco Packet Tracer 5.3, destinada a permitir a configuração do seguinte serviço:

Provas

Sobre o software "Snort", disponível no site "www.snort.org", pode-se afirmar que:

Provas

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

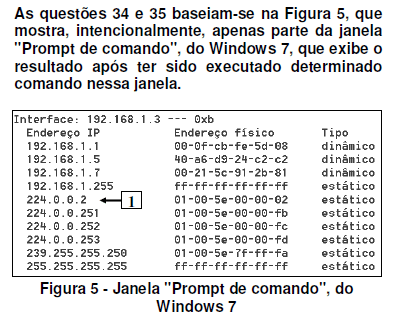

O número "224", do IP apontado pela seta nº 1 (Figura 5), está representado no sistema de numeração decimal. Nesse caso, esse número, em binário, será representado da seguinte forma:

Provas

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

A Figura 5 mostra o resultado obtido após se executar, na janela "Prompt de comando", do Windows 7, um determinado comando, que permite mostrar os endereços IP e os respectivos endereços físicos das interfaces de rede (MAC). Nesse caso, selecione, dentre as alternativas abaixo, o protocolo, da pilha de protocolos TCP/IP, que realiza conversão entre os endereços IP e os endereços MAC da rede.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

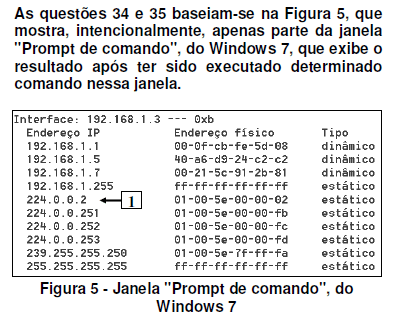

O algoritmo da Figura 4(a), ao ser executado, utilizará os valores mostrados na Figura 4(b), conforme descrito no texto introdutório dessa questão. Nesse caso, executando-se esse algoritmo, pode-se afirmar que:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

- Fundamentos de Sistemas OperacionaisBoot

- LinuxBoot no Linux

- Servidor de Arquivos e ImpressãoSamba

- Servidor de Arquivos e ImpressãoNFS

Considere as seguintes assertivas sobre LILO, SAMBA e NFS:

I. LILO é um gerenciador de "boot" para o Linux. O arquivo de configuração do LILO situa-se no diretório "/boot" e chama-se "LILO.config".

II. SAMBA é um programa de computador que permite que usuários, utilizando o sistema operacional Linux, acessem diretórios do Windows e vice-versa.

III. Network File System (NFS) é um protocolo que facilita a autenticação dos usuários em uma rede de computadores Linux, o qual permite localizar usuários e recursos na rede, assim como gerenciar esses usuários e os recursos de autenticação e segurança.

Quais estão corretas?

Provas

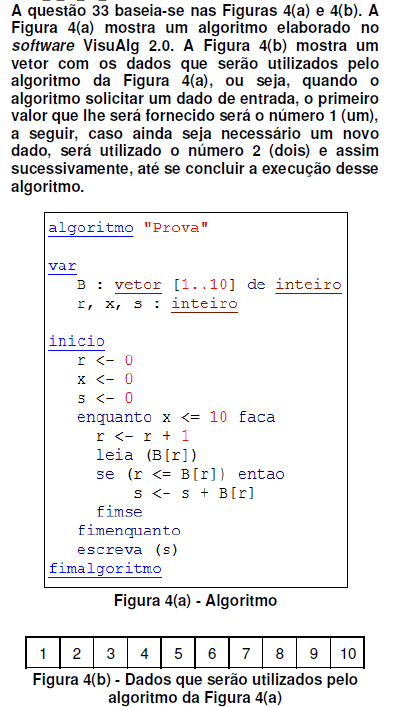

A Figura 3 mostra, intencionalmente, apenas parte da tela de um monitor de vídeo, na qual está sendo exibido o seguinte sistema operacional:

Provas

Caderno Container