Foram encontradas 376 questões.

Considere as afirmações abaixo em relação aos fundamentos na esfera do Estado para a definição das políticas públicas e a chamada "questão social":

I. Questão social pode ser definida como o conjunto dos problemas políticos, sociais e econômicos postos pela emergência da classe operária no processo de constituição da sociedade capitalista; em suma, a manifestação no cotidiano da vida social da contradição capital-trabalho.

II. Como tal, ela não se constitui em uma condição acessória e transitória, mas constitutiva do desenvolvimento capitalista, com seus diferentes estágios produzindo diferentes manifestações.

III. Com o protagonismo da classe operária, a questão social passa a ser tratada como questão política e transforma-se em objeto de intervenção sistemática por parte do Estado, mas de forma fragmentária e parcializada: política social transmuta-se em políticas sociais, correspondendo às diferentes expressões da questão social – e assim enfrentadas.

Quais estão corretas?

Provas

Disciplina: TI - Banco de Dados

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

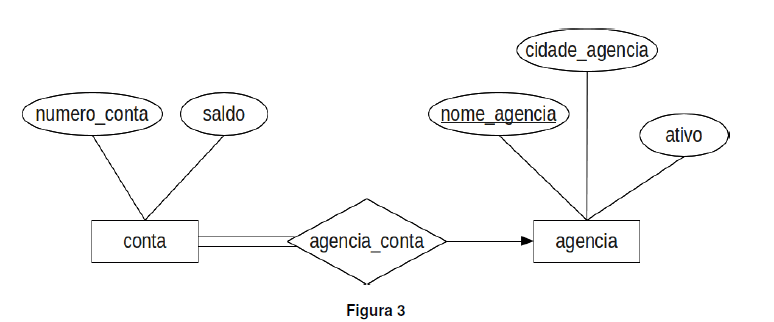

Sobre a notação utilizada no Diagrama ER apresentado na Figura 3, é possível afirma que:

I. O losango identificado por agencia_conta representa um conjunto de relacionamentos.

II. A elipse cujo identificador nome_agencia encontra-se sublinhado representa um atributo de valores múltiplos.

III. As linhas duplas unindo o retângulo identificado por conta e o losango identificado por agencia_conta indicam que conta é um conjunto de entidades fraco.

Quais estão corretas?

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

- Conceitos BásicosFundamentos de Segurança da Informação

- Auditoria e Compliance

- Controle de AcessoModelos de Controle de Acesso

Sobre classes e níveis de segurança definidos no “Orange Book” (DoD 5200.28 STD), afirma-se:

I. Os sistemas classificados como Classe D representam o maior nível de segurança dentre os descritos pelo padrão, com especificação formal do projeto de segurança do software e consistência do modelo de segurança formalmente verificável.

II. Se classificado no Nível C1 de segurança, o sistema identifica os usuários por login e senha, com permissões de acesso a recursos e dados.

III. O Nível C2 de segurança tem como uma de suas características propriedades a autenticação com granularidade a nível de objeto, por módulo protegido, com suas operações rastreáveis via log.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore Binária

- Fundamentos de ProgramaçãoGrafosTeoria dos Grafos

Sobre a estrutura de dados do tipo árvore, afirma-se que:

I. É um grafo conexo.

II. Uma árvore binária é dita balanceada se para cada um de seus nós as alturas de suas subárvores diferem de no máximo uma unidade.

III. Pode possuir ciclos.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Sobre o RUP (do inglês, Racional Unified Process), afirma-se que:

I. É um processo de desenvolvimento tipicamente interativo e incremental.

II. É na disciplina de Construção que a fase de Implementação concentra maior esforço.

III. É na disciplina de Concepção que a fase de Implementação concentra maior esforço.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

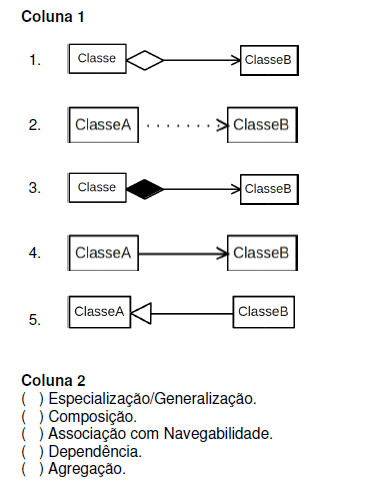

Associe os elementos gráficos da UML apresentados na Coluna 1 com seus respectivos significados na Coluna 2.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Sobre os Processos do Ciclo de vida definidos pela norma NBR ISO/IEC 12207, é correto afirmar que são definidos Processos Fundamentais, Processos de Apoio e Processos Organizacionais.

A ordem correta de preenchimento das lacunas do trecho acima é:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Sobre as linguagens de programação C, Java, PHP e JavaScript, avalie as assertivas a seguir:

I. A instrução require irá emitir um aviso (em inglês, warning) se ela não conseguir encontrar o arquivo especificado, enquanto a instrução include emitirá um erro fatal para a mesma situação.

II. Em Java, o método finalize() de um objeto é chamado pelo coletor de lixo (em inglês, garbage collector) quando é determinado que não há mais referências para tal objeto.

III. Os tipos de dados da linguagem C int, char são representados na memória principal por um número específico de bits cada, que podem variar de acordo com uma dada arquiteturaalvo.

IV. Na linguagem JavaScript, uma função é um objeto e pode ser passada como parâmetro para funções, bem como ser utilizada como retorno de uma função.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

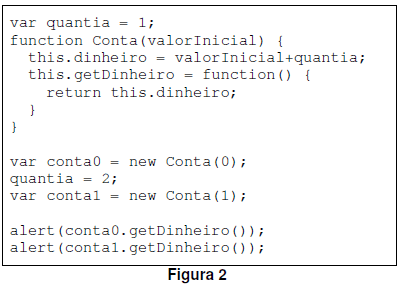

Considerando o trecho de código JavaScript apresentado na Figura 2, quais valores serão exibidos nas duas caixas de mensagens respectivamente?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

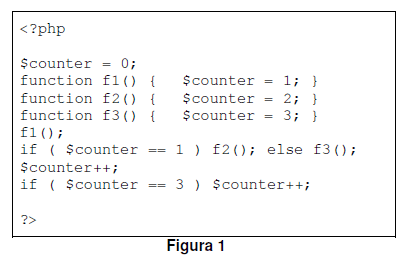

Considerando o trecho de script PHP apresentado na Figura 1, qual será o valor final armazenado na variável $counter?

Provas

Caderno Container