Foram encontradas 541 questões.

Sobre nivelamento, é INCORRETO afirmar que:

Provas

Disciplina: TI - Redes de Computadores

Banca: AGIRH

Orgão: Pref. Silveiras-SP

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

Considerando o modelo Pilha de Protocolos TCP/IP a camada que não faz parte de sua estrutura é:

Provas

Disciplina: TI - Redes de Computadores

Banca: AGIRH

Orgão: Pref. Silveiras-SP

- Modelo OSIModelo OSI: Camada de Rede

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Sessão

A camada de é responsável por usar os dados enviados pela camada de e dividi-los em pacotes que serão transmitidos para a Camada de . Complete corretamente as lacunas considerando o modelo ISO/OSI:

Provas

Disciplina: TI - Redes de Computadores

Banca: AGIRH

Orgão: Pref. Silveiras-SP

Com relação a topologias de rede, podemos afirmar que a topologia considera a mais simples é a:

Provas

Disciplina: TI - Redes de Computadores

Banca: AGIRH

Orgão: Pref. Silveiras-SP

O espaço do endereço IP originalmente foi dividido em estruturas de tamanho fixo chamados de "classes de endereço". É possível determinar a qual a classe e a estrutura da mesma examinando os primeiros bits de um endereço. O espaço do endereço IP foi dividido em quantas classes?

Provas

Disciplina: TI - Redes de Computadores

Banca: AGIRH

Orgão: Pref. Silveiras-SP

O Protocolo que permite atribuir um IP e outras configurações a computadores em uma rede, permitindo que o endereço IP dos dispositivos ligados à rede sejam definidos de forma automática no momento em que os mesmos forem conectados à rede é o:

Provas

Considerando os Conceitos básicos de Hardware podemos afirmar que na Placa-Mãe a BIOS tem a função de:

Provas

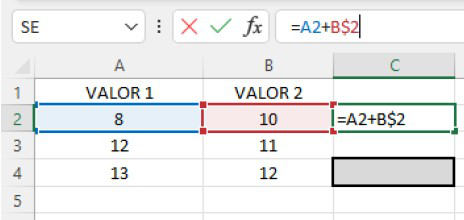

Considerando o Microsoft Excel em sua forma padrão análise a seguinte imagem:

Se o usuário colocar o cursor sobre a célula C2 e utilizando a alça de preenchimento arrastar a fórmula até a célula em destaque C4 qual será o resultado??

Provas

Um usuário de computador teve seus dados bloqueados por um hacker e recebeu um alerta que os mesmos só seriam liberados mediante pagamento de um resgate. Esse usuário foi vítima de uma prática conhecida como:

Provas

Considerando sobre segurança na internet análise:

1-Malware.

2-Phishing

3-Spam

4-Spyware

( ) é um termo para qualquer tipo de “malicious software” (“software malicioso”) projetado para infiltrar no dispositivo do usuário sem o seu conhecimento

( ) coleta informações sobre um dispositivo ou rede e transmite esses dados para o invasor, geralmente usado para descobrir dados pessoais, credenciais de login, números de cartão de crédito e dados bancários.

( ) é uma técnica de crime cibernético que usa fraude, truque ou engano para manipular as pessoas e obter informações confidenciais, através de truques de engenharia social para obter dados privados das vítimas.

( ) é uma mensagem eletrônica geralmente recebidas por e-mail que chega ao usuário sem a sua permissão ou seu desejo em recebê-lo.

A alternativa que associa corretamente é:

Provas

Caderno Container