Foram encontradas 1.384 questões.

I - ele armazena dados, mas não contém formatação, fórmulas ou macros; II - pode fazer operações nos dados; III - pode se conectar a fontes de dados externas para buscar dados; IV - os dados também podem ser armazenados na forma de gráficos; V - cada registro é armazenado como uma linha de um arquivo de texto.

Identifique a alternativa que contenha somente a(s) caracteríticas(s) do formato CSV:

Provas

Provas

Provas

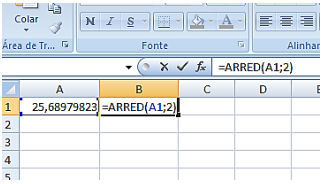

Observe a imagem abaixo do uso de uma função na Planilha eletrônica MS Excel 2013.

O resultado obtido através do uso desta função no valor contido nesta planilha é:

Provas

A imagem abaixo mostra um ícone do MS-Word 2010 referente a um recurso para a edição de parágrafos.

Qual recurso representado por esse botão é aplicado em textos existentes?

Provas

Um ataque cibernético é uma tentativa de danificar ou destruir uma rede ou sistema digital. Pode resultar em uma violação de dados, que é quando dados sensíveis ou confidenciais são manipulados por indivíduos não autorizados. Este tipo de ataque pode assumir a forma de roubo de identidade, vírus, malware, fraude ou extorsão. Analise as seguintes recomendações:

I - utilize senhas curtas e iguais para todos os serviços online;

II - não use verificação em duas etapas;

III - deixe seu sistema operacional atualizado;

IV - utilize um antivírus e um firewall;

V - utilize conexões desconhecidas de internet.

Qual/quais da(s) alternativas abaixo contém/contêm somente a(s) proposta(s) correta(s) para evitar um ataque cibernético?

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Vila Velha-ES

I - O uso de algoritmos matemáticos para transformar os dados em um formato que não seja prontamente decifrável. II - Uma transformação criptográfica de uma unidade de dados que permite que um destinatário da unidade de dados comprove a origem e a integridade da unidade de dados e proteja-se contra falsificação. III - A inserção de bits nas lacunas de um fluxo de dados para frustar as tentativas de análise de tráfego.

Está (ão) correta(s):

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Vila Velha-ES

- Conceitos BásicosTerminologiaAmeaça

- Análise de VulnerabilidadesAnálise de Código Malicioso

- Segurança LógicaFerramentas Antimalware

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Vila Velha-ES

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaConceitos e Fundamentos de Criptografia

Provas

Disciplina: TI - Redes de Computadores

Banca: IBADE

Orgão: Pref. Vila Velha-ES

Provas

Caderno Container