Foram encontradas 60 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PROCERGS

Sobre o comando clone de PHP, analise as assertivas abaixo.

I. No comportamento padrão, o comando clone replica superficialmente todas as propriedades de um objeto. Propriedades que são referencias a objetos continuam referenciando os mesmos objetos.

II. Pode ter seu comportamento alterado implementando-se o método __clone.

III. Ao clonar um objeto, o método construtor é chamado para o novo objeto.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PROCERGS

Considere a seguinte página HTML:

| <html> <meta http-equiv="Content-Type" content="text/html; charset=UTF-8" /> </body> |

Qual alternativa melhor representa o leiaute dessa página?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PROCERGS

Considere que a seguinte página HTML é executada em um navegador moderno com suporte ao objeto XMLHttpRequest.

| <!DOCTYPE html> <script> <div id="content"></div> </body> |

Considere também que, no mesmo domínio, encontra-se o script PHP 58.php mostrado na caixa abaixo.

| <?php $op0 = @$_POST['op0']; $value = strcmp($op0, $op1); if ( $value < 0 ) echo " OK"; ?> |

Suponha que não ocorram erros na requisição e que o servidor responda corretamente com status HTTP OK.

Após se clicar no botão Enviar e a requisição AJAX ter sido completada, qual o conteúdo do elemento div com id igual a content?

Provas

Considere as assertivas abaixo sobre o sistema de banco de dados MySQL.

I. O tipo padrão de tabela MyISAM fornece suporte a transações.

II. O tipo de tabela InnoDB provê suporte a chavesestrangeiras.

III. Uma única instrução update é atômica, i.e. não pode ser interrompida por outra consulta ou executada pela metade.

Quais estão corretas?

Provas

Suponha que um site use a seguinte consulta SQL para excluir um registro da tabela users:

| DELETE FROM users WHERE id = $id |

Se o conteúdo de $id não for tratado corretamente, um atacante pode fazer uso da técnica de injeção SQL (em inglês, SQL injection) para alterar o comportamento esperado da consulta. Qual alternativa apresenta uma string potencialmente perigosa que, quando substitui a variável $id, altera o comportamento da consulta acima para excluir todos os registros da tabela?

Provas

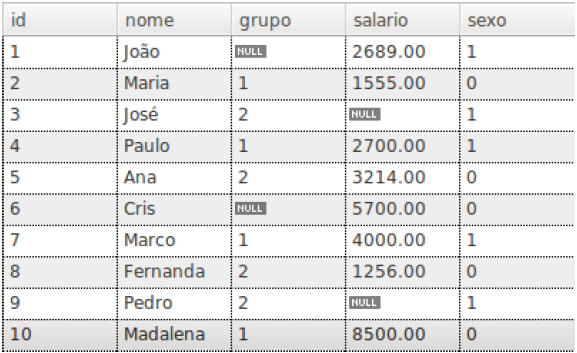

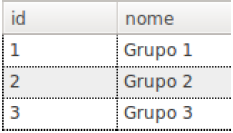

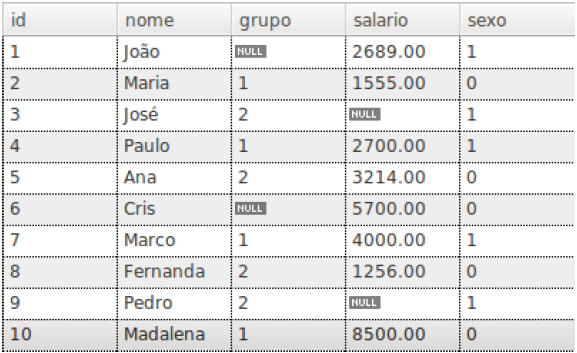

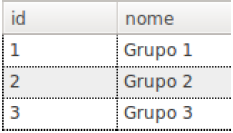

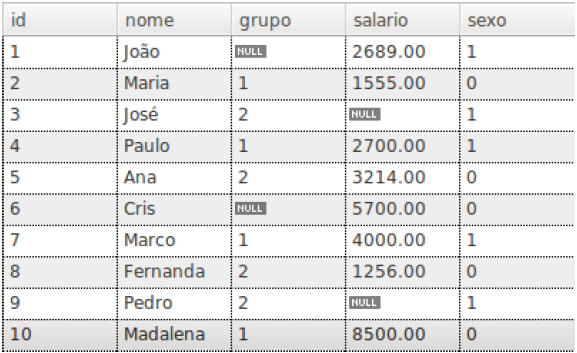

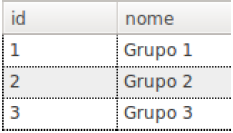

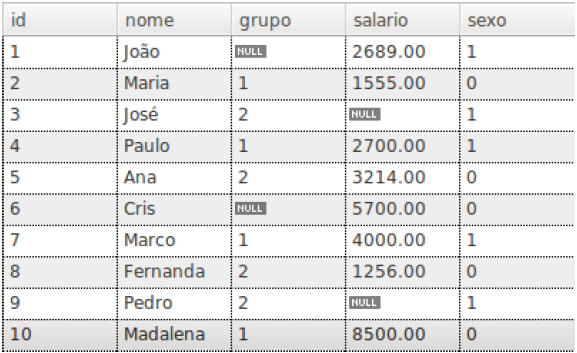

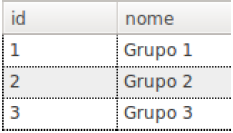

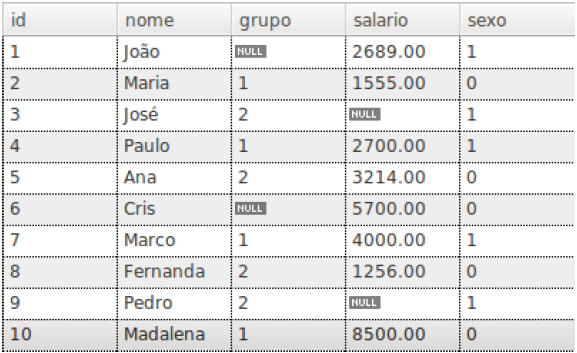

Figura 1 - Tabela de dados pessoal.

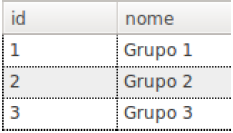

Figura 2 - Tabela de dados grupos.

Considere a tabela pessoal mostrada na Figura 1 e a tabela grupos mostrada na Figura 2. Quais registros, referenciados pelo valor do campo id, são retornados pela consulta SQL abaixo, caso se considere a ordem?

| SELECT * FROM |

Provas

Figura 1 - Tabela de dados pessoal.

Figura 2 - Tabela de dados grupos.

Considere a tabela pessoal mostrada na Figura 1. Deseja-se utilizar uma consulta SQL para atualizar todos e somente os registros cujo campo grupo não é nulo (NULL), alterando o valor do campo grupo para 4. Para tanto, é possível utilizar qual comando SQL?

Provas

Figura 1 - Tabela de dados pessoal.

Figura 2 - Tabela de dados grupos.

Considerando a tabela pessoal mostrada na Figura 1 e a tabela grupos mostrada na Figura 2, quantos registros serão retornados pela consulta SQL na caixa abaixo?

| SELECT * FROM grupos INNER JOIN pessoal ON pessoal.grupo = grupos.id; |

Provas

Figura 1 - Tabela de dados pessoal.

Figura 2 - Tabela de dados grupos.

Considerando a tabela pessoal mostrada na Figura 1, quantos registros serão retornados pela consulta SQL abaixo?

| SELECT * FROM |

Provas

Figura 1 - Tabela de dados pessoal.

Figura 2 - Tabela de dados grupos.

Considerando a tabela pessoal mostrada na Figura 1, qual o valor retornado pela consulta SQL na caixa abaixo?

| SELECT COUNT(*) FROM pessoal WHERE sexo = 0 AND salario >= 2000; |

Provas

Caderno Container