Foram encontradas 438 questões.

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalOCSP

- Certificado DigitalRevogação de Certificados

Quando há o comprometimento de um certificado digital antes do fim de sua validade, ele deve ser revogado pela autoridade certificadora que o emitiu.

A forma dessa revogação ser implementada e divulgada para os usuários finais é por meio do(a)

Provas

Sobre criptografia, analise as afirmativas a seguir.

I. O algoritmo AES é um exemplo de algoritmo criptográfico que utiliza cifra de bloco simétrico e chave de criptografia com 128, 192 ou 256 bits.

II. A cifra de Vigenère é um exemplo de cifra de transposição polialfabética.

III. As cifras de substituição rearranjam os caracteres de uma mensagem segundo um algoritmo especifico, de forma a embaralhar os caracteres do texto.

Está correto o que se afirma em

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

Um dos mecanismos importantes de segurança é aquele que tenta solucionar o problema da autenticidade. A criptografia moderna procura resolver esse problema através dos algoritmos de criptografia assimétrica.

Para que isso ocorra,

Provas

A respeito de índices clusterizados em tabelas de bancos de dados relacionais, analise as afirmativas a seguir.

I. Separam completamente as chaves e os registros da tabela indexada.

II. Podem resultar em ganhos significativos de performance na execução de consultas que acessam registros associados a um certo valor, como os itens de uma ordem de compra, por exemplo.

III. São raramente utilizados, porque demandam mais espaço de armazenagem.

Está correto o que se afirma em

Provas

Com referência à otimização de consultas SQL para bancos de dados relacionais, assinale a opção que apresenta a cláusula que potencialmente pode causar maiores problemas de desempenho, por si só, quando são manipuladas tabelas com grande número de registros.

Provas

Analise o comando a seguir.

SELECT * FROM T1 FULL OUTER JOIN T2 ON T1.A=T2.A

Sabe-se que a coluna A foi definida como chave primária tanto em T1 como em T2, e que T1 e T2 contêm, respectivamente, 20 e 30 linhas.

Assinale a opção que apresenta a estimativa do número de linhas produzidas pela execução do comando acima.

Provas

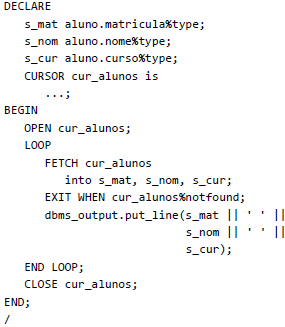

Analise o código Oracle PL/SQL.

Assinale a opção que apresenta o trecho que deve substitui corretamente os pontos “...” na sexta linha do código.

Provas

A administração de dados deve observar princípios básicos que são largamente adotados pela comunidade segurança da informação. Além da Confidencialidade, Integridade, Disponibilidade e Autenticidade, o princípio da Irretratabilidade completa a lista.

Assinale o significado do princípio da Irretratabilidade.

Provas

- Banco de Dados RelacionalDependência Funcional

- Banco de Dados RelacionalNormalizaçãoFNBC: Forma Normal de Boyce-Codd

Considere uma tabela T de um banco de dados relacional formada pelas colunas A, B, C e D.

]Sabe-se que as dependências funcionais

A → B

C → A

C → D

D → C

se verificam para qualquer instância de T.

Assinale a declaração de constraints do tipo UNIQUE que deve ser empregada na criação da tabela T de modo que o esquema relacional atenda aos requisitos da Forma Normal Boyce-Codd.

Provas

A respeito dos mecanismos de triggers do Oracle, analise as afirmativas a seguir.

I. A cláusula “OF nome_da_coluna” é usada para disparar o trigger somente quando a coluna específica tiver seu conteúdo alterado (updated).

II. A cláusula “WHEN” pode ser aplicada somente para trigger no nível de linha (row level).

III. A cláusula “REFERENCING OLD AS …” é aplicada somente para operações de inserção na tabela associada ao trigger.

Está correto o que se afirma em

Provas

Caderno Container