Foram encontradas 470 questões.

Um funcionário da Secretaria de Fazenda do Mato Grosso do Sul está trabalhando com três aplicações abertas no ambiente Windows XP, a primeira no Word 2002 BR, a segunda no Excel 2002 BR e a terceira no navegador Internet Explorer. Para passar de uma aplicação a outra, o Windows XP oferece dois recursos:

I. o primeiro, executado por meio da escolha de um dos ícones existentes em uma janela de diálogo mostrada na tela do monitor, quando se aciona um determinado atalho de teclado; e

II. o segundo, que leva à aplicação desejada diretamente, sem apresentação da janela de opções.

Para as duas situações acima apresentadas, os atalhos de teclado são executados, respectivamente, pressionando-se simultaneamente <Alt> e as teclas:

Provas

Os computadores possuem um mecanismo por meio do qual componentes distintos do processador podem interromper a seqüência normal de execução de instruções do processador. Mecanismo de interrupções visa, principalmente, a melhorar a eficiência de processamento. Nesse contexto, observe a citação abaixo:

"Uma classe de interrupção acontece quando é gerada por alguma condição que ocorra como resultado da execução de uma instrução, tal como overflow em uma operação aritmética, divisão por zero, tentativa de executar uma instrução de máquina ilegal e referência a um endereço de memória fora do espaço de endereçamento de programa."

A citação acima se refere a uma classe denominada interrupção de:

Provas

Como elemento principal de um sistema de computação, a CPU é responsável por processar dados. Ela é constituída dos seguintes componentes:

Provas

O serviço de SSH permite fazer o acesso remoto ao console de uma máquina. A principal diferença com relação ao serviço rlogin e rsh é que toda a comunicação entre cliente/servidor é feita de forma encriptada usando chaves públicas/privadas RSA para criptografia garantindo uma transferência segura de dados. O utilitário que gera chaves de autenticação para o SSH é conhecido por:

Provas

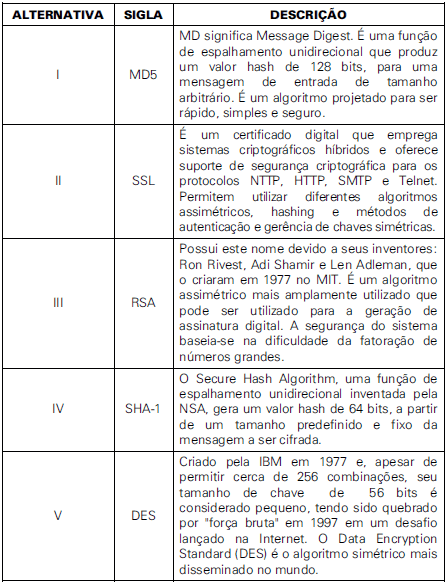

Ocorre correspondência entre SIGLA e DESCRIÇÃO nas seguintes alternativas:

Provas

No gerenciamento das redes de computadores, a maioria dos sistemas operacionais disponibiliza um recurso associado à segurança, que bloqueia qualquer usuário após um número de tentativas de acesso malsucedidas, normalmente devido a senhas incorretas. Por exemplo, para acessar um terminal de caixa eletrônico, se o usuário errar a digitação de sua senha por três vezes consecutivas, a conta é bloqueada de forma indeterminada ou temporária.

Esse recurso é conhecido por:

Provas

- WindowsConfiguração e Manutenção do WindowsConfiguração de Rede (Windows)

- WindowsWindows ServerWindows 2000 Server

Em um microcomputador foi instalado o Windows 2000 Server. O sistema foi configurado por meio do parâmetro IP 164.157.0.0/20 para operar em rede. A máscara de rede que esse microcomputador está empregando é:

Provas

- Gerenciamento de MemóriaMemória Virtual (Conceito)

- Gerenciamento de MemóriaPaginação de Memória

- Gerenciamento de MemóriaSegmentação de Memória

No contexto dos sistemas operacionais, a memória virtual representa um recurso que tem por finalidade permitir que programas usem mais espaço de endereçamento que a memória física da máquina ou para prover um mecanismo de proteção de memória consistente e flexível.

Esse recurso é implementado por meio das seguintes técnicas:

Provas

- LinuxRedes no LinuxFerramentas de Rede (Linux)

- LinuxRedes no LinuxMonitoramento de Tráfego de Rede no Linux

- LinuxSegurança no Linux

No que diz respeito à segurança, um programa permite a monitoração e registra a passagem de dados entre as interfaces de rede instaladas no computador. Os dados coletados são usados para obtenção de detalhes úteis para solução de problemas em rede, quando usado com boas intenções pelo administrador do sistema, ou para ataques ao sistema, quando usado pelo cracker para obter nomes/senhas e outros detalhes úteis para espionagem. Para sistemas Linux, os softwares mais conhecidos desse programa são tcpdump e ethereal.

Esse programa é conhecido por:

Provas

Observe o quadro abaixo, referente às características dos sistemas de arquivos FAT16, FAT32, EXT2, EXT3 e REISERFS.

Do quadro, ocorre correspondência entre SISTEMA DE ARQUIVOS e CARACTERÍSTICAS nas seguintes alternativas:

Provas

Caderno Container