Foram encontradas 244 questões.

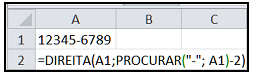

Analise a imagem a seguir, obtida no MS Excel 2010 em Português.

O conteúdo da célula A2, depois que o usuário apertar o Enter, será

Provas

O reconhecimento biométrico consiste em reconhecer um indivíduo com base nas suas características físicas ou comportamentais.

A técnica adotada pelo sistema de identificação biométrico que implica em detectar e comparar a posição das minúcias (minutiae), também conhecida como características de Galton, é utilizada no reconhecimento da

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia AssimétricaChave Pública

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasAtaques Passivos

- Ataques e Golpes e AmeaçasSniffing

O sistema de comunicação de dados está sujeito a inúmeros ataques produzidos por uma entidade hostil que pode estar localizada dentro ou fora da rede da empresa.

Um exemplo de ataque passivo é o ataque de

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia AssimétricaChave Privada

Provas

O perímetro de segurança é formado por componentes que visam a proteger a rede interna de ações maliciosas de entidades hostis.

O componente capaz de identificar o tráfego de ataques maliciosos através de métodos de análise de tráfego por assinatura ou anomalia é o

Provas

Uma técnica de esteganografia digital simples consiste em substituir o ruído em uma imagem pela informação que se deseja esconder.

Para camuflar uma mensagem secreta em uma imagem JPEG, de modo que a imagem fique praticamente inalterada e não afete a percepção visual do ser humano, o algoritmo de camuflagem deve substituir sequencialmente o bit

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaRC: Rivest Cipher

O uso da encriptação é fundamental para manter a segurança das comunicações e transações comerciais na internet.

Sobre os algoritmos de encriptação, analise as afirmativas a seguir.

I. O algoritmo RC4 é um algoritmo simétrico de criptografia utilizado nos protocolos Secure Socket Layers (SSL) (para proteger o tráfego Internet) e WEP (para a segurança de redes sem fios).

II. O algoritmo AES é um algoritmo simétrico de criptografia com várias aplicações na internet e na proteção de direitos autorais (DRM) que emprega atualmente chaves com pelo menos 2048 bits.

III. O algoritmo RSA é um algoritmo simétrico de criptografia projetado para ter implementações eficientes tanto em hardware como em software, sendo utilizado atualmente com chaves entre 128 e 256 bits.

Está correto o que se afirma em

Provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

Um programador de um sistema com autenticação de usuário, descontente com a empresa que trabalha, incluiu no código uma forma de passar por cima da autenticação convencional documentada, autenticando usuário e senha de forma programática (dentro do próprio código).

Dessa forma, o programador criou um

Provas

Provas

Caderno Container