Foram encontradas 120 questões.

Acerca dos conceitos de normalização de dados e dos modelos de dados, julgue o item subsequente.

Comparativamente aos usados pelos usuários leigos, os modelos de dados utilizados por programadores são considerados menos abstratos, pois contêm mais detalhes de como as informações estão organizadas internamente no banco de dados.

Provas

Acerca dos conceitos de normalização de dados e dos modelos de dados, julgue o item subsequente.

A transformação do esquema de tabela não normalizada em um esquema relacional na primeira forma normal (1FN) consiste da eliminação das tabelas aninhadas.

Provas

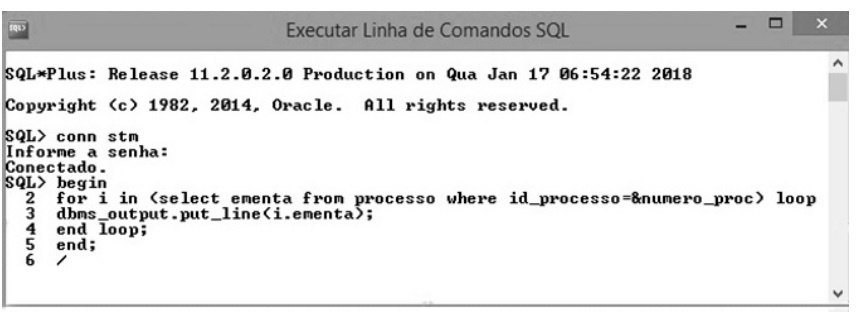

Considerando as informações apresentadas na figura precedente (captura de tela de uma sessão do SQL*Plus), relativas a comandos SQL, julgue o item que se segue.

A instrução contida na linha 3 possibilita a inserção de informações em um buffer que poderá ser lido por outro procedimento ou pacote.

Provas

Considerando que um órgão da justiça militar federal fará a contratação, por inexigibilidade, do desenvolvimento de um sistema de informação estratégico, julgue o item a seguir à luz das Resoluções CNJ n.º 182/2013 e n.º 211/2015.

A fase de elaboração dos estudos preliminares será opcional, sendo dispensada a etapa de estratégia para a contratação.

Provas

Considerando que um órgão da justiça militar federal fará a contratação, por inexigibilidade, do desenvolvimento de um sistema de informação estratégico, julgue o item a seguir à luz das Resoluções CNJ n.º 182/2013 e n.º 211/2015.

O projeto básico, a ser elaborado pela área demandante, deverá conter modelo de execução e gestão do contrato que contemple a forma de transferência de conhecimento da contratada para o órgão contratante.

Provas

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia de HashMessage Digest

- CriptografiaCriptografia de HashUnidirecionalidade (Hashing)

Em relação a conceitos de segurança da informação, julgue o item que se segue.

Ao se utilizar o mesmo algoritmo de hash para verificação de integridade, dois arquivos com nomes diferentes, mas idênticos em termos binários, terão o mesmo resultado de hash.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Em relação a conceitos de segurança da informação, julgue o item que se segue.

Com fins de garantia da confidencialidade, o uso do algoritmo AES permite cifrar um arquivo com senha, de forma a torná-lo ilegível a terceiros que não conheçam a senha.

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia de Curva Elíptica (ECC)

- CriptografiaFatoração de Números Primos

Acerca de criptografia assimétrica, julgue o item subsequente.

O algoritmo RSA gera um par de chaves privadas por meio de uma operação matemática do tipo logaritmo de curva simples.

Provas

Acerca de criptografia assimétrica, julgue o item subsequente.

Ao se utilizar um sistema de criptografia assimétrica, deve-se conhecer, no mínimo, a chave pública do destinatário da mensagem; além disso, um usuário pode ter quantas chaves públicas julgar necessárias.

Provas

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Encapsulamento

Julgue o item seguinte, a respeito de programação orientada a objetos.

O encapsulamento permite que um programa seja dividido em várias partes menores; contudo, as partes tornam-se dependentes umas das outras em relação à implementação e em relação ao trabalho realizado.

Provas

Caderno Container