Foram encontradas 858 questões.

As rochas sedimentares são classificadas em três tipos: detríticas, químicas e bioquímicas.

As alternativas a seguir apresentam a classificação correta de algumas rochas sedimentares, à exceção de uma. Assinale-a.

Provas

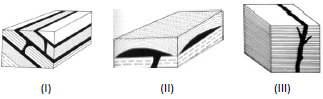

As figuras a seguir representam esquematicamente 3 estruturas geológicas originárias de intrusões magmáticas.

As estruturas presentes no esquema acima são, respectivamente,

Provas

A Lei n. 10.74/03, em seu primeiro parágrafo, instituiu o Sistema de Certificação do Processo de Kimberley – SCPK, mecanismo internacional de certificação de origem para exportação e importação.

Assinale a alternativa que completa corretamente a lacuna do fragmento acima.

Provas

Segundo Hanigan (1988) “um SIG (Sistema de Informações Georeferenciadas) é qualquer sistema de gerenciamento de informações capaz de coletar, armazenar e recuperar informações baseadas nas suas localizações espaciais, identificar locais dentro de um ambiente que tenha sido selecionado a partir de determinados critérios, explorar relações entre os dados de um certo ambiente, analisar os dados espaciais para subsidiar os critérios de formulação de decisões, facilitar a exportação de modelos analíticos capazes de avaliar alternativas de impactos no meio ambiente e exibir e selecionar áreas, tanto graficamente como numericamente, antes e/ou depois das análises”.

A esse respeito, assinale a afirmativa correta.

Provas

Com relação aos parâmetros de configuração do squid proxy, analise as afirmativas a seguir.

I. O parâmetro HTTP_PORT permite definir em que porta o proxy irá responder aos pedidos dos clientes HTTP. O seu valor padrão é 3128.

II. A atividade dos pedidos dos clientes pode ser conhecida através da análise do conteúdo do arquivo definido pelo parâmetro CACHE_LOG. O conteúdo deste arquivo é definido pela lista de acesso de controle.

III. Pode-se limitar a capacidade dos usuários de navegar na Internet através do uso de listas de controle de acesso. A lista é percorrida do início para o fim até que uma correspondência seja encontrada. Apenas a definição das listas de controles de acesso é suficiente para esse bloqueio.

Assinale:

Provas

Para implantar a norma ISO/IEC 27002, uma organização deve

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Em relação ao algoritmo RSA, assinale a afirmativa verdadeira.

Provas

As alternativas a seguir apresentam características da ofuscação de código, à exceção de uma. Assinale-a.

Provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia Assimétrica

Com relação a certificados digitais, assinale a afirmativa correta.

Provas

Em relação à esteganografia, assinale a afirmativa correta.

Provas

Caderno Container