Foram encontradas 74 questões.

Ao estudar os 5 princípios básicos para governança e gestão de TI de uma organização propostos pelo COBIT 5, um Analista de

Controle Externo destacou o seguinte princípio: “O COBIT 5 integra a governança de TI à governança corporativa da organização.

Cobre todas as funções e processos corporativos. Não se concentra somente na função de TI, mas considera a TI e tecnologias

relacionadas como ativos que devem ser tratados como qualquer outro ativo por todos na organização. Considera todos os

habilitadores de governança e gestão de TI aplicáveis em toda a organização, incluindo tudo e todos − interna e externamente −

que forem considerados relevantes para a governança e gestão das informações e de TI da organização."

O princípio que corresponde à descrição é

O princípio que corresponde à descrição é

Provas

Questão presente nas seguintes provas

Uma Política de Tratamento de Incidentes de Segurança

da Informação deve conter um procedimento padronizado

para o tratamento de incidentes que compreende, nesta

ordem, as etapas: 1. Recepção da denúncia ou alerta interno

de atividade suspeita, 2. Medidas de contenção imediata

do incidente,

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A Assinatura Digital é um mecanismo que identifica o remetente

de determinada mensagem eletrônica e que

Provas

Questão presente nas seguintes provas

Segundo a norma NBR ISO/IEC 27005:2011, que trata da

Gestão de Riscos de Segurança da Informação,

Provas

Questão presente nas seguintes provas

Com relação aos incidentes reportados ao CERT.br (Centro

de Estudos, Resposta e Tratamento de Incidentes de

Segurança no Brasil), em 2012,

I. 49,89% eram notificações de varreduras em redes de computadores, com o intuito de identificar quais computadores estavam ativos e quais serviços estavam sendo disponibilizados por eles.

II. 8,25% eram notificações de atividades maliciosas relacionadas com o processo automatizado de propagação de códigos maliciosos na rede por meio de programas capazes de se propagar automaticamente, enviando cópias de si mesmo de computador para computador.

(http://www.cert.br/stats/incidentes/2012-jandec/ti...)

As afirmações I e II descrevem, respectivamente, notificações de

I. 49,89% eram notificações de varreduras em redes de computadores, com o intuito de identificar quais computadores estavam ativos e quais serviços estavam sendo disponibilizados por eles.

II. 8,25% eram notificações de atividades maliciosas relacionadas com o processo automatizado de propagação de códigos maliciosos na rede por meio de programas capazes de se propagar automaticamente, enviando cópias de si mesmo de computador para computador.

(http://www.cert.br/stats/incidentes/2012-jandec/ti...)

As afirmações I e II descrevem, respectivamente, notificações de

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

Após o exame no computador do funcionário de uma instituição

foi detectada sua participação em um ataque de

DDoS sem seu conhecimento, em que seu computador

atuava como um "zumbi", controlado remotamente por um

atacante. Isso ocorreu porque o computador estava infectado

por

Provas

Questão presente nas seguintes provas

Segundo a norma NBR ISO/IEC 27002:2013, a gestão de

ativos visa alcançar e manter a proteção adequada dos

ativos da organização, sendo que

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

No processo de Gestão de Riscos é importante que a identificação de riscos esteja relacionada continuamente com objetivos,

porque os riscos são identificados e priorizados com relação a estes objetivos. Considere a seguinte declaração de riscos:

Objetivo: O Departamento de TI é responsável por implementar o serviço de segurança de acesso por identificação biométrica em 30 dias. Este serviço depende dos equipamentos de leitura biométrica a serem adquiridos pelo Departamento de Compras.

I. Departamento de Compras pode não entregar a tempo os equipamentos de leitura biométrica necessários para a entrega do serviço de segurança no acesso.

II. Incertezas relacionadas à aprovação, o Departamento de Compras pode não ter os recursos financeiros liberados a tempo para a aquisição dos equipamentos.

III. Atraso na entrega do serviço de segurança no prazo de 30 dias, que pode inviabilizar a instalação do equipamento com acesso restrito, que foi adquirido anteriormente, e será entregue pelo fabricante.

Na declaração de riscos, I, II e III correspondem, correta e respectivamente, a informações relativas a

Objetivo: O Departamento de TI é responsável por implementar o serviço de segurança de acesso por identificação biométrica em 30 dias. Este serviço depende dos equipamentos de leitura biométrica a serem adquiridos pelo Departamento de Compras.

I. Departamento de Compras pode não entregar a tempo os equipamentos de leitura biométrica necessários para a entrega do serviço de segurança no acesso.

II. Incertezas relacionadas à aprovação, o Departamento de Compras pode não ter os recursos financeiros liberados a tempo para a aquisição dos equipamentos.

III. Atraso na entrega do serviço de segurança no prazo de 30 dias, que pode inviabilizar a instalação do equipamento com acesso restrito, que foi adquirido anteriormente, e será entregue pelo fabricante.

Na declaração de riscos, I, II e III correspondem, correta e respectivamente, a informações relativas a

Provas

Questão presente nas seguintes provas

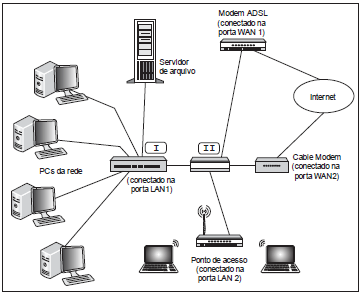

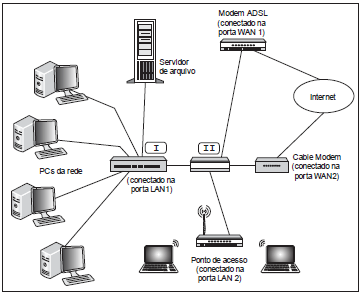

Considere a configuração de rede mostrada na figura a

seguir:

Os elementos de interconexão de redes indicados nas caixas I e II na figura são, correta e respectivamente,

Os elementos de interconexão de redes indicados nas caixas I e II na figura são, correta e respectivamente,

Provas

Questão presente nas seguintes provas

Em relação a um endereço IPv4 é INCORRETO afirmar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container