Foram encontradas 220 questões.

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptoanálise

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

- CriptografiaTamanho da Chave Criptográfica

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Caso a rede de computadores dessa organização utilize o algoritmo DES (data encryption standard) e os administradores dessa rede decidam empregar a técnica conhecida como whitening, com o objetivo de reduzir as vulnerabilidades de um dos sistemas criptográficos empregados na rede, haverá um acréscimo de bits à chave criptográfica original, reduzindo as chances de sucesso de uma eventual criptoanálise desse sistema.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCifra de Transposição

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se, na rede de computadores da organização citada, para garantir maior confidencialidade na troca de dados entre duas de suas máquinas, seus administradores empregarem a técnica conhecida como cifra de transposição para cifrar determinado conjunto de mensagens, então, nessas duas máquinas, devem ser utilizadas chaves simétricas.

Provas

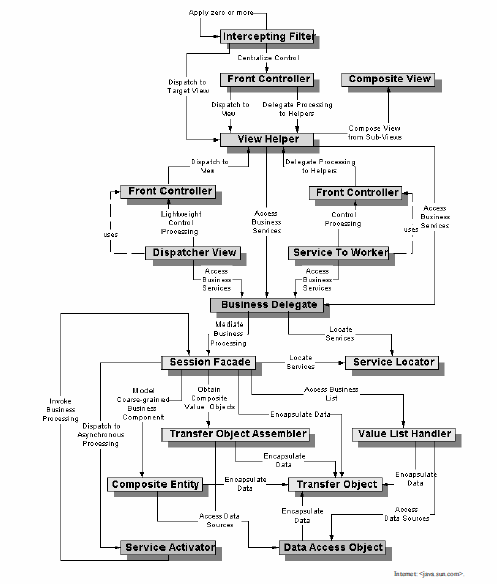

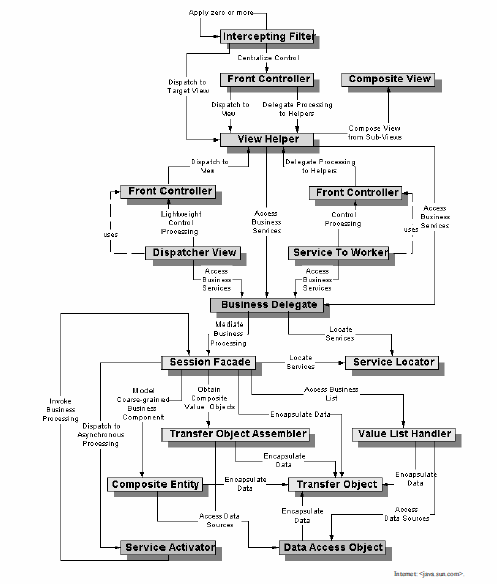

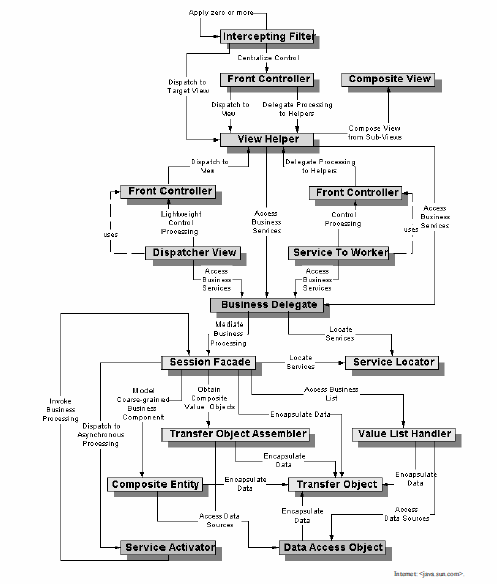

A figura acima apresenta um conjunto de padrões de desenho utilizados durante a implementação de alguns módulos do CMS. Com base nessas informações, julgue os itens de 144 a 150, relativos aos conceitos da arquitetura J2EE.

Considere que, durante a instalação de diversos módulos de software correspondentes ao build do CMS mencionado, usando-se a plataforma J2EE, o responsável pela administração do servidor de aplicações tenha necessitado configurar o gerenciador de transações do servidor de aplicações em conformidade com a API JTA, bem como configurar resource adapters através da API JMX, obtendo pleno sucesso no funcionamento do gerenciador e dos adaptadores indicados. Nesse caso, é correto afirmar que o código de gerenciadores de protocolos de two phase commit deverá estar ativado no servidor de aplicações e que parâmetros dos resource adapters serão expostos ao administrador na forma de Mbeans (Managed Beans).

Provas

A figura acima apresenta um conjunto de padrões de desenho utilizados durante a implementação de alguns módulos do CMS. Com base nessas informações, julgue os itens de 144 a 150, relativos aos conceitos da arquitetura J2EE.

Considere que, na arquitetura de CMS, seja necessária a implantação de um sistema de alta disponibilidade, baseado em clusters de servidores de aplicação onde ocorre balanceamento de carga na camada de negócios. Nessa situação, a lógica do sistema de balanceamento de carga, se implementada dentro do próprio CMS, estaria mais bem localizada, considerando-se os elementos apresentados na figura, dentro do elemento que adere ao padrão Business Delegate.

Provas

A figura acima apresenta um conjunto de padrões de desenho utilizados durante a implementação de alguns módulos do CMS. Com base nessas informações, julgue os itens de 144 a 150, relativos aos conceitos da arquitetura J2EE.

Considere que, durante o desenvolvimento do CMS, tenha sido necessário controlar o acesso dos usuários a diversos portlets, de forma que menos da metade deles ficasse acessível apenas a usuários devidamente autenticados. Nesse caso, para se implementar um componente de controle do acesso, seria mais adequada, dos pontos de vista técnico, de flexibilidade e de facilidade de reúso e composição, a adoção do pattern Intercepting Filter que a do pattern Front Controller.

Provas

Em cada um dos itens de 128 a 135, é apresentada uma situação hipotética acerca de redes de computadores, seguida de uma assertiva a ser julgada.

Ao avaliar a camada física de um dos segmentos da rede da organização, o analista identificou as seguintes características: o método de acesso ao meio é CSMA/CD, o meio de transmissão é cabo de par trançado com fios de cobre e a transmissão de quadros apresenta um preâmbulo, indicador de início de quadro, endereços, tamanho e seqüência de validação. Nesse situação, é possível que a rede da organização seja do tipo Ethernet IEEE 802.3.

Provas

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- TCP/IPFundamentos de Roteamento

Em cada um dos itens de 128 a 135, é apresentada uma situação hipotética acerca de redes de computadores, seguida de uma assertiva a ser julgada.

Durante conversas com um dos analistas visitantes, um administrador de rede informou que posicionou um roteador que implementa o protocolo OSPF para dividir o seu sistema autônomo em áreas interligadas por um backbone. Comentou, ainda, que cada uma dessas áreas pode ter seus vários roteadores internos. Nessa situação, é correto concluir que, segundo os conceitos do protocolo OSPF, os roteadores que estão na fronteira entre áreas não são necessariamente roteadores do backbone, mas que cada roteador do backbone sempre estará em uma fronteira.

Provas

Em cada um dos itens de 128 a 135, é apresentada uma situação hipotética acerca de redes de computadores, seguida de uma assertiva a ser julgada.

Durante avaliação do uso do protocolo SNMP na organização, um analista coletou o tráfego das Protocol Data Units (PDUs) na rede. Em várias dessas PDUs, o analista selecionou um conjunto de pacotes cujo número da porta de destino era 162. Nessa situação, com as informações contidas nesses pacotes selecionados, o analista consegue indicar corretamente onde se encontram em funcionamento as estações de gerência da rede e onde estão as instalações de RMON, já que os endereços de destino desses pacotes indicam onde se encontram os gerentes, enquanto os endereços de origem indicam onde estão instalados os RMON.

Provas

Em cada um dos itens de 128 a 135, é apresentada uma situação hipotética acerca de redes de computadores, seguida de uma assertiva a ser julgada.

Durante análise da transmissão de dados através de um enlace de rede, o analista constatou que o serviço empregado é embasado no chaveamento de pacotes (packet switching), que promove o descarte de pacotes que não conseguem ser entregues ao destino. Além disso, o analista detectou que, no protocolo de enlace, ocorrem solicitações de retransmissão de pacotes descartados. Nessa situação, das informações detectadas pelo analista, pode-se inferir que a organização está empregando a tecnologia de Frame Relay nesse enlace específico.

Provas

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- Protocolos e ServiçosRedes, Roteamento e TransporteRIP: Routing Information Protocol

Em cada um dos itens de 128 a 135, é apresentada uma situação hipotética acerca de redes de computadores, seguida de uma assertiva a ser julgada.

Em decorrência da manifestação, por parte do administrador, de que a rede da organização está sofrendo com problemas de roteamento, um analista avaliou minuciosamente o tráfego de pacotes, procurando identificar os protocolos de roteamento empregados. Com os dados de tráfego coletados, esse analista produziu um relatório que indicava apenas o fato de que estavam em uso, no interior da rede, os protocolos RIPv2 e OSPF. Um outro analista, após receber esse relatório, produziu um segundo relatório, no qual apontou o uso dos algoritmos de roteamento empregados pelos roteadores que implementam cada um dos protocolos indicados como origem dos problemas de roteamento na rede da organização. Nessa situação, o segundo analista agiu de modo tecnicamente correto, uma vez que protocolos de roteamento normalmente ditam quais algoritmos de roteamento são usados.

Provas

Caderno Container