Foram encontradas 581 questões.

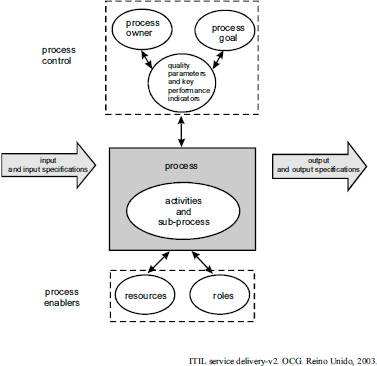

Julgue os itens acerca das informações apresentadas na figura acima e a respeito dos conceitos de modelagem de processos.

No âmbito do modelo ITIL V2, a base de dados de gerência de configuração é recurso que habilita um menor número de processos de gerenciamento de serviços de TI que a biblioteca definitiva de software (DSL).

Provas

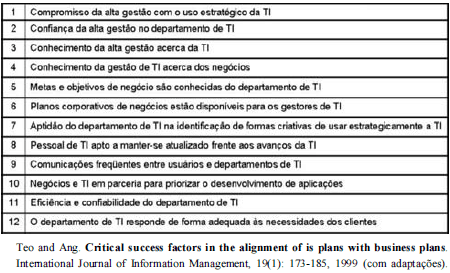

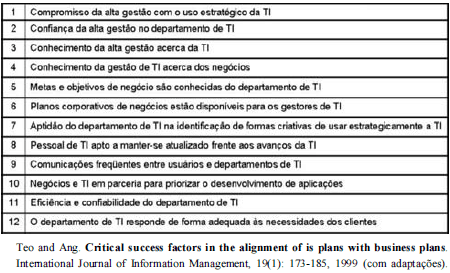

A tabela acima apresenta uma lista de elementos relacionados com alinhamento entre TI e negócios.

O elemento 11 da tabela está relacionado diretamente à satisfação de dois requisitos de negócios da informação, entre os sete definidos no modelo COBIT 4.

Provas

A tabela acima apresenta uma lista de elementos relacionados com alinhamento entre TI e negócios.

Entre os objetivos de controle de alto nível do domínio DS do COBIT 4 que visam ao atendimento do elemento 12 da tabela, DS8 - Gerencie o Birô de Serviços e Incidentes é mais adequado que DS1 - Defina e Gerencie Níveis de Serviço.

Provas

A tabela acima apresenta uma lista de elementos relacionados com alinhamento entre TI e negócios.

A existência de um birô de serviços contribui mais para o atendimento do elemento 9 da tabela que a existência de acordos de nível de serviço.

Provas

A tabela acima apresenta uma lista de elementos relacionados com alinhamento entre TI e negócios.

Os elementos da tabela podem ser chamados de indicadores estratégicos.

Provas

O Decreto n.º 3.505/2000 instituiu a Política de Segurança da Informação nos órgãos e nas entidades da administração pública federal e o Comitê Gestor da Segurança da Informação (CGSI), com atribuição de assessorar a Secretaria Executiva do Conselho de Defesa Nacional na consecução das diretrizes da referida política de segurança.

Recentemente, o Gabinete de Segurança Institucional da Presidência da República, coordenador do CGSI, disponibilizou um documento que descreve uma solução para a gerência da segurança da informação e das comunicações nesse nível da administração pública. De acordo com o documento, os controles de segurança utilizados foram estabelecidos a partir da norma ABNT NBR ISO/IEC 17799:2005.

Internet: <www.governoeletronico.gov.br> e <www.planalto.gov.br> (com adaptações).

Com base nessas informações e considerando a necessidade de as organizações da administração pública federal adequarem suas infra-estruturas de TI e suas práticas gerenciais aos requisitos dessas normas, julgue os itens subseqüentes.

As ameaças e perturbações da ordem pública que podem, eventualmente, afetar o funcionamento de uma organização pública federal, mesmo que apenas indiretamente relacionadas aos sistemas de tecnologia da informação e comunicação (TIC) dessas organizações, devem ser consideradas nas diretrizes de implementação de controle de proteção do meio ambiente e contra ameaças externas, conforme previsto na norma 17799/2005.

Provas

O Decreto n.º 3.505/2000 instituiu a Política de Segurança da Informação nos órgãos e nas entidades da administração pública federal e o Comitê Gestor da Segurança da Informação (CGSI), com atribuição de assessorar a Secretaria Executiva do Conselho de Defesa Nacional na consecução das diretrizes da referida política de segurança.

Recentemente, o Gabinete de Segurança Institucional da Presidência da República, coordenador do CGSI, disponibilizou um documento que descreve uma solução para a gerência da segurança da informação e das comunicações nesse nível da administração pública. De acordo com o documento, os controles de segurança utilizados foram estabelecidos a partir da norma ABNT NBR ISO/IEC 17799:2005.

Internet: <www.governoeletronico.gov.br> e <www.planalto.gov.br> (com adaptações).

Com base nessas informações e considerando a necessidade de as organizações da administração pública federal adequarem suas infra-estruturas de TI e suas práticas gerenciais aos requisitos dessas normas, julgue os itens subseqüentes.

Considerando-se que, em muitas organizações públicas, há urgência na adoção de controles visando-se à melhoria do atual nível de segurança da informação, um administrador de segurança da informação deve implementar, independentemente da análise e da avaliação de riscos de segurança da informação em curso, um conjunto de controles mínimos - controles primários -, os quais, segundo a norma 17799/2005, devem ser implementados em todos os casos.

Provas

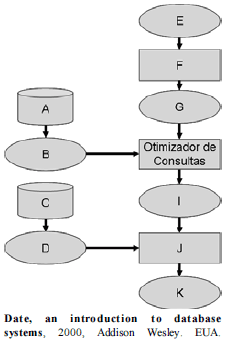

Na figura acima, que representa um fluxo de dados que ocorre em SGBDs relacionais durante o processamento de consultas, os nomes de alguns elementos originais foram mascarados. Julgue os itens que se seguem, acerca das informações apresentadas e dos conceitos de SGBDs.

F posiciona-se em local compatível com o gerenciador de run-time.

Provas

Na figura acima, que representa um fluxo de dados que ocorre em SGBDs relacionais durante o processamento de consultas, os nomes de alguns elementos originais foram mascarados. Julgue os itens que se seguem, acerca das informações apresentadas e dos conceitos de SGBDs.

I posiciona-se em local compatível com o plano de consulta.

Provas

Na figura acima, que representa um fluxo de dados que ocorre em SGBDs relacionais durante o processamento de consultas, os nomes de alguns elementos originais foram mascarados. Julgue os itens que se seguem, acerca das informações apresentadas e dos conceitos de SGBDs.

A posiciona-se em local compatível com o catálogo do SGBD.

Provas

Caderno Container