Foram encontradas 196 questões.

1033568

Ano: 2010

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

Motivada pela Instrução Normativa n.º 4 da SLTI/MPOG,

de 19/5/2008, uma organização da administração pública federal

elaborou recentemente seu plano diretor de tecnologia da

informação (PDTI) para o período 2011-2013. A seguir, são

apresentados alguns extratos desse plano plurianual, mais

especificamente parte do diagnóstico situacional de TI referente à

avaliação de maturidade de TI, realizada em referência ao

framework COBIT 4.1, e parte das diretrizes de TI para o período.

Plano diretor de tecnologia da informação (PDTI) - 2011-2013

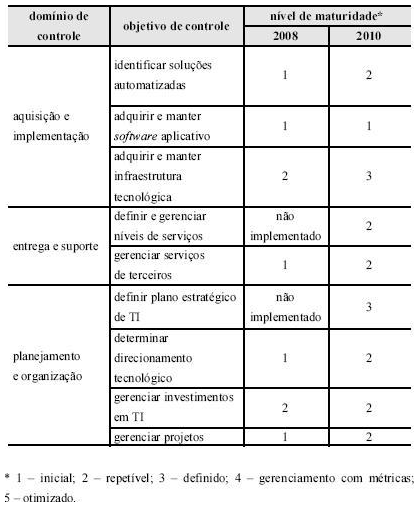

Avaliação de maturidade: Seguindo o exemplo do que ocorreu

durante as atividades do projeto de construção do diagnóstico para

o PDTI do triênio 2008-2010, foi realizada análise comparativa

(aferição de GAP) entre os processos de gestão existentes na

organização com um escopo escolhido de processos de gestão para

TIC preconizados pelo COBIT versão 4.1. O objetivo é identificar

o ganho de maturidade em relação ao resultado obtido no

diagnóstico para elaboração do PDTI 2008-2010. A tabela seguinte

apresenta o grau de maturidade alcançado em cada objetivo de

controle aplicável, nos diagnósticos realizados em 2008 (ciclo de

planejamento 2008-2010) e no presente momento (ciclo de

planejamento 2010-2013).

A classificação obtida no processo de análise permite que

seja estabelecido o plano de ação (políticas e diretrizes estratégicas,

programas e projetos) visando à melhoria articulada do desempenho

da área no atendimento dos objetivos de negócio institucionais.

Diretrizes de TI: As seguintes diretrizes foram apontadas como

elementos norteadores, em seminários de planejamento realizados

com o corpo gerencial da organização, em março de 2010.

* Estruturação do modelo organizacional e governança de TI:

a área de TI deverá se posicionar como provedora de soluções

em tecnologia da informação, estruturando sua operação em

um birô de serviços (service desk) que opere de maneira

integrada e articulada, de acordo com as práticas ITIL v.3.

Todos os serviços prestados deverão ser incorporados à

estrutura do birô de serviços, que terá regras claras de

operação e de interação com os usuários de TI.

* Aquisições e terceirização (sourcing): as aquisições de bens e

serviços deverão estar inseridas em um processo contínuo de

transferência de tecnologia dos provedores de serviço externos

para a organização. Os contratos serão regulados por acordos

de nível de serviço. Os processos de terceirização envolverão

prioritariamente os serviços de natureza rotineira e continuada.

Os processos de concepção tecnológica e entendimento do

negócio corporativo serão prioritariamente destinados a

servidores efetivos da organização.

* Consultoria: processos de consultoria tecnológica, de aporte

metodológico e de capacitação serão incorporados à

contratação de serviços e ferramentas essenciais à

modernização da estrutura gerencial, dos processos de trabalho

e da plataforma tecnológica, sempre em um ciclo contínuo de

absorção de métodos e tecnologias aportadas pela equipe de

servidores efetivos da organização, adotando ainda um modelo

de transferência de conhecimento por atuação presencial no

sítio de consultores, para trabalhos conjuntos com servidores

da organização.

* Capacitação: percebe-se a necessidade de ampliação e

consolidação da massa crítica existente, sendo a capacitação

individual e coletiva da equipe geralmente insuficiente para

concretização da estratégia. São competências fundamentais

para o sucesso dessa estratégia: a governança de TI com base

nos frameworks ITIL v.3 e COBIT v.4.1, a gestão de projetos

com base na metodologia PMI, o desenvolvimento de modelos

de regras de negócio com base em gerenciamento de processos

de negócio (BPM), a consolidação do modelo de arquitetura

orientada a serviços (SOA) e seu respectivo processo de

desenvolvimento, assistido por modelo de maturidade tal

como o MPS.Br. Tais competências devem ser aportadas

inicialmente em processos de consultoria e desenvolvidas por

processos de capacitação e certificação profissional dos

servidores efetivos da organização.

* Arquitetura tecnológica: deve-se continuar a buscar a

padronização e convergência da arquitetura de TI, com

definição clara dos ciclos de vida estimados para cada

tecnologia e recurso tecnológico aportado. A prospecção

tecnológica continuada deverá indicar as tecnologias que

estejam suficientemente maduras e com custo-benefício

adequado para aporte pela organização.

* Integração de sistemas: deve-se consolidar a concepção já

iniciada do sistema integrado de informações da organização,

com base em uma abordagem de integração de sistemas

promovida pela adoção da arquitetura orientada a serviços

(SOA) e as plataformas tecnológicas que a suportam. Esse

processo visa à substituição gradativa de todo o legado de

sistemas existentes.

* Agilidade do processo administrativo: as contratações com

terceiros devem ser ágeis e eficientes, sob pena de

comprometerem o desenvolvimento global da estratégia.

Maior aproximação entre a área técnica e a área

administrativa, já exercitada no período 2008-2010, deve

possibilitar a eliminação de atrasos desnecessários na

tramitação dos processos. As contratações consideradas

prioritárias deverão ser acompanhadas pela alta gestão da

organização.

Com relação à situação apresentada no texto, julgue os itens que se

seguem.

Os processos relativos a aquisição e manutenção da infraestrutura tecnológica estão definidos e ocorrem estruturadamente na organização, com atuação proativa da gestão no que diz respeito a esses processos.de 19/5/2008, uma organização da administração pública federal

elaborou recentemente seu plano diretor de tecnologia da

informação (PDTI) para o período 2011-2013. A seguir, são

apresentados alguns extratos desse plano plurianual, mais

especificamente parte do diagnóstico situacional de TI referente à

avaliação de maturidade de TI, realizada em referência ao

framework COBIT 4.1, e parte das diretrizes de TI para o período.

Plano diretor de tecnologia da informação (PDTI) - 2011-2013

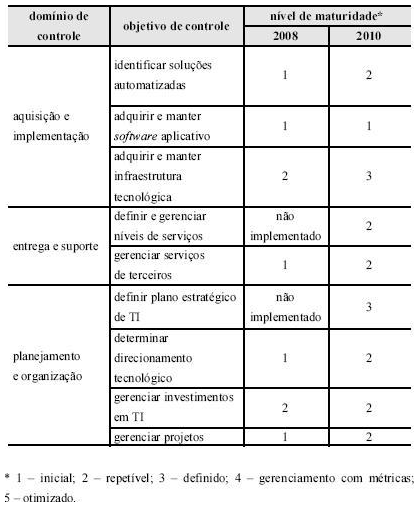

Avaliação de maturidade: Seguindo o exemplo do que ocorreu

durante as atividades do projeto de construção do diagnóstico para

o PDTI do triênio 2008-2010, foi realizada análise comparativa

(aferição de GAP) entre os processos de gestão existentes na

organização com um escopo escolhido de processos de gestão para

TIC preconizados pelo COBIT versão 4.1. O objetivo é identificar

o ganho de maturidade em relação ao resultado obtido no

diagnóstico para elaboração do PDTI 2008-2010. A tabela seguinte

apresenta o grau de maturidade alcançado em cada objetivo de

controle aplicável, nos diagnósticos realizados em 2008 (ciclo de

planejamento 2008-2010) e no presente momento (ciclo de

planejamento 2010-2013).

A classificação obtida no processo de análise permite que

seja estabelecido o plano de ação (políticas e diretrizes estratégicas,

programas e projetos) visando à melhoria articulada do desempenho

da área no atendimento dos objetivos de negócio institucionais.

Diretrizes de TI: As seguintes diretrizes foram apontadas como

elementos norteadores, em seminários de planejamento realizados

com o corpo gerencial da organização, em março de 2010.

* Estruturação do modelo organizacional e governança de TI:

a área de TI deverá se posicionar como provedora de soluções

em tecnologia da informação, estruturando sua operação em

um birô de serviços (service desk) que opere de maneira

integrada e articulada, de acordo com as práticas ITIL v.3.

Todos os serviços prestados deverão ser incorporados à

estrutura do birô de serviços, que terá regras claras de

operação e de interação com os usuários de TI.

* Aquisições e terceirização (sourcing): as aquisições de bens e

serviços deverão estar inseridas em um processo contínuo de

transferência de tecnologia dos provedores de serviço externos

para a organização. Os contratos serão regulados por acordos

de nível de serviço. Os processos de terceirização envolverão

prioritariamente os serviços de natureza rotineira e continuada.

Os processos de concepção tecnológica e entendimento do

negócio corporativo serão prioritariamente destinados a

servidores efetivos da organização.

* Consultoria: processos de consultoria tecnológica, de aporte

metodológico e de capacitação serão incorporados à

contratação de serviços e ferramentas essenciais à

modernização da estrutura gerencial, dos processos de trabalho

e da plataforma tecnológica, sempre em um ciclo contínuo de

absorção de métodos e tecnologias aportadas pela equipe de

servidores efetivos da organização, adotando ainda um modelo

de transferência de conhecimento por atuação presencial no

sítio de consultores, para trabalhos conjuntos com servidores

da organização.

* Capacitação: percebe-se a necessidade de ampliação e

consolidação da massa crítica existente, sendo a capacitação

individual e coletiva da equipe geralmente insuficiente para

concretização da estratégia. São competências fundamentais

para o sucesso dessa estratégia: a governança de TI com base

nos frameworks ITIL v.3 e COBIT v.4.1, a gestão de projetos

com base na metodologia PMI, o desenvolvimento de modelos

de regras de negócio com base em gerenciamento de processos

de negócio (BPM), a consolidação do modelo de arquitetura

orientada a serviços (SOA) e seu respectivo processo de

desenvolvimento, assistido por modelo de maturidade tal

como o MPS.Br. Tais competências devem ser aportadas

inicialmente em processos de consultoria e desenvolvidas por

processos de capacitação e certificação profissional dos

servidores efetivos da organização.

* Arquitetura tecnológica: deve-se continuar a buscar a

padronização e convergência da arquitetura de TI, com

definição clara dos ciclos de vida estimados para cada

tecnologia e recurso tecnológico aportado. A prospecção

tecnológica continuada deverá indicar as tecnologias que

estejam suficientemente maduras e com custo-benefício

adequado para aporte pela organização.

* Integração de sistemas: deve-se consolidar a concepção já

iniciada do sistema integrado de informações da organização,

com base em uma abordagem de integração de sistemas

promovida pela adoção da arquitetura orientada a serviços

(SOA) e as plataformas tecnológicas que a suportam. Esse

processo visa à substituição gradativa de todo o legado de

sistemas existentes.

* Agilidade do processo administrativo: as contratações com

terceiros devem ser ágeis e eficientes, sob pena de

comprometerem o desenvolvimento global da estratégia.

Maior aproximação entre a área técnica e a área

administrativa, já exercitada no período 2008-2010, deve

possibilitar a eliminação de atrasos desnecessários na

tramitação dos processos. As contratações consideradas

prioritárias deverão ser acompanhadas pela alta gestão da

organização.

Com relação à situação apresentada no texto, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033567

Ano: 2010

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

Motivada pela Instrução Normativa n.º 4 da SLTI/MPOG,

de 19/5/2008, uma organização da administração pública federal

elaborou recentemente seu plano diretor de tecnologia da

informação (PDTI) para o período 2011-2013. A seguir, são

apresentados alguns extratos desse plano plurianual, mais

especificamente parte do diagnóstico situacional de TI referente à

avaliação de maturidade de TI, realizada em referência ao

framework COBIT 4.1, e parte das diretrizes de TI para o período.

Plano diretor de tecnologia da informação (PDTI) - 2011-2013

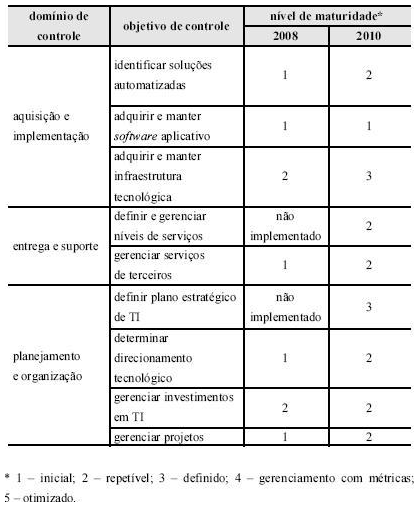

Avaliação de maturidade: Seguindo o exemplo do que ocorreu

durante as atividades do projeto de construção do diagnóstico para

o PDTI do triênio 2008-2010, foi realizada análise comparativa

(aferição de GAP) entre os processos de gestão existentes na

organização com um escopo escolhido de processos de gestão para

TIC preconizados pelo COBIT versão 4.1. O objetivo é identificar

o ganho de maturidade em relação ao resultado obtido no

diagnóstico para elaboração do PDTI 2008-2010. A tabela seguinte

apresenta o grau de maturidade alcançado em cada objetivo de

controle aplicável, nos diagnósticos realizados em 2008 (ciclo de

planejamento 2008-2010) e no presente momento (ciclo de

planejamento 2010-2013).

A classificação obtida no processo de análise permite que

seja estabelecido o plano de ação (políticas e diretrizes estratégicas,

programas e projetos) visando à melhoria articulada do desempenho

da área no atendimento dos objetivos de negócio institucionais.

Diretrizes de TI: As seguintes diretrizes foram apontadas como

elementos norteadores, em seminários de planejamento realizados

com o corpo gerencial da organização, em março de 2010.

* Estruturação do modelo organizacional e governança de TI:

a área de TI deverá se posicionar como provedora de soluções

em tecnologia da informação, estruturando sua operação em

um birô de serviços (service desk) que opere de maneira

integrada e articulada, de acordo com as práticas ITIL v.3.

Todos os serviços prestados deverão ser incorporados à

estrutura do birô de serviços, que terá regras claras de

operação e de interação com os usuários de TI.

* Aquisições e terceirização (sourcing): as aquisições de bens e

serviços deverão estar inseridas em um processo contínuo de

transferência de tecnologia dos provedores de serviço externos

para a organização. Os contratos serão regulados por acordos

de nível de serviço. Os processos de terceirização envolverão

prioritariamente os serviços de natureza rotineira e continuada.

Os processos de concepção tecnológica e entendimento do

negócio corporativo serão prioritariamente destinados a

servidores efetivos da organização.

* Consultoria: processos de consultoria tecnológica, de aporte

metodológico e de capacitação serão incorporados à

contratação de serviços e ferramentas essenciais à

modernização da estrutura gerencial, dos processos de trabalho

e da plataforma tecnológica, sempre em um ciclo contínuo de

absorção de métodos e tecnologias aportadas pela equipe de

servidores efetivos da organização, adotando ainda um modelo

de transferência de conhecimento por atuação presencial no

sítio de consultores, para trabalhos conjuntos com servidores

da organização.

* Capacitação: percebe-se a necessidade de ampliação e

consolidação da massa crítica existente, sendo a capacitação

individual e coletiva da equipe geralmente insuficiente para

concretização da estratégia. São competências fundamentais

para o sucesso dessa estratégia: a governança de TI com base

nos frameworks ITIL v.3 e COBIT v.4.1, a gestão de projetos

com base na metodologia PMI, o desenvolvimento de modelos

de regras de negócio com base em gerenciamento de processos

de negócio (BPM), a consolidação do modelo de arquitetura

orientada a serviços (SOA) e seu respectivo processo de

desenvolvimento, assistido por modelo de maturidade tal

como o MPS.Br. Tais competências devem ser aportadas

inicialmente em processos de consultoria e desenvolvidas por

processos de capacitação e certificação profissional dos

servidores efetivos da organização.

* Arquitetura tecnológica: deve-se continuar a buscar a

padronização e convergência da arquitetura de TI, com

definição clara dos ciclos de vida estimados para cada

tecnologia e recurso tecnológico aportado. A prospecção

tecnológica continuada deverá indicar as tecnologias que

estejam suficientemente maduras e com custo-benefício

adequado para aporte pela organização.

* Integração de sistemas: deve-se consolidar a concepção já

iniciada do sistema integrado de informações da organização,

com base em uma abordagem de integração de sistemas

promovida pela adoção da arquitetura orientada a serviços

(SOA) e as plataformas tecnológicas que a suportam. Esse

processo visa à substituição gradativa de todo o legado de

sistemas existentes.

* Agilidade do processo administrativo: as contratações com

terceiros devem ser ágeis e eficientes, sob pena de

comprometerem o desenvolvimento global da estratégia.

Maior aproximação entre a área técnica e a área

administrativa, já exercitada no período 2008-2010, deve

possibilitar a eliminação de atrasos desnecessários na

tramitação dos processos. As contratações consideradas

prioritárias deverão ser acompanhadas pela alta gestão da

organização.

Com relação à situação apresentada no texto, julgue os itens que se

seguem.

Os diagnósticos apresentados permitem avaliar tanto qualitativamente quanto quantitativamente a evolução da maturidade da gestão de TI da organização. Nesse sentido, se os objetivos identificados na tabela como "não implementado" se referissem ao ano corrente, essa organização não poderia evoluir de forma consistente e abrangente no que diz respeito à gestão de TI.de 19/5/2008, uma organização da administração pública federal

elaborou recentemente seu plano diretor de tecnologia da

informação (PDTI) para o período 2011-2013. A seguir, são

apresentados alguns extratos desse plano plurianual, mais

especificamente parte do diagnóstico situacional de TI referente à

avaliação de maturidade de TI, realizada em referência ao

framework COBIT 4.1, e parte das diretrizes de TI para o período.

Plano diretor de tecnologia da informação (PDTI) - 2011-2013

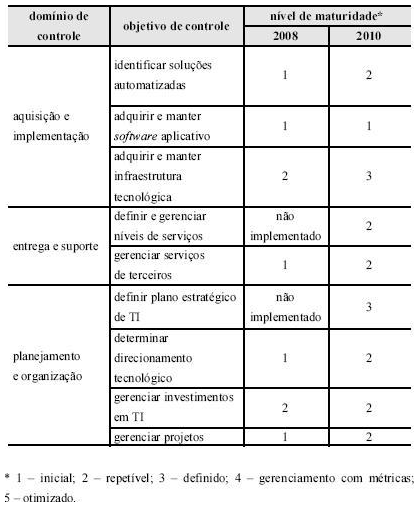

Avaliação de maturidade: Seguindo o exemplo do que ocorreu

durante as atividades do projeto de construção do diagnóstico para

o PDTI do triênio 2008-2010, foi realizada análise comparativa

(aferição de GAP) entre os processos de gestão existentes na

organização com um escopo escolhido de processos de gestão para

TIC preconizados pelo COBIT versão 4.1. O objetivo é identificar

o ganho de maturidade em relação ao resultado obtido no

diagnóstico para elaboração do PDTI 2008-2010. A tabela seguinte

apresenta o grau de maturidade alcançado em cada objetivo de

controle aplicável, nos diagnósticos realizados em 2008 (ciclo de

planejamento 2008-2010) e no presente momento (ciclo de

planejamento 2010-2013).

A classificação obtida no processo de análise permite que

seja estabelecido o plano de ação (políticas e diretrizes estratégicas,

programas e projetos) visando à melhoria articulada do desempenho

da área no atendimento dos objetivos de negócio institucionais.

Diretrizes de TI: As seguintes diretrizes foram apontadas como

elementos norteadores, em seminários de planejamento realizados

com o corpo gerencial da organização, em março de 2010.

* Estruturação do modelo organizacional e governança de TI:

a área de TI deverá se posicionar como provedora de soluções

em tecnologia da informação, estruturando sua operação em

um birô de serviços (service desk) que opere de maneira

integrada e articulada, de acordo com as práticas ITIL v.3.

Todos os serviços prestados deverão ser incorporados à

estrutura do birô de serviços, que terá regras claras de

operação e de interação com os usuários de TI.

* Aquisições e terceirização (sourcing): as aquisições de bens e

serviços deverão estar inseridas em um processo contínuo de

transferência de tecnologia dos provedores de serviço externos

para a organização. Os contratos serão regulados por acordos

de nível de serviço. Os processos de terceirização envolverão

prioritariamente os serviços de natureza rotineira e continuada.

Os processos de concepção tecnológica e entendimento do

negócio corporativo serão prioritariamente destinados a

servidores efetivos da organização.

* Consultoria: processos de consultoria tecnológica, de aporte

metodológico e de capacitação serão incorporados à

contratação de serviços e ferramentas essenciais à

modernização da estrutura gerencial, dos processos de trabalho

e da plataforma tecnológica, sempre em um ciclo contínuo de

absorção de métodos e tecnologias aportadas pela equipe de

servidores efetivos da organização, adotando ainda um modelo

de transferência de conhecimento por atuação presencial no

sítio de consultores, para trabalhos conjuntos com servidores

da organização.

* Capacitação: percebe-se a necessidade de ampliação e

consolidação da massa crítica existente, sendo a capacitação

individual e coletiva da equipe geralmente insuficiente para

concretização da estratégia. São competências fundamentais

para o sucesso dessa estratégia: a governança de TI com base

nos frameworks ITIL v.3 e COBIT v.4.1, a gestão de projetos

com base na metodologia PMI, o desenvolvimento de modelos

de regras de negócio com base em gerenciamento de processos

de negócio (BPM), a consolidação do modelo de arquitetura

orientada a serviços (SOA) e seu respectivo processo de

desenvolvimento, assistido por modelo de maturidade tal

como o MPS.Br. Tais competências devem ser aportadas

inicialmente em processos de consultoria e desenvolvidas por

processos de capacitação e certificação profissional dos

servidores efetivos da organização.

* Arquitetura tecnológica: deve-se continuar a buscar a

padronização e convergência da arquitetura de TI, com

definição clara dos ciclos de vida estimados para cada

tecnologia e recurso tecnológico aportado. A prospecção

tecnológica continuada deverá indicar as tecnologias que

estejam suficientemente maduras e com custo-benefício

adequado para aporte pela organização.

* Integração de sistemas: deve-se consolidar a concepção já

iniciada do sistema integrado de informações da organização,

com base em uma abordagem de integração de sistemas

promovida pela adoção da arquitetura orientada a serviços

(SOA) e as plataformas tecnológicas que a suportam. Esse

processo visa à substituição gradativa de todo o legado de

sistemas existentes.

* Agilidade do processo administrativo: as contratações com

terceiros devem ser ágeis e eficientes, sob pena de

comprometerem o desenvolvimento global da estratégia.

Maior aproximação entre a área técnica e a área

administrativa, já exercitada no período 2008-2010, deve

possibilitar a eliminação de atrasos desnecessários na

tramitação dos processos. As contratações consideradas

prioritárias deverão ser acompanhadas pela alta gestão da

organização.

Com relação à situação apresentada no texto, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033566

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

Uma equipe de desenvolvimento de software recebeu a

incumbência de desenvolver um sistema com as características

apresentadas a seguir.

* O sistema deverá ser integrado, interoperável, portável e

seguro.

* O sistema deverá apoiar tanto o processamento online, quanto

o suporte a decisão e gestão de conteúdos.

* O sistema deverá ser embasado na plataforma JEE (Java

enterprise edition) v.6, envolvendo servlets, JSP (Java server

pages), Ajax, JSF (Java server faces) 2.0, Hibernate 3.5, SOA

e web services.

O líder da equipe iniciou, então, um extenso processo de

coleta de dados com o objetivo de identificar as condições

limitantes da solução a ser desenvolvida e tomar decisões

arquiteturais e tecnológicas que impactarão várias características

funcionais e não funcionais do sistema, ao longo de seu ciclo de

vida. A partir dessa coleta, o líder deverá apresentar à equipe um

conjunto de informações e de decisões.

A respeito de práticas e técnicas de programação para desenvolver

com segurança o sistema integrado referido no texto, julgue os

próximos itens.

Caso o líder constate que os membros da equipe têm nível insuficiente de conhecimento acerca de programação segura, será correto ele determinar como prática geral de segurança que se use assinatura digital em todos os códigos produzidos durante o desenvolvimento do sistema, especialmente nos applets e nas aplicações distribuídas que usam o modelo Java web start. Nessa situação, o uso de assinatura digital evitará que vulnerabilidades presentes no código produzido pela equipe sejam exploradas indevidamente quando o código for executado na plataforma do cliente.incumbência de desenvolver um sistema com as características

apresentadas a seguir.

* O sistema deverá ser integrado, interoperável, portável e

seguro.

* O sistema deverá apoiar tanto o processamento online, quanto

o suporte a decisão e gestão de conteúdos.

* O sistema deverá ser embasado na plataforma JEE (Java

enterprise edition) v.6, envolvendo servlets, JSP (Java server

pages), Ajax, JSF (Java server faces) 2.0, Hibernate 3.5, SOA

e web services.

O líder da equipe iniciou, então, um extenso processo de

coleta de dados com o objetivo de identificar as condições

limitantes da solução a ser desenvolvida e tomar decisões

arquiteturais e tecnológicas que impactarão várias características

funcionais e não funcionais do sistema, ao longo de seu ciclo de

vida. A partir dessa coleta, o líder deverá apresentar à equipe um

conjunto de informações e de decisões.

A respeito de práticas e técnicas de programação para desenvolver

com segurança o sistema integrado referido no texto, julgue os

próximos itens.

Provas

Questão presente nas seguintes provas

1033565

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

Em ano de eleições gerais, é comum haver discussões na

sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

O uso de PIN assegura que não ocorrerão ataques de personificação, isto é, um indivíduo votando por outro.sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033564

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

Uma equipe de desenvolvimento de software recebeu a

incumbência de desenvolver um sistema com as características

apresentadas a seguir.

* O sistema deverá ser integrado, interoperável, portável e

seguro.

* O sistema deverá apoiar tanto o processamento online, quanto

o suporte a decisão e gestão de conteúdos.

* O sistema deverá ser embasado na plataforma JEE (Java

enterprise edition) v.6, envolvendo servlets, JSP (Java server

pages), Ajax, JSF (Java server faces) 2.0, Hibernate 3.5, SOA

e web services.

O líder da equipe iniciou, então, um extenso processo de

coleta de dados com o objetivo de identificar as condições

limitantes da solução a ser desenvolvida e tomar decisões

arquiteturais e tecnológicas que impactarão várias características

funcionais e não funcionais do sistema, ao longo de seu ciclo de

vida. A partir dessa coleta, o líder deverá apresentar à equipe um

conjunto de informações e de decisões.

A respeito de práticas e técnicas de programação para desenvolver

com segurança o sistema integrado referido no texto, julgue os

próximos itens.

No projeto a ser desenvolvido, será apropriado adotar a revisão estática de código, pois tal abordagem produz resultados precisos, objetivos e completos acerca do grau de vulnerabilidade do código analisado, especialmente quando se utilizam ferramentas de software de análise estática que simulem o comportamento da aplicação a partir de seu código-fonte.incumbência de desenvolver um sistema com as características

apresentadas a seguir.

* O sistema deverá ser integrado, interoperável, portável e

seguro.

* O sistema deverá apoiar tanto o processamento online, quanto

o suporte a decisão e gestão de conteúdos.

* O sistema deverá ser embasado na plataforma JEE (Java

enterprise edition) v.6, envolvendo servlets, JSP (Java server

pages), Ajax, JSF (Java server faces) 2.0, Hibernate 3.5, SOA

e web services.

O líder da equipe iniciou, então, um extenso processo de

coleta de dados com o objetivo de identificar as condições

limitantes da solução a ser desenvolvida e tomar decisões

arquiteturais e tecnológicas que impactarão várias características

funcionais e não funcionais do sistema, ao longo de seu ciclo de

vida. A partir dessa coleta, o líder deverá apresentar à equipe um

conjunto de informações e de decisões.

A respeito de práticas e técnicas de programação para desenvolver

com segurança o sistema integrado referido no texto, julgue os

próximos itens.

Provas

Questão presente nas seguintes provas

Em ano de eleições gerais, é comum haver discussões na

sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

A confidencialidade dos votos não será violada pela captura de tráfego na Internet, sem que sejam quebradas as proteções oferecidas pelo protocolo TLS/SSL.sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033562

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAssinatura Digital

- Certificado DigitalIdentidade Digital

Em ano de eleições gerais, é comum haver discussões na

sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

Os votos não podem ser assinados digitalmente pelos votantes sem que isso acarrete perda do anonimato do voto, isto é, a identificação do voto.sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033561

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- AAA: Autenticação, Autorização e Auditoria

- Certificado DigitalFundamentos: Certificado Digital

Em ano de eleições gerais, é comum haver discussões na

sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

As informações apresentadas são suficientes para se concluir corretamente que esse sistema é robusto em caso de ataques de negação de serviços provenientes da Internet, pois só serão admitidas sessões autenticadas entre navegadores e o servidor de aplicação. Além disso, apenas votantes previamente cadastrados poderão interagir com o sistema.sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033560

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- Certificado DigitalArmazenamento de Chaves

- CriptografiaCriptografia AssimétricaChave Privada

Em ano de eleições gerais, é comum haver discussões na

sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

A chave privada do certificado possui resistência à intrusão (tamper proof) provida pelo hardware que a armazena.sociedade acerca da possibilidade de se fazer a votação pela

Internet. Na concepção de um sistema hipotético de votação pela

Internet, foram evidenciados os seguintes requisitos relacionados

com a segurança da informação do sistema.

* Cada votante deverá ser autenticado pelo sistema por

certificado digital, cuja chave privada deve ser armazenada

em dispositivo de mídia removível (pendrive) ou smartcard.

O acesso a essa informação deverá ser protegido por uso de

identificador pessoal numérico (PIN), de uso exclusivo de

cada votante e que deve ser mantido secreto pelo votante.

*autoridade certificadora confiável. A lista de autoridades

certificadoras confiáveis aceitas é de conhecimento dos

votantes, que se responsabilizarão pela obtenção do certificado

digital apropriado junto à autoridade de registro/autoridade

certificadora apropriada.

* Os votantes aptos a participar da votação deverão ser

previamente cadastrados no sistema. Não serão recebidos

votos de indivíduos não cadastrados previamente, mesmo que

estes detenham um certificado digital compatível com o

sistema.

* Por questões de economicidade, não será requerido o uso de

pin pad seguro para digitação do PIN no momento da

autenticação do votante. Assim, a entrada do PIN poderá ser

realizada pelo teclado do terminal usado para acesso à

Internet.

* A sessão entre o navegador de Internet usado como interface

de cliente do sistema de votação e o servidor de aplicação que

disponibiliza a aplicação do sistema deverá utilizar protocolo

TLS/SSL com autenticação do cliente e do servidor. Para

autenticação do cliente TLS/SSL, será utilizado o certificado

digital supramencionado.

Com relação à situação descrita acima, julgue os itens que se

seguem.

Provas

Questão presente nas seguintes provas

1033559

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCU

Provas:

Acerca da gestão de segurança da informação, julgue os itens a

seguir com base nas Normas NBR ISO/IEC 27001 e 27002.

Os requisitos do negócio para o processamento de informação, que uma organização tem de desenvolver para apoiar suas operações, estão entre as fontes principais de requisitos de segurança da informação.seguir com base nas Normas NBR ISO/IEC 27001 e 27002.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container