Foram encontradas 100 questões.

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Com relação a criptografia simétrica e assimétrica e a algoritmos de criptografia, julgue o item subsecutivo.

O algoritmo AES (advanced encryption standard) apresenta algumas anomalias a depender da chave utilizada; esse fato deu origem ao algoritmo DES (data encryption standard).

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: TJ-AM

Com relação a arquitetura e tecnologias de sistemas de informação, julgue o próximo item.

Quando o sistema envia a instrução de gravar um byte em um arranjo de discos em RAID 0, a informação é fatiada, e cópias idênticas são gravadas em todos os discos disponíveis.

Provas

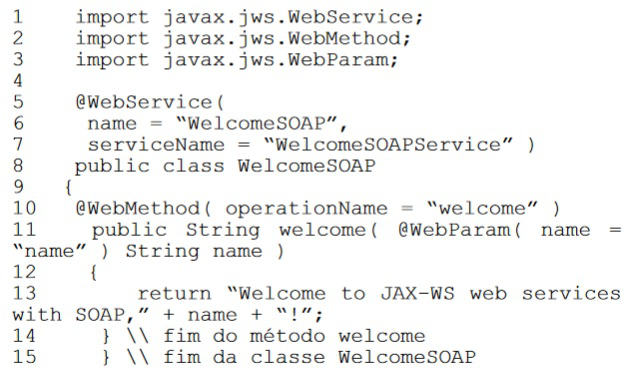

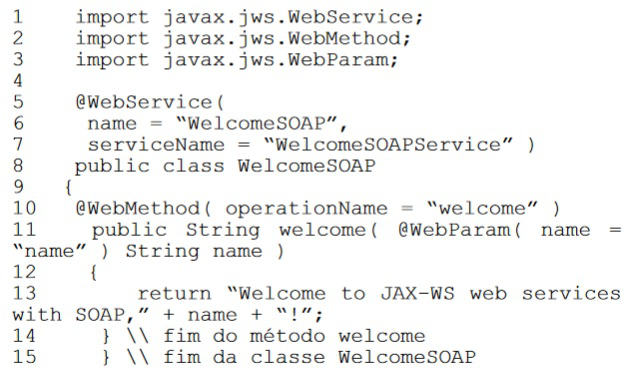

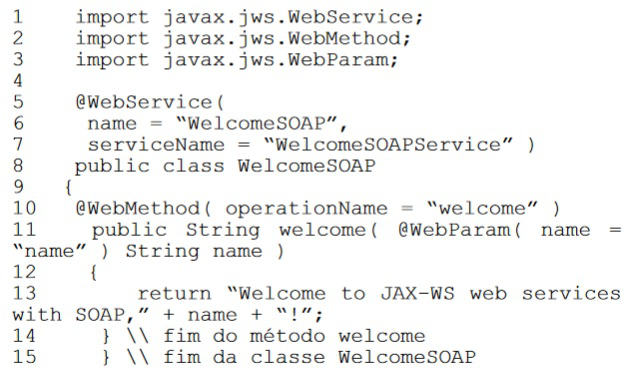

Com relação a esse código do serviço web WelcomeSOAP, julgue o item que se segue.

O método welcome é marcado pela anotação @WebMethod para indicar que ele pode ser chamado remotamente; essa anotação usa o atributo operationName para especificar o nome do método que é exibido ao cliente do serviço web.

Provas

Com relação a esse código do serviço web WelcomeSOAP, julgue o item que se segue.

A anotação @WebService indica que a classe WelcomeSOAP implementa um serviço web; o atributo name especifica o nome da classe proxy que será gerada para o cliente, enquanto o atributo serviceName configura o nome de serviço.

Provas

Com relação a esse código do serviço web WelcomeSOAP, julgue o item que se segue.

As linhas de1 a 3 do código importam as anotações utilizadas; por padrão, cada nova classe de serviço web criada com a API JAX-WS é um POJO (plain old Java object). Dessa forma, o servidor de aplicativo que suporta serviços web Java criam todos os artefatos no lado do servidor de serviço web.

Provas

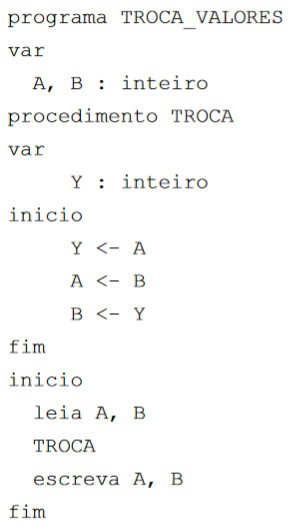

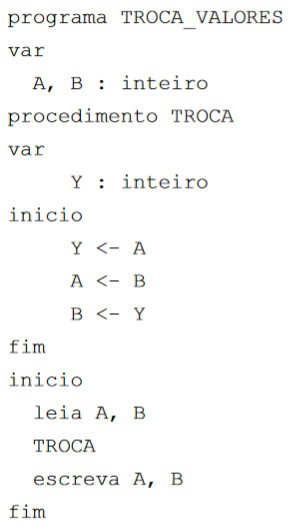

Tendo como referência o precedente código estruturado, julgue o item a seguir.

Se as variáveis A e B tivessem sido definidas novamente dentro da sub-rotina TROCA, elas seriam novas variáveis e teriam escopo global para a sub-rotina TROCA.

Provas

- Fundamentos de ProgramaçãoAlgoritmosConceitos Básicos de Algoritmos

- Fundamentos de ProgramaçãoLógica de Programação

Tendo como referência o precedente código estruturado, julgue o item a seguir.

As variáveis A e B estão definidas no programa TROCA_VALORES com escopo global, e a variável Y está definida com escopo local na área de dados da memória; dessa forma, as variáveis A e B somente são visíveis quando a sub-rotina TROCA é executada.

Provas

Com relação a arquitetura e tecnologias de sistemas de informação, julgue o próximo item.

O gerenciamento eletrônico de documentos exige que o sistema operacional seja de, no mínimo, 32 bits para que suporte imagem com profundidade limitada para armazenar o maior número de documentos possível.

Provas

Acerca do desenvolvimento web mediante o uso do HTML 5, do JavaScript, do XML e do CSS, julgue o item subsequente.

O HTML 5 define como os navegadores web devem lidar com marcações antigas como < font >, < center >e outras tags de apresentação.

Provas

Acerca do desenvolvimento web mediante o uso do HTML 5, doJavaScript, do XML e do CSS, julgue o item subsequente.

O HTML 5 especifica novas API (application program interface) para o modelo de objeto de documento (DOM — document object model) referente a arrastar e soltar eventos enviados pelo servidor, como desenhos, vídeos e similares.

Provas

Caderno Container