Foram encontradas 60 questões.

Vários computadores de uma rede estão gerando spam, disseminando vírus, atacando computadores e servidores de forma não prevista pelos administradores. Foi identificado um malware que é capaz de se propagar automaticamente, explorando vulnerabilidades existentes em programas instalados nos computadores infectados, tornando-os zumbis. Tal comportamento é tipicamente ocasionado por uma ação de

Provas

Questão presente nas seguintes provas

Segundo Norma ABNT NBR ISO/IEC 27005:2011, convém que a organização defina sua própria escala de níveis de aceitação de risco e que critérios para a aceitação do risco

Provas

Questão presente nas seguintes provas

Segundo Norma ABNT NBR ISO/IEC 27005:2011, o processo de avaliação de riscos de segurança da informação consiste nas atividades de identificação de riscos, análise de riscos e avaliação de riscos. Segundo a Norma, a entrada da atividade de avaliação de riscos é uma lista de riscos

Provas

Questão presente nas seguintes provas

O objetivo de controle que define o que deve ser alcançado na seção que trata da classificação da informação da Norma ABNT NBR ISO/IEC 27002:2005 é "assegurar que a informação receba um nível adequado de proteção". Um dos controles que podem ser aplicados para se alcançar este objetivo diz que convém que a informação seja classificada em termos do seu valor, e

I. dos requisitos legais.

II. da sensibilidade.

III. da criticidade para a organização.

IV. do seu tamanho.

Está correto o que consta APENAS em

I. dos requisitos legais.

II. da sensibilidade.

III. da criticidade para a organização.

IV. do seu tamanho.

Está correto o que consta APENAS em

Provas

Questão presente nas seguintes provas

Segundo a Norma ABNT NBR ISO/IEC 27001:2006, para prevenir o acesso físico não autorizado, danos e interferências com as instalações e informações da organização, podem ser aplicados diversos controles. O controle que NÃO está de acordo com o que descreve a Norma é:

Provas

Questão presente nas seguintes provas

Em uma rede de computadores a navegação web foi configurada de forma a funcionar em uma modalidade em que o computador do usuário solicita acesso às páginas web e um servidor proxy da rede do usuário carrega e processa o pedido. O proxy não armazena páginas web acessadas e não é configurado na estação usuária.

Provas

Questão presente nas seguintes provas

Considere o texto a seguir.

Há uma categoria de dispositivos, que são versões simplificadas dos pontos de acesso, que permitem conectar uma rede cabeada com vários computadores à uma rede wireless já existente. A diferença básica entre este dispositivo e um ponto de acesso é que o ponto de acesso permite que clientes wireless se conectem e ganhem acesso à rede cabeada ligada a ele, enquanto o dispositivo faz o oposto, se conectando a um ponto de acesso já existente, como cliente.

Este dispositivo é ligado ao switch da rede cabeada e é, em seguida, configurado como cliente do ponto de acesso. Uma vez conectado às duas redes, o dispositivo se encarrega de transmitir o tráfego de uma rede à outra, permitindo que os computadores conectados às duas redes se comuniquem.

(http://www.hardware.com.br/livros/redes/redes-wireless.html)

O texto se refere ao dispositivo

Há uma categoria de dispositivos, que são versões simplificadas dos pontos de acesso, que permitem conectar uma rede cabeada com vários computadores à uma rede wireless já existente. A diferença básica entre este dispositivo e um ponto de acesso é que o ponto de acesso permite que clientes wireless se conectem e ganhem acesso à rede cabeada ligada a ele, enquanto o dispositivo faz o oposto, se conectando a um ponto de acesso já existente, como cliente.

Este dispositivo é ligado ao switch da rede cabeada e é, em seguida, configurado como cliente do ponto de acesso. Uma vez conectado às duas redes, o dispositivo se encarrega de transmitir o tráfego de uma rede à outra, permitindo que os computadores conectados às duas redes se comuniquem.

(http://www.hardware.com.br/livros/redes/redes-wireless.html)

O texto se refere ao dispositivo

Provas

Questão presente nas seguintes provas

Em relação ao endereçamento IP no modelo TCP/IP é correto afirmar:

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada Física

- Modelo OSIModelo OSI: Camada de Enlace

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Considere as características das redes Ethernet.

I. 100BASE-TX: padrão para cabos de par trançado categoria 5. A distância máxima é de 100 metros, há suporte ao modo full-duplex, que permite que as estações possam enviar e receber dados simultaneamente (100 megabits em cada direção), desde que seja usado um switch.

II. 1000BASE-LX: suporta apenas cabos de fibra óptica. Utiliza a tecnologia long-wave laser, oferecendo um alcance da ordem de Km, o que tornou o padrão atrativo para uso em backbones, interligando diferentes segmentos de rede no campus de uma universidade ou em prédios próximos, por exemplo.

III. 100BASE-T4: padrão para cabos de par trançado categoria 3. Não possui o modo full-duplex e utiliza todos os 4 pares do cabo, reduzindo a taxa de sinalização. A sinalização é mais complexa, um dos pares envia dados da estação para o hub, outro envia do hub para a estação e os outros 2 são alocados para uma direção ou outra, de acordo com quem está transmitindo, de forma que apenas 3 dos pares são usados para transmitir dados simultaneamente.

As redes I, II e III referem-se, respectivamente, às tecnologias

I. 100BASE-TX: padrão para cabos de par trançado categoria 5. A distância máxima é de 100 metros, há suporte ao modo full-duplex, que permite que as estações possam enviar e receber dados simultaneamente (100 megabits em cada direção), desde que seja usado um switch.

II. 1000BASE-LX: suporta apenas cabos de fibra óptica. Utiliza a tecnologia long-wave laser, oferecendo um alcance da ordem de Km, o que tornou o padrão atrativo para uso em backbones, interligando diferentes segmentos de rede no campus de uma universidade ou em prédios próximos, por exemplo.

III. 100BASE-T4: padrão para cabos de par trançado categoria 3. Não possui o modo full-duplex e utiliza todos os 4 pares do cabo, reduzindo a taxa de sinalização. A sinalização é mais complexa, um dos pares envia dados da estação para o hub, outro envia do hub para a estação e os outros 2 são alocados para uma direção ou outra, de acordo com quem está transmitindo, de forma que apenas 3 dos pares são usados para transmitir dados simultaneamente.

As redes I, II e III referem-se, respectivamente, às tecnologias

Provas

Questão presente nas seguintes provas

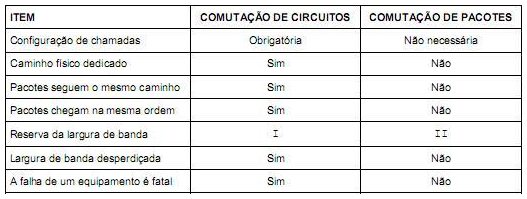

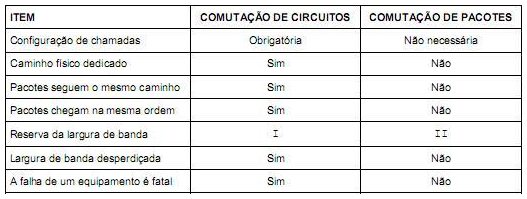

A tabela abaixo mostra as diferenças entre a comutação de circuitos e a comutação de pacotes:

A reserva da largura de banda para comutação de circuitos (I) e comutação de pacotes (II) são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container