Foram encontradas 962 questões.

Considerando as tabelas mostradas na figura apresentada a seguir, qual comando SQL retorna o maior salário dentre todos os empregados de todas as empresas?

Provas

Sobre o código PHP, versão 5, apresentado a seguir assinale a alternativa correta:

<?php $variavel = getenv('REMOTE_ADDR'): ?> |

Provas

Sobre o banco de dados MySQL, versão 5, assinale a alternativa correta:

Provas

Sobre a linguagem SQL é correto afirmar:

Provas

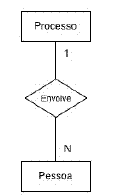

Sobre o diagrama Entidade-Relacionamento representado pela figura apresentada a seguir assinale a alternativa correta:

Provas

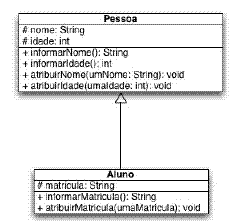

Sobre o Paradigma de Orientação a Objetos e a figura apresentada a seguir são feitas as seguintes afirmações:

I. A UML representa a linguagem de programação fundamental para representação de diagramas, sendo que sua versão padrão é a 2.5.

II. A Figura apresentada mostra a relação de agregação entre as duas classes, sendo que este é um dos principais relacionamentos de classes.

III. Na Figura apresentada a classe Aluno herda todos os métodos e atributos da classe Pessoa.

Assinale a opção apresentada a seguir que liste TODAS as afirmativas corretas citadas anteriormente:

Provas

Sobre a arquitetura de sistemas distribuídos P2P (peer-to-peer), assinale a alternativa INCORRETA:

Provas

Um modelo de processo de software é uma representação abstrata de um processo de software, sendo assim quais dos modelos abaixo representam modelos de processos de software?

Provas

Dentro da criptografia, existem algumas técnicas além da cifragem e decifragem, como a chamada função hash (função resumo). Com relação a esta função são realizadas as seguintes afirmações:

I. Uma função hash é uma função que tem como entrada uma mensagem de tamanho variável, e apresenta como saída um valor aleatório, de tamanho fixo.

II. Uma das aplicações das funções hash é a na realização de assinaturas digitais.

III. SHA-1, MD5 e SHA-256 são exemplos de funções hash.

Assinale a opção apresentada a seguir que liste TODAS as afirmativas corretas citadas anteriormente:

Provas

- Interoperabilidade e IntegraçãoIntegração de Sistemas e MiddlewareMessaging

- Segurança de SoftwareControle de Acesso e Princípio do Privilégio Mínimo

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

A correta configuração de um servidor de correio eletrônico garante o uso adequado com um mínimo de lixo eletrônico (spam). Com relação a configuração deste tipo de servidor são realizadas as seguintes afirmações:

I. Caso tenha um relay aberto, usuários externos poderão enviar spam através do seu servidor e você poderá ser cadastrado em listas negras.

II. Listas negras DNSBL (Domain Name System Blacklists) auxiliam no combate ao spam, sendo recomendável o seu uso.

III. SpamAssassin é um programa de computador utilizado como filtro de spam.

Assinale a opção apresentada a seguir que liste TODAS as afirmativas corretas citadas anteriormente:

Provas

Caderno Container