Foram encontradas 50 questões.

Os recursos humanos para gerir segurança em TI, no geral são escassos, existem muitos servidores e poucos agentes humanos envolvidos em sua segurança. Um fato constante na vida de um gestor de segurança é trabalhar remotamente operando os servidores que ficam isolados no CPD, para isso se faz necessário realizar conexões remotas e trabalhar muitas vezes com linha de comando nos sistemas operacionais. Levando em consideração a utilização do ambiente operacional RedHat Enterprise e conexões remotas que podem ser feitas neste servidor em modo texto, é correto afirmar.

Provas

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- TCP/IPConceitos e Especificações do IP

As redes corporativas estão cada vez maiores, o que dificulta o controle manual das configurações de IP, DNS e máscara de rede. Para evitar esta problemática existe um serviço conhecido como DHCP (Dynamic Host Configuration Protocol), sobre o mesmo é correto afirmar.

Provas

Provedores de serviços, como E-mails, Web (IIS e Apache), DNS, dentre outros, que geralmente ficam expostos a Internet ou diretamente públicos ou através de uma DMZ, recebem diariamente vários tipos de ataques, sejam de natureza distribuída como DDOS ou outros como negação de serviço, estouro de pilha (buffer overflow). Em um ambiente pró-ativo de segurança, sistemas de detecção de intrusão são utilizados. Dois modelos são os mais conhecidos e utilizados, o IDS e o IPS. Sobre a tecnologia que é empregada nos softwares IDS é correto afirmar.

Provas

Arquivos em lote, também conhecidos por scripts .bat, são utilizados para automatizar tarefas no Windows, e no Windows Server pode ser muito útil. Foi muito utilizado antigamente no DOS, como em casos que era necessário ativar o EMM386 para usar a memória expandida. Sobre scripts em lote é correto afirmar.

Provas

- Arquitetura de RedesSistemas Operacionais de Rede

- Protocolos e ServiçosTransferência de Arquivos

- Segurança de RedesAutenticação de Rede

O protocolo SMB é utilizado para compartilhamento de diretórios e impressoras em Estações e Servidores Microsoft. O RedHat Enterprise se utiliza de uma ferramenta chamada SAMBA, que implementa a compatibilidade para SMB/CIFS e permitindo servidores Linux compartilhar arquivos com Estações/Servidores Windows. Sobre o SAMBA e seus protocolos é correto afirmar.

Provas

O serviço de DNS (Domain Name Server) é uma estrutura para resolução de nomes e IPs, onde temos diversas informações sobre um domínio na rede. Sua estrutura em árvore é varrida toda vez que um pedido de resolução é feito. Servidores de DNS podem trabalhar com entradas do tipo: A, CNAME, PTR, TXT, MX, dentre muitos outros, fornecendo informações para diversos outros serviços, como o serviço de e-mail. Este serviço é geralmente alvo de muitos ataques e um deles é conhecido como DNS Cache Poisoning. Sobre este problema de Cache Poisoning e sobre as funcionalidades do DNS, é correto afirmar.

Provas

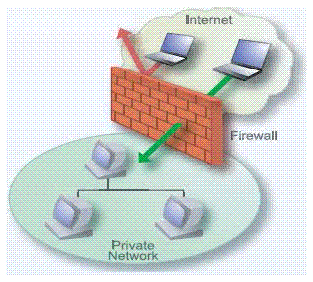

Os Sistemas Operacionais mais modernos, Windows Server ou Linux RedHat Enterprise, vem com ferramentas para a criação e gerenciamento do firewall, suas regras e exceções. A figura abaixo mostra uma rede privada acessando uma rede externa através de um firewall. Sobre tecnologias de firewall, levando em consideração os fluxos de conexão: INPUT, OUTPUT e FORWARD, qual das afirmativas abaixo está correta?

Provas

O Windows Server 2000/2003 possui diversos serviços que podem ser ativados facilmente através do sistema de gerenciamento de programas em Painel de Controle. Um destes serviços é o IIS (Internet Information Service), sobre este serviço é correto afirmar.

Provas

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

De acordo com o Instituto Nacional de Tecnologia da Informação - ITI: "O Certificado Digital é um documento eletrônico, assinado digitalmente por uma terceira parte confiável, que associa uma entidade (pessoa, processo, servidor) a uma chave pública." Com base nesta informação, escolha a alternativa correta em relação a Certificado Digital.

Provas

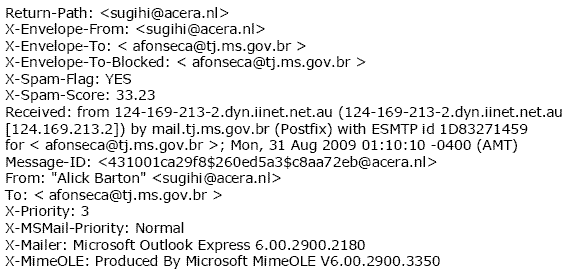

SPAMs surgem da má utilização de sistemas de troca de mensagens através do meio eletrônico (e-mails). Servidores de E-Mail estão em constante guerra contra os malfeitores conhecidos como SPAMMERs (pessoas que enviam SPAM). Dado o cabeçalho abaixo (partes não importantes foram omitidas para facilitar a leitura) de um e-mail, assinale a resposta correta.

Provas

Caderno Container