Foram encontradas 457 questões.

Selecione a opção que corresponde a um item válido quando estamos analisando o uso do banco de dados TempDB no SQL Server .

Provas

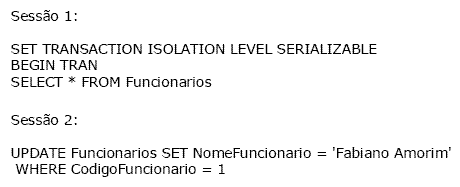

Supondo que existam dados na estrutura da tabela Funcionarios criada na questão 35, o que irá ocorrer quando o comando da sessão 2 for executado?

Provas

Selecione a opção que corresponde ao nível de isolamento que permite a leitura de dados sujos, no banco de dados SQL Server.

Provas

Escolha a melhor definição para FillFactor no banco de dados SQL Server.

Provas

Selecione a opção que corresponde ao texto que ilustra o principal objetivo da primeira forma normal na normalização de estrutura de banco de dados.

Provas

Redes corporativas, buscando manter a integridade segura dos computadores na rede, a segurança e manter o foco de trabalho voltado as necessidades do serviço, muitas vezes sugere que algumas atividades na rede sejam bloqueadas. Ferramentas como MSN e sites de relacionamento como Orkut, geralmente são bloqueados para evitar a má utilização dos recursos de rede. Sobre sistemas de filtragem e análise de conteúdo é correto afirmar.

Provas

As redes são divididas em diversas topologias, assinale a alternativa que possui topologias de rede e seus significados vinculados corretamente.

Provas

Uma das preocupações de um gerente de segurança é sobre como informações sigilosas, como senhas, devem ser armazenadas em seus servidores. Criptografias que utilizam hash MD5 e SHA1 por exemplo, já possuem formas de serem quebradas e este tipo de problema pode causar grandes danos ao ambiente corporativo, quando um malfeitor consegue por exemplo a senha administrativa da rede. Sobre o conceito de hash dos modelos criptográficos conhecidos (MD5, SHA1, Blowfish, SHA256, etc), assinale a alternativa que está correta.

Provas

A utilização de Diretórios de Autenticação e informações estão se tornando comuns em corporações pela praticidade de ter todos os usuários da rede, ativos, e demais serviços vinculados a um único esquema em árvore de informações. O AD (Active Directory) da Microsoft, é um serviço de diretório que atende ao padrão X.500. Sobre o AD e suas funcionalidades, qual a alternativa que está de acordo com o que o AD pode fazer?

Provas

- Análise de VulnerabilidadesPenetration Test (Pentest)

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

Um teste de penetração, conhecido na literatura como penetration test, é o método pelo qual é testada a segurança de um sistema computacional ou rede pela simulação de ataques de fontes maliciosas. No geral, a análise do sistema busca por qualquer vulnerabilidade que recaia em uma falha de segurança. Sobre penetration tests é correto afirmar.

Provas

Caderno Container