Foram encontradas 777 questões.

Juliana está implementando um aplicativo web. Para não ter que

se preocupar com questões de servidores como virtualização e

sistema operacional, ela quer utilizar um serviço de computação

em nuvem que ofereça ferramentas de desenvolvimento e um

gerenciador de banco de dados.

Para isso, Juliana deve contratar o serviço de computação em nuvem:

Para isso, Juliana deve contratar o serviço de computação em nuvem:

Provas

Questão presente nas seguintes provas

Observe script SQL a seguir.

SELECT COUNT(*) AS [Quantidade], Tipo_Processo

FROM Processo

GROUP BY Tipo_Processo;

O resultado da execução desse script é:

Provas

Questão presente nas seguintes provas

Os processos executados em uma organização são compostos por

várias atividades que se encadeiam em um fluxo de trabalho e

que podem ser detalhadas em tarefas.

Na notação BPMN, o símbolo que representa uma tarefa é:

Na notação BPMN, o símbolo que representa uma tarefa é:

Provas

Questão presente nas seguintes provas

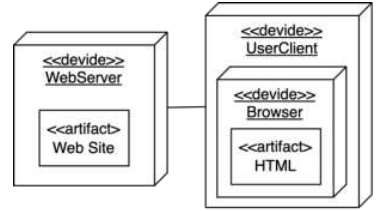

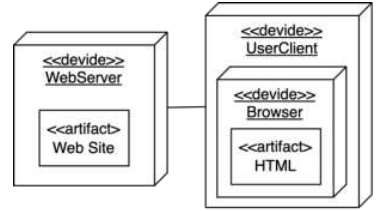

A UML (Unified Modeling Language) é uma linguagem padrão

para especificação de artefatos de sistemas de informação.

Observe o seguinte diagrama UML representando a topologia de

hardware de um sistema com seus respectivos artefatos de

software.

Para especificar os elementos de hardware ou software, representados por nós interligados, contendo os artefatos de software que compõem um sistema, deve-se utilizar o Diagrama de:

Para especificar os elementos de hardware ou software, representados por nós interligados, contendo os artefatos de software que compõem um sistema, deve-se utilizar o Diagrama de:

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisKanban

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisScrum

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisXP: eXtreme Programming

- Engenharia de SoftwareModelos de DesenvolvimentoCascata ou Clássico

- Engenharia de SoftwareModelos de DesenvolvimentoUP: Unified ProcessRUP: Rational Unified Process

Pedro trabalha em uma empresa onde o desenvolvimento dos

processos é acompanhado de forma gráfica, por meio de cartões

coloridos, que indicam o nível de urgência ou completude de

cada tarefa.

A empresa de Pedro utiliza a metodologia:

A empresa de Pedro utiliza a metodologia:

Provas

Questão presente nas seguintes provas

A analista Maria é gerente do projeto XYZ, que possui grande

complexidade e não possui similaridades com outros projetos já

executados em seu órgão. Durante o processo de determinar o

orçamento do projeto , ela utilizou a técnica de estimativa

bottom-up, estimando os valores de cada pacote de trabalho.

Diante desse cenário, para produzir a linha de base dos custos e o orçamento do projeto, Maria deve:

Diante desse cenário, para produzir a linha de base dos custos e o orçamento do projeto, Maria deve:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosTratamento de Riscos

Em um projeto de grande importância para o TJMS, durante o

processo de planejar as respostas aos riscos, foi identificada uma

ameaça, risco negativo, de alta prioridade.

O gerente do projeto decidiu por tratar a ameaça estabelecendo uma reserva de contingência, incluindo valores para tempo, dinheiro ou recursos para cuidar do risco, caso ocorra.

A estratégia empregada pelo gerente para lidar com a ameaça é do tipo:

O gerente do projeto decidiu por tratar a ameaça estabelecendo uma reserva de contingência, incluindo valores para tempo, dinheiro ou recursos para cuidar do risco, caso ocorra.

A estratégia empregada pelo gerente para lidar com a ameaça é do tipo:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasPhishing Scam

O setor de pagamento da empresa XIMLINTO Ltda foi

criptografado após a ação de um grupo hacker denominado

Fancy Bear. Para remover a criptografia, o grupo está solicitando

um pagamento em bitcoins para uma conta em um país do leste

europeu. Durante a auditoria no sistema, foi identificado que um

dos maiores diretores da empresa, fanático por motos e carros,

acessou um link malicioso com uma oferta imperdível de compra

de insumos para moto e carro com 50% de desconto de dentro

de um dos computadores da empresa.

Nessa situação, os tipos de ataque utilizados pelo grupo Fancy Bear foram:

Nessa situação, os tipos de ataque utilizados pelo grupo Fancy Bear foram:

Provas

Questão presente nas seguintes provas

Durante uma varredura na rede interna, a equipe de segurança

do Tribunal de Justiça de Mato Grosso do Sul detectou a

ocorrência de alguns incidentes de segurança. Como forma de

mitigar a ocorrência de incidentes, um membro da equipe foi

orientado, pelo Chefe de Departamento de Segurança, a fazer

uma notificação dos incidentes ocorridos ao CERT.BR (Centros de

estudos, resposta e tratamento de incidentes de segurança no

Brasil).

Porém, em virtude da falta de respostas às notificações anteriores, a equipe de desenvolvimento utilizou como método(s) alternativo(s):

Porém, em virtude da falta de respostas às notificações anteriores, a equipe de desenvolvimento utilizou como método(s) alternativo(s):

Provas

Questão presente nas seguintes provas

Wallace é um administrador de empresas e, em virtude do seu

trabalho, viaja com frequência. Nesse processo, ele acessa redes

sem fio tanto públicas quanto privadas. Ao chegar a um local de

embarque, como aeroporto ou rodoviária, Wallace já começa a

buscar por uma rede wifi disponível; caso haja uma rede aberta,

ele efetua a conexão, acreditando que a rede pertence ao local

de embarque.

Com essa atitude, Wallace deixa de atender a uma boa prática de segurança em redes sem fio, na medida em que:

Com essa atitude, Wallace deixa de atender a uma boa prática de segurança em redes sem fio, na medida em que:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container