Foram encontradas 560 questões.

A estratégia escolhida deve permitir o direcionamento de uma pequena porcentagem do tráfego de produção (ex: 5%) para a nova versão, enquanto os 95% restantes continuam sendo atendidos pela versão estável. Se as métricas de latência e erro da nova versão forem satisfatórias, o tráfego é gradualmente migrado até atingir 100%; caso contrário, o tráfego é revertido instantaneamente.

Essa estratégia de implantação, que frequentemente exige o uso de um Ingress Controller avançado ou de um Service Mesh para gerenciar o peso do tráfego independentemente do número de réplicas de pods, é denominada:

Provas

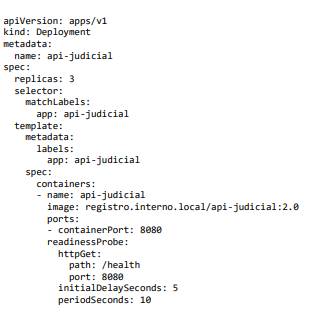

Um tribunal está padronizando o deploy do serviço api-judicial em Kubernetes. O time de infraestrutura propõe o seguinte manifesto:

Com base nesse manifesto e em conceitos de Kubernetes (contêineres, pods e orquestração), analise as afirmativas a seguir.

I. O objeto Deployment gerenciará ReplicaSets e pods de modo que, em condições normais, haja até 3 pods prontos (readiness OK) associados ao rótulo app: api-judicial.

II. A readinessProbe evita que o Service associado (caso exista) encaminhe tráfego para pods cujo endpoint /health em 8080 ainda não esteja respondendo adequadamente, mesmo que o contêiner já esteja em execução.

III. Se o time alterar apenas o campo image para uma nova versão e aplicar o manifesto com kubectl apply -f, o Deployment poderá realizar um rolling update, substituindo gradualmente os pods antigos pelos novos, desde que não haja alteração no seletor (selector.matchLabels).

Está correto o que se afirma em:

Provas

Provas

A perícia forense digital concluiu que:

• o código-fonte da aplicação desenvolvido pelo tribunal seguia as práticas seguras da OWASP;

• as credenciais e o gerenciamento de identidade (IAM) estavam configurados corretamente pelo Tribunal; e

• a invasão ocorreu estritamente devido à exploração de uma vulnerabilidade conhecida (CVE) e não corrigida no kernel do sistema operacional do servidor que hospedava o ambiente de execução (runtime).

Considerando o Modelo de Responsabilidade Compartilhada aplicável a serviços PaaS, é correto afirmar que a responsabilidade pela falha de segurança que permitiu o incidente é:

Provas

Na proposta inicial, a área de TI contrapõe duas abordagens de alto nível:

• estratégia nativa (cloud-native), com serviços desenhados desde o início para consumir intensamente recursos de nuvem pública (contêineres orquestrados, funções serverless, filas e bancos gerenciados, observabilidade integrada etc.);

• estratégia híbrida, em que parte significativa da carga permanece em data center próprio ou em nuvem privada, com integração estruturada (túneis seguros, VPN, direct connect, replicação de dados) com a nuvem pública.

Considerando os trade-offs entre uma arquitetura nativa em nuvem e uma arquitetura híbrida nesse contexto, é correto afirmar que:

Provas

No entanto, nos meses de dezembro e janeiro, a demanda por processamento aumenta significativamente devido ao 13º salário, reajustes e grande volume de retificações, causando risco de indisponibilidade e degradação de desempenho.

Para lidar com esses picos, a equipe de TI decide configurar um mecanismo automático para que, sempre que a carga ultrapassar determinado limiar, sejam instanciados recursos adicionais de computação em uma nuvem pública.

Essa estratégia de extensão dinâmica da capacidade computacional para a nuvem pública em momentos de alta demanda é denominada:

Provas

1. Confidencialidade

2. Integridade

3. Disponibilidade

( ) Um erro em um processo de atualização de software altera indevidamente parte dos registros de transações financeiras.

( ) Uma pane em um servidor impede, por horas, o acesso dos usuários a um sistema crítico de emissão de passagens.

( ) Um funcionário sem autorização consegue visualizar o prontuário médico de um paciente em um sistema hospitalar.

A sequência correta é:

Provas

>access-list 101 permit ip 10.50.0.1 [wildcard mask] host 172.16.1.10

A máscara curinga (Wildcard Mask) correta para casar, em uma única instrução, exatamente todos os endereços da sub-rede 10.50.0.0/24 cujo último octeto é ímpar é:

Provas

S* 0.0.0.0/0 [1/0] via 200.10.10.1 (ISP1) O 0.0.0.0/0 [110/20] via 201.20.20.1 (ISP2) C 10.10.0.0/16 is directly connected, ETH0/0 C 192.168.100.0/24 is directly connected, ETH0/0

Considere que não há outras rotas mais específicas para destinos externos.

Quando um host da rede 192.168.100.0/24 envia um pacote para o endereço 8.8.8.8, o comportamento esperado de encaminhamento nesse roteador, de acordo com os critérios de escolha de rota em roteadores tradicionais, é que o pacote será:

Provas

Durante a transferência de um arquivo muito grande entre dois servidores de backup, uma falha momentânea no link interrompeu a comunicação. Ao restabelecer-se a conexão, a transmissão continuou exatamente do ponto em que havia parado, sem necessidade de reiniciar o envio.

Esse comportamento foi possibilitado por um protocolo que estabelece pontos de verificação (checkpoints) no fluxo de dados e gerencia o diálogo entre as aplicações (simplex, half-duplex ou full-duplex), mantendo a sincronização lógica da comunicação.

Essas funções são primariamente atribuídas, no modelo OSI, à camada de:

Provas

Caderno Container