Foram encontradas 560 questões.

A analista Ana desenvolve a plataforma X, que deve ser capaz de

receber notificações de sistemas externos quando houver

mudança no status de determinados processos judiciais. Para

adicionar essa funcionalidade, Ana desenvolveu um webhook,

disponibilizando na plataforma um endpoint para receber as

notificações. A fim de aprimorar a segurança das notificações

recebidas, a analista implementou o mecanismo de validação que

é altamente empregado na indústria de TI em APIs reversas,

capaz de verificar tanto a integridade da notificação quando a

autenticidade do remetente a cada requisição recebida, com

baixo overhead.

No webhook de notificação da plataforma X, Ana implementou o mecanismo de validação:

No webhook de notificação da plataforma X, Ana implementou o mecanismo de validação:

Provas

Questão presente nas seguintes provas

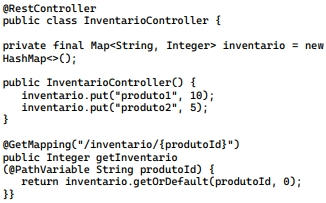

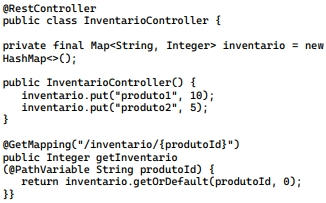

O desenvolvedor Rafael está construindo um microsserviço de

gerência de inventário com Java e Spring Boot. Analise o seguinte

trecho do código do microsserviço:

Considere que todos os imports necessários foram feitos corretamente. Com base no trecho de código apresentado, a requisição GET /inventario/produto3 retornará:

Considere que todos os imports necessários foram feitos corretamente. Com base no trecho de código apresentado, a requisição GET /inventario/produto3 retornará:

Provas

Questão presente nas seguintes provas

O analista Kevin administra o cluster Kubernetes K. A fim de

garantir que certos serviços críticos rodem apenas em nós

dedicados de K, Kevin utilizou uma combinação de

funcionalidades do Kubernetes. A funcionalidade A foi usada para

orientar os nós dedicados de K a repelir o agendamento de pods

que não apresentem determinada combinação de chave e efeito.

A funcionalidade B foi usada para descrever a necessária

combinação de chave e efeito na especificação dos pods dos

serviços críticos em K.

As funcionalidades A e B do Kubernetes, utilizadas por Kevin em

K, são, respectivamente:

Provas

Questão presente nas seguintes provas

A analista Fátima administra um servidor de autenticação

baseado no protocolo OpenID Connect (OIDC). A fim de

aumentar o grau de responsabilização no uso dos recursos

protegidos pelo servidor, Fátima implementou um script que

intercepta cada token de acesso retornado e, dentre outras

ações, copia o valor do atributo mais importante para a

rastreabilidade de usuário e auditoria do acesso.

É correto afirmar que o script implementado por Fátima copia o

valor do atributo:

Provas

Questão presente nas seguintes provas

O analista Otto precisa criar a tabela PROCESSOS garantindo que:

1. o número do processo seja único e obrigatório.

2. o status só possa ser “ABERTO”, “FECHADO” ou “EM_ANDAMENTO”.

3. a coluna ID seja chave primária gerada automaticamente.

Para garantir a integridade dos dados, no PostgreSQL, Otto deve implementar:

1. o número do processo seja único e obrigatório.

2. o status só possa ser “ABERTO”, “FECHADO” ou “EM_ANDAMENTO”.

3. a coluna ID seja chave primária gerada automaticamente.

Para garantir a integridade dos dados, no PostgreSQL, Otto deve implementar:

Provas

Questão presente nas seguintes provas

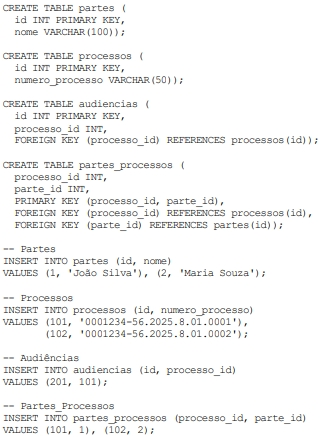

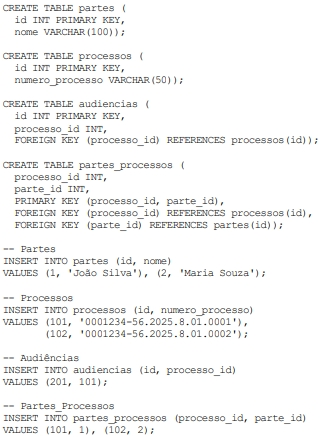

Observe o script SQL do PostgreSQL a seguir.

A consulta que retorna apenas os registros com Partes que ainda não possuem Audiências marcadas é:

A consulta que retorna apenas os registros com Partes que ainda não possuem Audiências marcadas é:

Provas

Questão presente nas seguintes provas

A analista Maria está utilizando o MySQL para executar uma

consulta com algumas colunas em diversas tabelas de um banco

de dados utilizando a cláusula JOIN. O resultado apresenta

diversos registros repetidos.

No MySQL, a cláusula que Maria deve utilizar para que a consulta

retorne apenas valores diferentes é:

Provas

Questão presente nas seguintes provas

O programador Luiz está acessando uma tabela armazenada em

um banco de dados PostgreSQL.

A cláusula que Luiz deve utilizar para retornar 20 registros,

pulando os 40 primeiros, é:

Provas

Questão presente nas seguintes provas

O programador Miguel está implementando uma rotina de

extração de dados de diversos bancos de dados, realizando a

integração e transformação desses dados para serem carregados

em um ambiente analítico. Miguel observou que a chave que

identifica a entidade “Processo Judicial” é implementada de

diferentes formas em cada banco de dados, por exemplo: ID_P,

IDPROC e P_JUD_NUM.

Para resolver o problema utilizando uma chave artificial, sem

significado, que identifique unicamente os processos

independentemente da sua origem, Miguel deve definir uma

chave:

Provas

Questão presente nas seguintes provas

A analista Ana está utilizando uma ferramenta OLAP para fazer a

análise sobre a quantidade de novos processos por grau do TJRJ.

Para efetuar a análise apenas dos novos processos de 2º grau,

utilizando filtro múltiplo, Ana deve realizar a operação OLAP:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container