Foram encontradas 1.426 questões.

É possível usar os atalhos de teclado no Internet Explorer 8 para executar diversas tarefas rapidamente ou para trabalhar sem o mouse.

Associe a funcionalidade ao apropriado atalho.

I - CTRL+F

II - CTRL+L

III - CTRL+A

IV - CTRL+V

P - Selecionar todos os itens na página da Web atual.

Q - Ir para a caixa Pesquisar.

R - Localizar texto na atual página.

S - Inserir o conteúdo da Área de Transferência no local selecionado.

T - Abrir endereço de página Web.

As associações corretas são:

Associe a funcionalidade ao apropriado atalho.

I - CTRL+F

II - CTRL+L

III - CTRL+A

IV - CTRL+V

P - Selecionar todos os itens na página da Web atual.

Q - Ir para a caixa Pesquisar.

R - Localizar texto na atual página.

S - Inserir o conteúdo da Área de Transferência no local selecionado.

T - Abrir endereço de página Web.

As associações corretas são:

Provas

Questão presente nas seguintes provas

A seleção de texto no Word possibilita que muitas tarefas

sejam feitas, tais como selecionar uma palavra, uma

frase, um parágrafo.

Em uma página com mais de um parágrafo, o atalho CTRL+T seleciona apenas o parágrafo em que o cursor estiver localizado.

PORQUE

O atalho CTRL+T seleciona mais de um parágrafo, desde que pressionada simultaneamente a seta para baixo do teclado.

Analisando-se as afirmativas acima, conclui-se que

Em uma página com mais de um parágrafo, o atalho CTRL+T seleciona apenas o parágrafo em que o cursor estiver localizado.

PORQUE

O atalho CTRL+T seleciona mais de um parágrafo, desde que pressionada simultaneamente a seta para baixo do teclado.

Analisando-se as afirmativas acima, conclui-se que

Provas

Questão presente nas seguintes provas

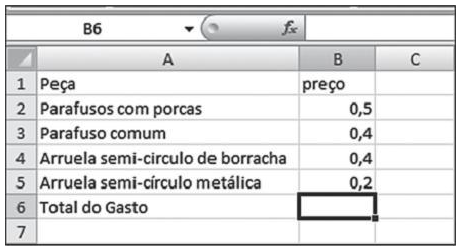

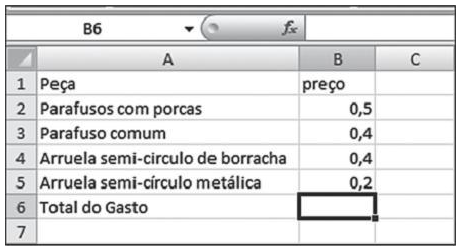

Uma pessoa, ao lançar dados de uma compra em uma planilha eletrônica do Excel, precisa somar os valores que são apresentados na figura abaixo.

A fórmula do Excel a ser utilizada na célula B6 para obter o resultado de 1,5 é

A fórmula do Excel a ser utilizada na célula B6 para obter o resultado de 1,5 é

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

832349

Ano: 2011

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

- Ataques e Golpes e AmeaçasAtaque de Texto Cifrado Escolhido

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Os sistemas criptográficos podem ser atacados de diversas formas, uma delas é o ataque conhecido como “ataque de texto cifrado escolhido”, sendo que o sistema de chave pública RSA é vulnerável a esse tipo de ataque.

PORQUE

A segurança do sistema RSA está baseada na dificuldade de fatorar números primos muito grandes.

Analisando-se as afirmações acima, conclui-se que

PORQUE

A segurança do sistema RSA está baseada na dificuldade de fatorar números primos muito grandes.

Analisando-se as afirmações acima, conclui-se que

Provas

Questão presente nas seguintes provas

832348

Ano: 2011

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Segundo a Norma ISO 27002, convém que os registros (log) de auditoria incluam, quando relevantes, os registros das tentativas de acesso ao sistema aceitas e rejeitadas.

PORQUE

Segundo a Norma ISO 27002, a política de controle de acesso estabelece que convém fornecer aos usuários uma declaração nítida dos requisitos do sistema a serem atendidos pelos provedores de serviço.

Analisando-se as afirmações acima, conclui-se que

PORQUE

Segundo a Norma ISO 27002, a política de controle de acesso estabelece que convém fornecer aos usuários uma declaração nítida dos requisitos do sistema a serem atendidos pelos provedores de serviço.

Analisando-se as afirmações acima, conclui-se que

Provas

Questão presente nas seguintes provas

832347

Ano: 2011

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

A Norma ISO 27002, ao tratar de comércio eletrônico, estabelece o objetivo “garantir a segurança de serviços de comércio eletrônico e sua utilização segura”. Estabelece, ainda, a conveniência de que as considerações de segurança da informação para comércio eletrônico incluam, entre outros, o seguinte item:.

Provas

Questão presente nas seguintes provas

Navegando na web, um usuário escreve, na linha de endereço do navegador, a URL do sítio que deseja acessar. Parte da URL correspondente ao endereço do sítio é convertida em endereço IP pelo serviço

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Coaxial

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Fibra Óptica

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem FioInfravermelho

Que tecnologia de transmissão de dados, utilizada em indústrias, possui capacidade de transmissão acima de gigabits, não sofre com interferências eletromagnéticas e é capaz de transmitir a distâncias bem maiores, possuindo a desvantagem de ser a tecnologia mais cara dentre as disponíveis?

Provas

Questão presente nas seguintes provas

O calor pode ser transferido por condução, convecção ou irradiação. Na irradiação, a transferência de calor acontece

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container