Foram encontradas 58 questões.

Existem 7 níveis de maturidade previstos pelo O MPS- BR ou Melhoria de Processos do Software Brasileiro, o nível inicial de maturidade é conhecido como:

Provas

Questão presente nas seguintes provas

- CMMI: Capability Maturity Model IntegrationCMMI v1.3

- CMMI: Capability Maturity Model IntegrationCMMI v2.0

O nível de maturidade do CMMI (Capability Maturity Model - Integration) que é caracterizado ou conhecido como “Definido” é o:

Provas

Questão presente nas seguintes provas

Referente aos conceitos básicos de Redes de Computadores e de Internet, identifique a alternativa que apresenta o principal protocolo utilizado na rede das redes, a Internet:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que apresenta corretamente os conceitos, ou diferenças, entre Internet e Intranet:

Provas

Questão presente nas seguintes provas

Nas versões anteriores do Windows, o gerenciamento de arquivos significava organizá-los em pastas e subpastas diferentes. No Windows 7, pode-se usar para organizar e acessar arquivos, independentemente de onde eles estejam armazenados, o recurso técnico denominado:

Provas

Questão presente nas seguintes provas

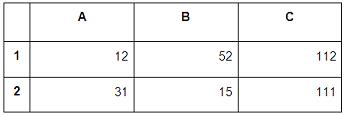

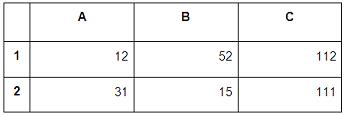

Dada a planilha Microsoft Excel 2010 abaixo, identifique a alternativa que apresenta o resultado da fórmula =MÉDIA(SOMA(A1:B2);C2;C1)

Provas

Questão presente nas seguintes provas

Um conceito básico da Política de Segurança da Informação, é a definição de confidencialidade que consiste:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

Quanto ao Plano de Continuidade de Negócio dentro da Política de Segurança da Informação, podemos afirmar que tem por objetivo:

I. Manter a integridade e a disponibilidade dos dados quando da ocorrência de situações que comprometam o bom andamento dos negócios.

II. Garantir que o funcionamento dos sistemas informatizados seja restabelecido no menor tempo possível a fim de reduzir os impactos causados por fatos imprevistos.

III. Identificar, avaliar e controlar situações de risco, proporcionando um ambiente de trabalho mais seguro e saudável para as pessoas.

Assinale a alternativa correta.

I. Manter a integridade e a disponibilidade dos dados quando da ocorrência de situações que comprometam o bom andamento dos negócios.

II. Garantir que o funcionamento dos sistemas informatizados seja restabelecido no menor tempo possível a fim de reduzir os impactos causados por fatos imprevistos.

III. Identificar, avaliar e controlar situações de risco, proporcionando um ambiente de trabalho mais seguro e saudável para as pessoas.

Assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Na Política de Segurança da Informação temos a seguinte classificação das informações quanto ao nível de segurança, com EXCECÃO:

Provas

Questão presente nas seguintes provas

- Auditoria e Compliance

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- GestãoPolíticas de Segurança de Informação

Quanto a Política de Segurança da Informação, analise as afirmativas abaixo, dê valores Verdadeiro (V) ou Falso (F) e assinale a alternativa que apresenta a sequencia correta de cima para baixo:

( )Os sistemas de autenticação são realizados exclusivamente por softwares e procedimentos que permitem o acesso de usuários aos recursos computacionais.

( ) São consideradas boas senhas aquelas que incluem, na composição, letras (maiúsculas e minúsculas), números e símbolos embaralhados, totalizando de preferência até seis caracteres.

( )A Lei Sarbanes-Oxley, conhecida também como SOX, visa garantir a transparência na gestão financeira das organizações, incluindo a auditoria e a segurança das informações para que sejam realmente confiáveis.

Assinale a alternativa correta:

( )Os sistemas de autenticação são realizados exclusivamente por softwares e procedimentos que permitem o acesso de usuários aos recursos computacionais.

( ) São consideradas boas senhas aquelas que incluem, na composição, letras (maiúsculas e minúsculas), números e símbolos embaralhados, totalizando de preferência até seis caracteres.

( )A Lei Sarbanes-Oxley, conhecida também como SOX, visa garantir a transparência na gestão financeira das organizações, incluindo a auditoria e a segurança das informações para que sejam realmente confiáveis.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container