Foram encontradas 484 questões.

Considere a instrução SQL a seguir:

SELECT Clientes.NomeCliente, Pedidos.PedidoID FROM Clientes

...I....

ON Clientes.ClienteID=Pedidos.ClienteID

ORDER BY Clientes.NomeCliente;

Esta instrução seleciona todas as linhas de ambas as tabelas, desde que haja uma correspondência entre as colunas ClienteID. Se houver linhas na tabela Clientes que não tem correspondentes na tabela Pedidos, esses clientes não serão listados.

Para que a instrução dê o resultado descrito, a lacuna I deve ser preenchida com

SELECT Clientes.NomeCliente, Pedidos.PedidoID FROM Clientes

...I....

ON Clientes.ClienteID=Pedidos.ClienteID

ORDER BY Clientes.NomeCliente;

Esta instrução seleciona todas as linhas de ambas as tabelas, desde que haja uma correspondência entre as colunas ClienteID. Se houver linhas na tabela Clientes que não tem correspondentes na tabela Pedidos, esses clientes não serão listados.

Para que a instrução dê o resultado descrito, a lacuna I deve ser preenchida com

Provas

Questão presente nas seguintes provas

Em PL/SQL, triggers DML podem ser criadas usando a instrução CREATE TRIGGER, cuja sintaxe é apresentada a seguir:

CREATE [OR REPLACE] TRIGGER trigger_name

timing

event1 [OR event2 OR event3]

ON object_name

[REFERENCING OLD AS old | NEW AS new]

FOR EACH ROW

WHEN (condition)]]

DECLARE]

BEGIN

... trigger_body

[EXCEPTION . . .]

END [trigger_name];

O timing da sintaxe do trigger indica quando o trigger será disparado em relação ao evento de trigger. Os valores permitidos são BEFORE, AFTER e

CREATE [OR REPLACE] TRIGGER trigger_name

timing

event1 [OR event2 OR event3]

ON object_name

[REFERENCING OLD AS old | NEW AS new]

FOR EACH ROW

WHEN (condition)]]

DECLARE]

BEGIN

... trigger_body

[EXCEPTION . . .]

END [trigger_name];

O timing da sintaxe do trigger indica quando o trigger será disparado em relação ao evento de trigger. Os valores permitidos são BEFORE, AFTER e

Provas

Questão presente nas seguintes provas

Considere o texto abaixo.

A melhor forma para descobrir se uma aplicação está vulnerável a este tipo de ataque é verificar se todos os usos dos interpretadores separam claramente os dados não confiáveis do comando ou consulta. Para chamadas em linguagem estruturada de consulta, isso significa utilizar variáveis de ligação em todas as instruções preparadas e procedimentos armazenados, e evitar consultas dinâmicas.

O tipo de ataque citado no texto é conhecido como

A melhor forma para descobrir se uma aplicação está vulnerável a este tipo de ataque é verificar se todos os usos dos interpretadores separam claramente os dados não confiáveis do comando ou consulta. Para chamadas em linguagem estruturada de consulta, isso significa utilizar variáveis de ligação em todas as instruções preparadas e procedimentos armazenados, e evitar consultas dinâmicas.

O tipo de ataque citado no texto é conhecido como

Provas

Questão presente nas seguintes provas

Com relação aos subprogramas PL/SQL, considere:

I. São blocos PL/SQL nomeados que podem ser chamados com um conjunto de parâmetros.

II. Podem ser um procedure ou uma função. Em geral, a função é usada para realizar uma ação e o procedure para calcular e retornar um valor.

III. Podem ser agrupados em pacotes PL/SQL.

IV. Podem ser declarados e definidos de duas formas: ou em um bloco PL/SQL ou em outro subprograma.

Está correto o que se afirma APENAS em:

I. São blocos PL/SQL nomeados que podem ser chamados com um conjunto de parâmetros.

II. Podem ser um procedure ou uma função. Em geral, a função é usada para realizar uma ação e o procedure para calcular e retornar um valor.

III. Podem ser agrupados em pacotes PL/SQL.

IV. Podem ser declarados e definidos de duas formas: ou em um bloco PL/SQL ou em outro subprograma.

Está correto o que se afirma APENAS em:

Provas

Questão presente nas seguintes provas

Considere o fragmento de texto abaixo.

São mecanismos destinados a reagir a falhas na rede, oferecendo soluções de backup para recuperar as conexões afetadas pela falha. Oferecem proteção contra as falhas isoladas e se distinguem em termos de quão rápido a recuperação é feita e na quantidade de capacidade de backup necessária para a proteção, para suportar completamente esse evento de falha isolada.

O texto conceitua mecanismos de

São mecanismos destinados a reagir a falhas na rede, oferecendo soluções de backup para recuperar as conexões afetadas pela falha. Oferecem proteção contra as falhas isoladas e se distinguem em termos de quão rápido a recuperação é feita e na quantidade de capacidade de backup necessária para a proteção, para suportar completamente esse evento de falha isolada.

O texto conceitua mecanismos de

Provas

Questão presente nas seguintes provas

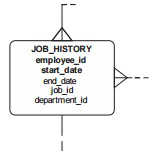

Considere a entidade a seguir, retirada de um diagrama de entidade-relacionamento, que possui como chave primária os atributos employee_id e start_date.

Pode-se afirmar que para esta entidade estar na Segunda Forma Normal (2FN), ela precisa estar na Primeira Forma Normal (1FN) e

Pode-se afirmar que para esta entidade estar na Segunda Forma Normal (2FN), ela precisa estar na Primeira Forma Normal (1FN) e

Provas

Questão presente nas seguintes provas

Os dados de sistemas OLAP se baseiam nas informações contidas nos diversos softwares utilizados pela empresa (ERPs, planilhas, arquivos texto, arquivos XML etc.). Estes sistemas possuem uma camada onde estão os dados originais e outra camada onde estão os dados tratados (um gigantesco repositório de dados sobre assuntos diversos preparados para serem consultados por um sistema OLAP), que chamamos de

Provas

Questão presente nas seguintes provas

Um funcionário do TRE, instalou um programa que deixou o funcionamento do Windows 7 lento e com problemas em sua máquina. O Técnico Judiciário especializado em Operação de Computadores foi chamado e realizou a Restauração do Sistema, que retornou os programas e os arquivos do computador para um momento em que tudo funcionava bem. No Windows 7, a Restauração do Sistema

Provas

Questão presente nas seguintes provas

- LinuxEstrutura de Diretórios do Linux

- LinuxUsuários e Grupos no Linux

- Servidor de Arquivos e ImpressãoSamba

O Samba é utilizado em sistemas Linux para o compartilhamento de diretórios via rede, com a possibilidade de configurar permissões de controle de acesso. Após a sua instalação, é criado o arquivo de configurações do servidor Samba em ...I... . Podem ser criados diretórios no sistema de arquivos como em ..II..... . Podem ser criados usuários que realizarão login via rede através do Samba, como a usuária Maria, utilizando o comando ..III..... .

As lacunas I, II e III são correta, e respectivamente, preenchidas com

As lacunas I, II e III são correta, e respectivamente, preenchidas com

Provas

Questão presente nas seguintes provas

Um Técnico Judiciário com especialidade em Operação de Computadores foi solicitado a realizar o compartilhamento de uma impressora multifuncional instalada em um computador do TRE. O Técnico verificou que a máquina possuía o Windows 7 e estava em rede. Ele seguiu os seguintes passos:

1. Utilizando o computador em que a impressora multifuncional estava diretamente conectada e instalada, clicou no botão “Iniciar” e acessou o “Painel de Controle”;

2. Clicou na opção “Dispositivos e Impressoras”;

3. Clicou com o botão direito do mouse sobre a impressora que seria compartilhada na rede e selecionou “Propriedades da Impressora”;

4. Na janela aberta com as propriedades do periférico, acessou a aba “Compartilhar”, selecionou a opção “Compartilhar esta impressora/scanner” e digitou um nome que identificará o dispositivo na rede. Ao final, pressionou “Aplicar” e, em seguida, “OK”;

Depois, em outro computador conectado à mesma rede que o computador anterior, selecionou o botão “Iniciar” e clicou na opção “Dispositivos e Impressoras”. Os próximos passos que o Técnico deve seguir são clicar com o botão

1. Utilizando o computador em que a impressora multifuncional estava diretamente conectada e instalada, clicou no botão “Iniciar” e acessou o “Painel de Controle”;

2. Clicou na opção “Dispositivos e Impressoras”;

3. Clicou com o botão direito do mouse sobre a impressora que seria compartilhada na rede e selecionou “Propriedades da Impressora”;

4. Na janela aberta com as propriedades do periférico, acessou a aba “Compartilhar”, selecionou a opção “Compartilhar esta impressora/scanner” e digitou um nome que identificará o dispositivo na rede. Ao final, pressionou “Aplicar” e, em seguida, “OK”;

Depois, em outro computador conectado à mesma rede que o computador anterior, selecionou o botão “Iniciar” e clicou na opção “Dispositivos e Impressoras”. Os próximos passos que o Técnico deve seguir são clicar com o botão

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container