Foram encontradas 584 questões.

Um Analista de Sistemas do TRE-SP utilizará, em uma situação hipotética, o recurso de assinatura digital para os documentos

eletrônicos emitidos pelo Tribunal. O processo da assinatura digital compreende, inicialmente, o uso de  para criar um

resumo do documento, seguido da criptografia do resumo utilizando Chave

para criar um

resumo do documento, seguido da criptografia do resumo utilizando Chave  . Finalmente, o autor do documento utiliza-se

de

. Finalmente, o autor do documento utiliza-se

de  para assinar o documento juntamente com o resultado da etapa anterior.

As lacunas I, II e III são, correta e respectivamente, preenchidas por

para assinar o documento juntamente com o resultado da etapa anterior.

As lacunas I, II e III são, correta e respectivamente, preenchidas por

para criar um

resumo do documento, seguido da criptografia do resumo utilizando Chave

para criar um

resumo do documento, seguido da criptografia do resumo utilizando Chave  . Finalmente, o autor do documento utiliza-se

de

. Finalmente, o autor do documento utiliza-se

de  para assinar o documento juntamente com o resultado da etapa anterior.

As lacunas I, II e III são, correta e respectivamente, preenchidas por

para assinar o documento juntamente com o resultado da etapa anterior.

As lacunas I, II e III são, correta e respectivamente, preenchidas porProvas

Questão presente nas seguintes provas

Sistemas de detecção de intrusão − IDS e sistemas de prevenção de intrusão − IPS devem ser utilizados para identificar e, se

possível, prevenir ataques realizados em redes de computadores. Entretanto, é necessário configurar o sistema com a identificação

de comportamentos dos vários tipos de ataques para o seu bom funcionamento. Um desses tipos de ataque tem como

objetivo saturar a capacidade de comunicação de rede do servidor por meio de pacotes ICMP em Broadcast no qual o endereço

de origem é alterado para a emissão de várias respostas para a vítima. Trata-se do ataque conhecido como

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Um Programador de Sistemas pretende utilizar, em sua aplicação, algoritmos criptográficos de chave pública para aplicar na

comunicação de dados via Internet. Assim, em termos de confidencialidade, ele deve saber que o

Provas

Questão presente nas seguintes provas

Considere que, em uma situação hipotética, um Técnico do TRE-SP utiliza a estratégia de backup ilustrada na figura abaixo, na

qual as barras verticais representam a quantidade de dados.

Nesta estratégia

Nesta estratégia

Provas

Questão presente nas seguintes provas

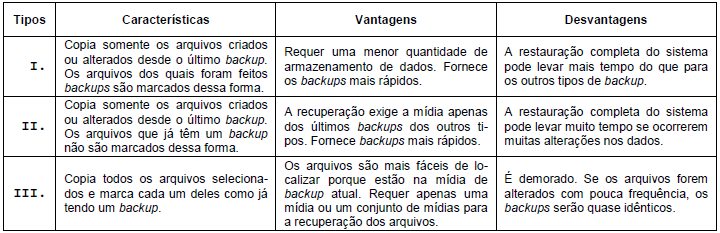

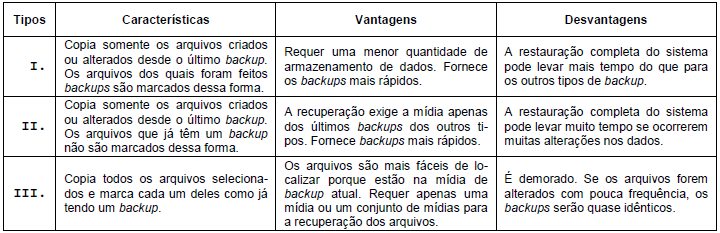

Com relação aos tipos de backup, um Técnico preparou a seguinte tabela de características, vantagens e desvantagens:

O Técnico classificou os tipos I, II e III, correta e respectivamente, como:

O Técnico classificou os tipos I, II e III, correta e respectivamente, como:

Provas

Questão presente nas seguintes provas

Para solucionar determinados problemas com intrusões na rede de uma organização, um Técnico implantou, no sistema geral

de segurança, o Intrusion Detection System − IDS (Sistema de Detecção de Intrusão) do tipo Network Behavior Analysis − NBA

que

Provas

Questão presente nas seguintes provas

Considere, abaixo, as características de um tipo de malware.

− Capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador.

− Não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas sim pela execução direta de suas cópias ou pela exploração automática de vulnerabilidades existentes em programas instalados em computadores.

− Responsável por consumir muitos recursos, devido à grande quantidade de cópias de si mesmo que costumam propagar e, como consequência, pode afetar o desempenho de redes e a utilização de computadores.

− Processo de propagação e infecção que ocorre da seguinte maneira:

− Identificação dos computadores alvos: após infectar um computador, tenta se propagar e continuar o processo de infecção.

− Envio das cópias: efetua as cópias de si mesmo após identificar os alvos.

− Ativação das cópias: após realizado o envio da cópia, necessita ser executado para que a infecção ocorra.

− Reinício do processo: após o alvo ser infectado, o processo de propagação e infecção recomeça, sendo que, a partir de então, o computador que antes era o alvo passa a ser também o computador originador dos ataques.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Supondo-se que o TRE-SP tenha concursado profissionais que irão realizar atividades em local de trabalho remoto. A fim de

garantir a segurança da informação, esse Tribunal se pautou em recomendações previstas na Norma ABNT NBR ISO/IEC

27002:2013 cujo objeto, em suas diretrizes para implementação, reza que deve haver política, medidas e controles que apoiem

a segurança da informação e que a organização deve estabelecer condições e restrições para uso em trabalho remoto. Assim,

quando entendidos como aplicáveis e permitidos por lei, convém considerar:

I. Acordos de licenciamento de software que podem tornar as organizações responsáveis pelo licenciamento do software

cliente em estações de trabalho particulares de propriedade de funcionários, fornecedores ou terceiros.

II. Ambiente físico proposto para o trabalho remoto que inclui ambientes de trabalho não tradicionais, como aqueles referidos

como: “ambientes de telecommuting”, “local de trabalho flexível” e “trabalho remoto”, excetuando-se, em todas as suas

formas, o chamado “trabalho virtual”.

III. Segurança física existente no local do trabalho remoto, levando-se em consideração a segurança física do prédio e o

ambiente local.

Provas

Questão presente nas seguintes provas

Um Analista de Sistemas do TRE-SP, no processo hipotético de implantação dos serviços de redes de computadores, decidiu

adotar o IPv6, pois além do campo de endereços ter o comprimento de 128 bits, o que lhe confere capacidade de

endereçamento quase infinita, o IPv6 tem como característica

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par TrançadoUTP: Unshielded Twisted Pair

Um Analista de Sistemas está projetando o cabeamento estruturado de uma rede local baseado na Norma NBR 14565:2013. O

projeto apresenta a especificação de uso de cabo de par trançado para 1000 Base-T. Para atender à especificação, o Analista

escolheu o cabo Cat6, pois este cabo apresenta banda passante, em MHz, de até

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container