Foram encontradas 1.072 questões.

Provas

Provas

Provas

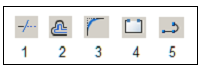

As figuras a seguir ilustram cinco funções do AutoCAD.

Elas correspondem, respectivamente:

Provas

I. Na ótica da NBR ISO/IEC nº 27.001:2013 e NBR ISO/IEC nº 27.002:2013, a segurança que pode ser alcançada através de meios técnicos é limitada e está apoiada por procedimentos e gerenciamentos apropriados. A identificação de quais controles devem ser implementados requer planejamento e atenção cuidadosa em nível de detalhes, um sistema de gestão da segurança da informação bem-sucedido requer apoio de todos os funcionários da organização. II. A norma NBR ISO/IEC nº 27.005:2011 fornece diretrizes para o processo de gestão de riscos de segurança da informação de uma organização, atendendo particularmente aos requisitos de um Sistema de Gestão de Segurança da Informação (SGSI) de acordo com a Norma NBR ISO/IEC nº 27.001, incluindo um método específico para a gestão de riscos de segurança da informação. Cabendo à organização a implementação e à adequação do modelo a estrutura do negócio. III. A seleção de controles de segurança da informação depende das decisões da organização, criando sua própria legislação e regulamentação baseadas nos critérios internos da organização para aceitação de risco.

Está(ão) correta(s) apenas a(s) afirmativa(s)

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

Provas

Provas

Provas

O processamento de uma cifra de bloco simétrico é realizado por um bloco de dados por vez. Levando-se em conta o DES (Data Encryption Standard) e o 3DES, o comprimento desse bloco é de 64 bits. Em quantidades mais longas de texto, às claras, um desmembramento em blocos de 64 bits deve ser realizado. Cinco modos de operação foram definidos pelo NIST (National Institute of Standards and Technology) para a aplicação em uma cifra de bloco e em uma variedade de aplicações. Acerca desses modos de operação e suas aplicações, relacione adequadamente as colunas a seguir.

- Livro-código eletrônico (ECB).

- Encadeamento de blocos de cifra (CBC).

- Realimentação de cifra (CFB).

- Realimentação de saída (OFB).

- Contador (CTR).

( ) Transmissão orientada a fluxo de forma geral.

( ) Transmissão orientada a fluxo por canal com ruído (por exemplo, comunicação via satélite).

( ) Transmissão orientada a blocos de forma geral.

( ) Útil para requisitos de alta velocidade.

( ) Transmissão segura de valores únicos (por exemplo, uma chave criptográfica).

A sequência está correta em

Provas

Caderno Container