Foram encontradas 311 questões.

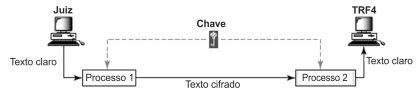

Considere o esquema abaixo.

Trata-se de uma hipotética comunicação criptografada entre o computador de um Juiz e um computador do TRF4. Os textos Chave, Processo 1 e Processo 2, bem como a categoria de criptografia apresentados no esquema representam, correta e respectivamente,

Provas

- Conceitos BásicosTerminologiaAmeaça

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

Um Técnico Judiciário está analisando as características de diversas pragas virtuais (malwares), para proceder à instalação de antivírus adequado. Dentre as características específicas por ele analisadas, estão:

I. Programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário. Um exemplo é um programa que se recebe ou se obtém de sites na internet e que parece ser inofensivo. Tal programa geralmente consiste em um único arquivo e necessita ser explicitamente executado para que seja instalado no computador.

II. Programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para este fim. Pode ser incluído pela ação de outros códigos maliciosos, que tenham previamente infectado o computador, ou por atacantes que exploram vulnerabilidades existentes nos programas instalados no computador. Após incluído, ele é usado para assegurar o acesso futuro ao computador comprometido, permitindo que ele seja acessado remotamente, sem que haja necessidade de recorrer novamente aos métodos utilizados na realização da invasão ou infecção e, na maioria dos casos, sem que seja notado.

III. Programa que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia. O atacante exige pagamento de resgate para restabelecer o acesso ao usuário.

As descrições acima são, correta e respectivamente, correspondentes a

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

Considere a seguinte situação hipotética:

− Uma pessoa recebe um e-mail de um desconhecido, contendo uma oferta de empréstimo com taxas de juros muito inferiores às praticadas no mercado. Além disso, se ela investir em alguma boa aplicação, ganhará muito mais do que pagará pelo empréstimo. Oferta por demais atraente.

− O motivo, descrito na mensagem, pelo qual ela foi selecionada para receber essa oferta, foi a indicação de um amigo que a apontou como uma pessoa honesta, confiável e merecedora de tal benefício.

− Todavia, para ter direito a esse benefício, ela é orientada a preencher um cadastro e enviá-lo para análise de crédito.

− Após o seu crédito ser aprovado, ela é informada que necessita efetuar um depósito bancário ao ofertante para o ressarcimento das despesas inerentes a esse tipo de transação. Um valor razoável, mas bem menor do que ela ganhará com a transação.

− A mensagem deixa claro que se trata de uma transação ilegal e, por isso, solicita sigilo absoluto e urgência na ação, caso contrário o ofertante procurará outra pessoa e ela perderá a oportunidade de ganhar com isso.

Essa situação envolve questões de segurança da informação porque indica

Provas

- Controle de AcessoControle de Acesso Fìsico

- Controle de AcessoControle de Acesso Lógico

- GestãoGestão de RiscosSegregação de Funções

- Segurança Física

Suponha que um Analista do Tribunal Regional Federal da 4ª Região – TRF4 se depare com uma situação em que deve implantar mecanismos de proteção interna voltados à segurança física e lógica das informações no ambiente do Tribunal. Para isso, ele levantou os seguintes requisitos:

I. Não instalar em áreas de acesso público equipamentos que permitam o acesso à rede interna do Tribunal.

II. Os usuários não podem executar transações de TI incompatíveis com sua função.

III. Apenas usuários autorizados devem ter acesso de uso dos sistemas e aplicativos.

IV. Proteger o local de armazenamento das unidades de backup e restringir o acesso a computadores e impressoras que possam conter dados confidenciais.

O Analista classificou correta e respectivamente os requisitos de I a IV como segurança

Provas

Considere o esquema hipotético abaixo referente à comunicação segura estabelecida pelo Tribunal Regional Federal da 4ª Região – TRF4:

O esquema descreve

Provas

Em condições ideais, considere que o conteúdo do arquivo de configuração do slapd (Standalone LDAP Daemon), que está em /etc/ldap/slapd.conf, não contém erros e é apresentado abaixo. Os números das linhas não fazem parte do arquivo, servem apenas para a indicação dos comandos nele contidos.

1. access to attrs=userPassword

2. by anonymous auth

3. by * none

4. access to dn.base="" by * read

5. access to *

by dn="cn=admin,dc=popce,dc=rnp" write

by * read

Com base no conteúdo do arquivo, é correto afirmar que a linha

Provas

Para resolver um problema de comunicação de dados, um Analista necessitou pesquisar funções das camadas do modelo de referência OSI. Em sua pesquisa, ele observou que havia problemas relacionados às seguintes responsabilidades de uma determinada camada:

I. Endereçamento do ponto de acesso – EPA ao serviço (service-point addressing). Normalmente, computadores executam vários programas ao mesmo tempo. Por essa razão, a entrega origem-ao-destino significa a entrega não apenas de um computador para o seguinte, mas também de um processo específico (programa em execução) em um computador para um processo específico (programa em execução) no outro. O cabeçalho dessa camada deve, portanto, incluir esse EPA (ou também denominado endereço de porta).

II. Segmentação e remontagem. Uma mensagem é dividida em segmentos transmissíveis, com cada segmento contendo um número de sequência. Esses números permitem a essa camada remontar a mensagem corretamente após a chegada no destino e identificar e substituir pacotes que foram perdidos na transmissão.

Ele concluiu corretamente que se tratava da camada de

Provas

Considerando o endereço Ethernet - 6 bytes (48 bits) escrito na notação hexadecimal, com um sinal de dois-pontos entre os bytes, ao analisar uma rede local com fio, um Analista precisou definir se o tipo dos seguintes endereços de destino eram unicast, multicast ou broadcast:

I. FF:FF:FF:FF:FF:FF

II. 4A:30:10:21:10:1A

III. 47:20:1B:2E:08:EE

Ele definiu corretamente que os endereços eram, respectivamente,

Provas

Provas

- AbrangênciaLAN: Local Area Network

- Topologias de RedeTopologia: Estrela

- Topologias de RedeTopologia: Barramento

- Topologias de RedeTopologia: Híbrida

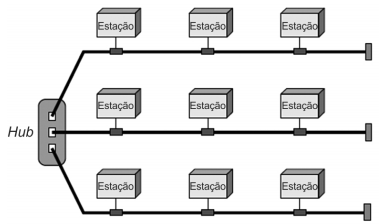

Em uma situação hipotética, ao projetar uma infraestrutura de comunicação de dados para o Tribunal Regional Federal da 4ª Região − TRF4, um Analista desenhou a seguinte configuração de rede local:

Considerando o desenho acima, é correto afirmar que se trata de

Provas

Caderno Container