Foram encontradas 100 questões.

Um nome de domínio que contém o nome completo de um host, terminando por um rótulo com uma série nula, é conhecido pela sigla ______.

Assinale a alternativa que preencha corretamente a lacuna.

Provas

O protocolo é considerado um protocolo da camada de aplicativo, o que significa que o cliente e o servidor podem estar em redes diferentes. Por se tratar de um protocolo cliente/servidor o mesmo foi projetado para fornecer as quatro informações a um computador sem disco ou a um computador inicializado pela primeira vez.

Assinale a alternativa que preencha corretamente a lacuna.

Provas

Na camada de transporte de dados no modelo de referência TCP/IP temos alguns protocolos, o UDP, o TCP e o SCTP. Em específico, sobre o UDP, analise as afirmativas a seguir e dê valores Verdadeiro (V) ou Falso (F).

( ) Criar uma Comunicaçãoo de processo para processo utilizando os números de porta para fazer isso.

( ) Não há nenhum mecanismo de controle de fluxo nem reconhecimento de pacotes recebidos.

( ) Ao se enviar uma mensagem pequena usando UDP, o requerimento de interação entre o remetente e o receptor é muito maior que o do TCP.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

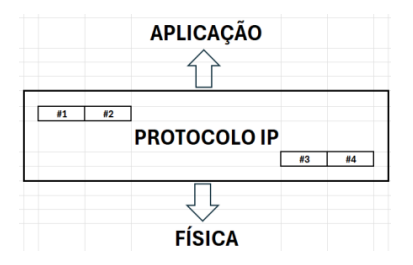

A figura abaixo apresenta um posicionamento dos protocolos de rede em seus diversos níveis. A figura apresenta o nível 3 do modelo OSI. Com base no exposto e com base na proximidade às camadas, assinale a alternativa correta que coloque os quatro protocolos na mesma ordem que aparecem #1, #2, #3 e #4.

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- TCP/IPConceitos e Especificações do IP

- TCP/IPIPv4

- TCP/IPIPv6

No modelo de referência conhecido por Arquitetura TCP/IP temos as versões do protocolo de interconexão de redes conhecido por IP. Tanto na sua versão IV como versão VI eles possuem categoria de endereços, porém na versão IV não existe os endereços de , bem como na versão VI não existe os endereços de .

Assinale a alternativa que preencha correta e respectivamente as lacunas.

Provas

é um tipo de golpe de engenharia social que usa o medo para enganar as pessoas para que elas façam download de um malware. No exemplo clássico ele alerta a vítima de um vírus em seu dispositivo através de uma mensagem pop-up.

Assinale a alternativa que preencha corretamente a lacuna.

Provas

O ______ é um algoritmo de hash de 128 bits unidirecional desenvolvido pela RSA Data Security, Inc., e se encontra descrito na RFC 1321. Tem grande aceitação e uso com softwares tipo P2P (Peer-to-Peer).

Assinale a alternativa que preencha corretamente a lacuna.

Provas

- AAA: Autenticação, Autorização e AuditoriaIdentificação e Autorização

- AAA: Autenticação, Autorização e AuditoriaSSO: Single Sign-On

Assinale a alternativa que preencha corretamente a lacuna.

é um método que permite aos usuários acessarem várias aplicações ou sistemas com uma única autenticação, simplificando o processo de login e proporcionando uma experiência de usuário mais eficiente.

Provas

Assinale a alternativa que preencha corretamente a lacuna.

O é uma plataforma de código aberto para gerenciamento de identidade e acesso, oferecendo soluções robustas de autenticação, autorização e segurança para aplicações e serviços.

Provas

A virtualização é uma tecnologia que possibilita que uma infraestrutura ou recursos lógicos múltiplos funcionem em uma única infraestrutura física. Assim, é possível virtualizar:

I. Memória

II. Processador

III. Armazenamento

IV. Rede

V. Sistema operacional

Assinale a alternativa que contemple as opções possíveis.

Provas

Caderno Container