Foram encontradas 240 questões.

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

- Governança de TIPlanejamento EstratégicoBalanced Scorecard (BSC) em TI

- Governança de TIPlanejamento EstratégicoPETI: Planejamento Estratégico de TI

Considere que uma organização tenha os seguintes objetivos de TI:

I. Uso adequado de aplicativos, informações e soluções tecnológicas.

II. Conhecimento, expertise e iniciativas para inovação dos negócios.

III. Disponibilidade de informações úteis e confiáveis para a tomada de decisão.

IV. Alinhamento da estratégia de negócios e de TI.

Estes objetivos de TI são relacionados, correta e respectivamente, com as dimensões do BSC:

Provas

Provas

Provas

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

Provas

- Conceitos BásicosClassificação de Informações

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaConceitos e Fundamentos de Criptografia

Provas

Com estes dados podem-se identificar e corrigir falhas da estratégia de segurança. Ao definir o que será registrado, é preciso considerar que quantidades enormes de registros podem ser inviáveis de serem monitoradas. Para auxiliar a gerência de segurança na árdua tarefa de análise, podem ser previamente definidas trilhas de auditoria mais simples e utilizados softwares especializados disponíveis no mercado, específicos para cada sistema operacional.

O texto refere-se

Provas

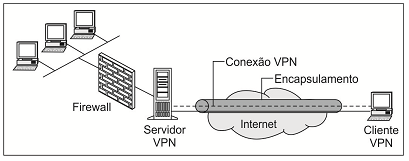

Considere a figura a abaixo.

Analisando a figura, um Técnico conclui corretamente:

Provas

Um Técnico precisa encontrar uma solução de segurança que seja capaz de realizar as ações:

− Enviar um alarme ao administrador;

− Derrubar pacotes maliciosos;

− Bloquear o tráfego a partir do endereço de origem;

− Redefinir a conexão.

A solução correta indicada pelo Técnico é utilizar um

Provas

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

Provas

Caderno Container