Foram encontradas 454 questões.

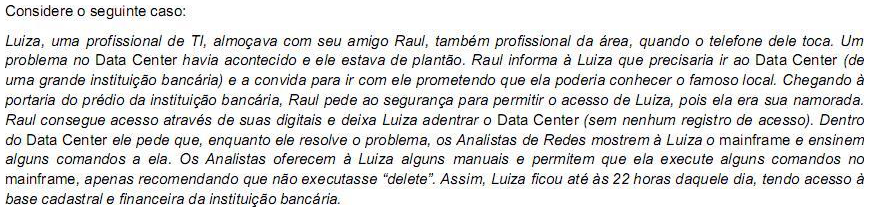

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

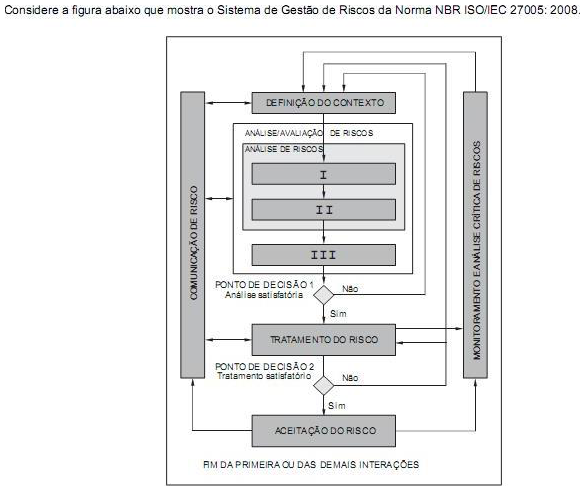

- GestãoGestão de RiscosAnálise de Riscos

Antes de se iniciar a elaboração do Plano de Continuidade de Negócio - PCN é importante analisar alguns aspectos, dentre os quais NÃO se inclui:

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Para prevenir ataques à rede e aos sistemas de TI que causem incidentes de segurança da informação, várias restrições, como as listadas abaixo, foram criadas numa organização pública. A ação PERMITIDA é :

Provas

Questão presente nas seguintes provas

Observe as regras de um algoritmo de criptografia:

Para criptografar uma mensagem, fazemos: c = m^e mod n

Para descriptografá-la: m = c^d mod n

Onde: m = texto simples c = mensagem criptografada n = é o produto de dois números primos o par (e, n) = chave pública o par (d, n) = chave privada ^ = é a operação de exponenciação (a^b: a elevado à potência b) mod = é a operação de módulo (resto da divisão inteira) Este algoritmo é de domínio público e é amplamente utilizado nos navegadores para sites seguros e para criptografar e-mails.Trata-se do algoritmo.

Para criptografar uma mensagem, fazemos: c = m^e mod n

Para descriptografá-la: m = c^d mod n

Onde: m = texto simples c = mensagem criptografada n = é o produto de dois números primos o par (e, n) = chave pública o par (d, n) = chave privada ^ = é a operação de exponenciação (a^b: a elevado à potência b) mod = é a operação de módulo (resto da divisão inteira) Este algoritmo é de domínio público e é amplamente utilizado nos navegadores para sites seguros e para criptografar e-mails.Trata-se do algoritmo.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

Em relação a vírus e malwares , é INCORRETO afirmar:

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoPolíticas de Backup

Mariana trabalha no TRT e seu chefe solicitou a definição de uma política de backup que permitisse que todos os arquivos modificados ou alterados a cada dia de trabalho fossem copiados e pudessem ser recuperados, caso necessário, pela data da alteração. Mariana escolheu o tipo de backup

Provas

Questão presente nas seguintes provas

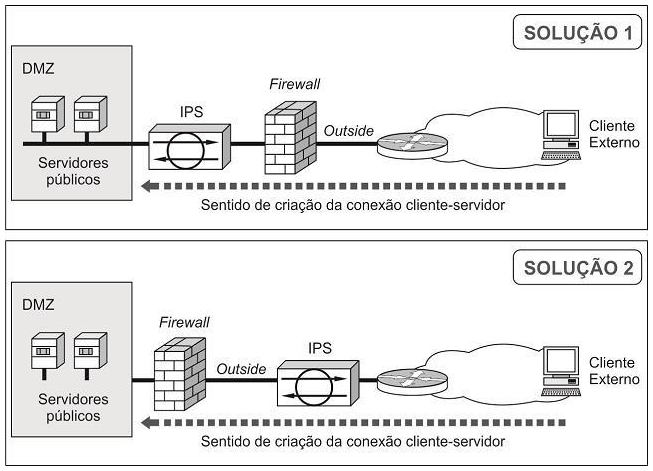

Considerando as soluções de segurança de rede representadas, é correto afirmar:

Provas

Questão presente nas seguintes provas

Para fazer uma cópia de segurança é preciso tomar duas decisões: que programa e que dispositivo de armazenamento usar. Em relação aos dispositivos de armazenamento, considere:

I. É necessário dispor de um gravador de discos deste padrão. Mesmo usando os de maior capacidade disponíveis no mercado, a cópia de segurança poderá resultar em uma pilha de discos e consumirá um tempo considerável, já que não é possível automatizar o procedimento. Permitem uma cópia de segurança limitada.

II. São mais seguros e existem unidades de grande capacidade a preços bastante acessíveis. Uma unidade destas pode ga- rantir a preservação dos dados em caráter quase permanente ( como são dispositivos mecânicos, podem eventualmente apresentar defeitos). Quando usados para as cópias de segurança, é recomendável que sejam utilizados exclusivamente para este fim. Há dispositivos internos ou externos ao computador.

III. As unidades de memória não volátil tipo flash são conectadas através de portas USB. Têm a vantagem de serem reutilizadas, não custarem muito e permitirem que as cópias de segurança sejam armazenadas em locais distantes do computador. Não há como criar uma imagem do sistema em uma unidade destas nem automatizar os procedimentos. Portanto, podem servir para situações específicas.

Os dispositivos descritos em I, II e III correspondem, respectivamente, a

I. É necessário dispor de um gravador de discos deste padrão. Mesmo usando os de maior capacidade disponíveis no mercado, a cópia de segurança poderá resultar em uma pilha de discos e consumirá um tempo considerável, já que não é possível automatizar o procedimento. Permitem uma cópia de segurança limitada.

II. São mais seguros e existem unidades de grande capacidade a preços bastante acessíveis. Uma unidade destas pode ga- rantir a preservação dos dados em caráter quase permanente ( como são dispositivos mecânicos, podem eventualmente apresentar defeitos). Quando usados para as cópias de segurança, é recomendável que sejam utilizados exclusivamente para este fim. Há dispositivos internos ou externos ao computador.

III. As unidades de memória não volátil tipo flash são conectadas através de portas USB. Têm a vantagem de serem reutilizadas, não custarem muito e permitirem que as cópias de segurança sejam armazenadas em locais distantes do computador. Não há como criar uma imagem do sistema em uma unidade destas nem automatizar os procedimentos. Portanto, podem servir para situações específicas.

Os dispositivos descritos em I, II e III correspondem, respectivamente, a

Provas

Questão presente nas seguintes provas

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

A tecnologia de comunicação de dados ATM é baseada na técnica de comutação de:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container