Foram encontradas 698 questões.

Provas

Provas

Considere o texto de um fabricante em relação ao seu produto:

Como um serviço pago conforme o uso, o backup em servidores virtuais oferece flexibilidade para escolher os dados que deseja proteger, pelo tempo que quiser protegê-los. Configure o controle de acesso limitado para que apenas seus usuários autorizados possam realizar operações críticas de backup. Uma notificação será enviada se o backup detectar alguma atividade suspeita, como Wanna Cry e similares, antes que seus dados sejam comprometidos. Qualquer exclusão não autorizada de seus backups será mantida por dias, para que você ganhe tempo para proteger seu ambiente e iniciar o processo de recuperação.

O tipo de serviço e o tipo de malware referenciados no texto são, correta e respectivamente,

Provas

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalTipos de Certificados Digitais

Provas

Provas

- GestãoGestão de Continuidade de NegóciosISO 22301: Continuidade dos Negócios

- GestãoGestão de Continuidade de NegóciosSGCN: Sistema de Gestão de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosTestes e Validação de Planos de Continuidade

Provas

Provas

Provas

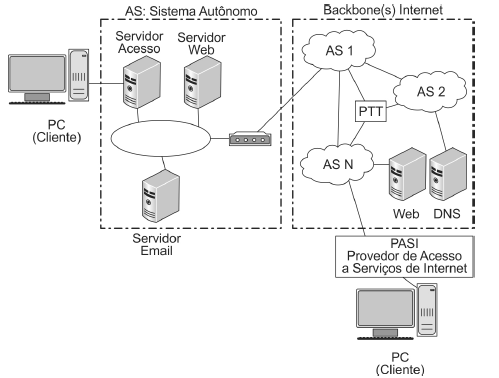

Considere a figura abaixo que ilustra o funcionamento da internet.

Provas

- TCP/IPFundamentos de Roteamento

- TCP/IPIPv6

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

Provas

Caderno Container