Foram encontradas 563 questões.

Um Analista utilizou um comando SQL para eliminar uma tabela supérflua de seu banco de dados. O comando que ele utilizou é calegorizado no contexto de linguagem de

Provas

- Banco de Dados RelacionalDependência Funcional

- Banco de Dados RelacionalNormalização2FN: Segunda Forma Normal

Ao aplicar alguns conceitos de normalização, um Analista verificou que uma das tabelas cuja chave primária era uma composição de identificação de funcionário e identificação de advogado, continha o atributo nome do funcionário e que este não dependia da identificação de advogado, mas somente da identificação de funcionário, então

Provas

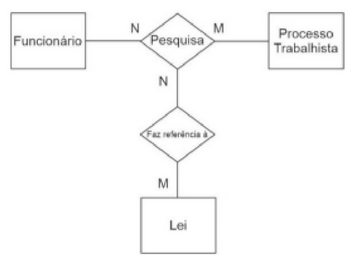

Considere o seguinte diagrama:

No Modelo Entidade-Relacionamento, para que o relacionamento identificado por Faz referência à seja adequado, é necessário que ele seja representado conceitualmente como

Provas

A diretiva usada para incluir o conteúdo de um arquivo chamado header. jsp no momento da tradução da página, ou seja, antes da pagina ser compilada e executada é

Provas

- Engenharia de Software

- FrameworksAngular

- FrameworksFrameworks JavascriptNode.js

- WebDesenvolvimento Frontend

Para adicionar o Angular Material ao seu projeto Angular, uma Analista utilizou corretamente o comando ng add mangular /material que adiciona a dependência @angular /material

Provas

Considere o fragmento de programa TypeScnpt abaixo.

let dados: (string | number) [] = [300, 100,0"Paulo", 200];

let valor = dados [0];

console.log (valor);

Sobre à programa, é correto afirmar que

Provas

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoTipos de Dados

- LinguagensDelphi

Um Analista atribuiu o valor "12450.00" na variável do tipo string salario em um programa codificado na linguagem Delphi. Para converter esse valor para uma variável chamada salary do tipo que armazena números reais, deve utilizar o comando

Provas

- AAA: Autenticação, Autorização e AuditoriaBiometria

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

- Controle de AcessoModelos de Controle de Acesso

Uma organização que estã aprimorando seu sistema de controle de acesso tem como meta garantir que os usuários se autentiquem de maneira segura, que as permissões sejam gerenciadas eficientemente e que todas as atividades sejam auditadas para posterior análise. A prática correta que essa organização deve adotar para alcançar uma segurança robusta no controle de acesso é

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia de Hash

A combinação de mecanismos de proteção que deve ser utilizada por uma organização que deseja implementar um sistema de comunicação segura entre seus servidores, garantindo que os dados não possam ser lidos ou modificados por terceiros, é:

Provas

Para garantir que todos os disposilivos que se conectam à sua rede Wi-Fi passem por uma autenticação rigorosa para evitar acesso não autorizado, uma organização deve utilizar

Provas

Caderno Container