Foram encontradas 60 questões.

O modelo de informação do LDAP é baseado em entradas. Uma entrada é uma coleção de atributos que representam, por exemplo, informações do usuário. Cada entrada possui um nome único para identificação, conhecido pela sigla

Provas

Questão presente nas seguintes provas

895805

Ano: 2013

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: TRT-9

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: TRT-9

Provas:

Considere as afirmativas sobre armazenamento utilizando RAID:

I. São usados dois discos (ou qualquer outro número par). O primeiro disco armazena dados e o segundo armazena um cópia exata do primeiro, atualizada em tempo real. Se o primeiro disco falha, a controladora automaticamente chaveia para o segundo, permitindo que o sistema continue funcionando.

II. Todos os discos passam a ser acessados como se fossem um único drive. Ao serem gravados, os arquivos são fragmentados nos vários discos, permitindo que os fragmentos possam ser lidos e gravados simultaneamente.

Estas descrições correspondem, respectivamente, aos modos

I. São usados dois discos (ou qualquer outro número par). O primeiro disco armazena dados e o segundo armazena um cópia exata do primeiro, atualizada em tempo real. Se o primeiro disco falha, a controladora automaticamente chaveia para o segundo, permitindo que o sistema continue funcionando.

II. Todos os discos passam a ser acessados como se fossem um único drive. Ao serem gravados, os arquivos são fragmentados nos vários discos, permitindo que os fragmentos possam ser lidos e gravados simultaneamente.

Estas descrições correspondem, respectivamente, aos modos

Provas

Questão presente nas seguintes provas

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

Considere as seguintes descrições das camadas de TCP/IP:

I. Define os protocolos de aplicativos TCP/IP e como os programas host estabelecem uma interface com os serviços de camada de transporte para usar a rede.

II. Fornece gerenciamento de sessão de comunicação entre computadores host. Define o nível de serviço e o status da conexão usada durante o transporte de dados.

III. Empacota dados em datagramas IP, que contêm informações de endereço de origem e de destino usadas para encaminhar datagramas entre hosts e redes. Executa o roteamento de datagramas IP.

IV. Especifica os detalhes de como os dados são enviados fisicamente pela rede, inclusive como os bits são assinalados eletricamente por dispositivos de hardware que estabelecem interface com um meio da rede, como cabo coaxial, fibra óptica ou fio de cobre de par trançado.

Exemplos de protocolos pertencentes a cada uma destas camadas, respectivamente, são

I. Define os protocolos de aplicativos TCP/IP e como os programas host estabelecem uma interface com os serviços de camada de transporte para usar a rede.

II. Fornece gerenciamento de sessão de comunicação entre computadores host. Define o nível de serviço e o status da conexão usada durante o transporte de dados.

III. Empacota dados em datagramas IP, que contêm informações de endereço de origem e de destino usadas para encaminhar datagramas entre hosts e redes. Executa o roteamento de datagramas IP.

IV. Especifica os detalhes de como os dados são enviados fisicamente pela rede, inclusive como os bits são assinalados eletricamente por dispositivos de hardware que estabelecem interface com um meio da rede, como cabo coaxial, fibra óptica ou fio de cobre de par trançado.

Exemplos de protocolos pertencentes a cada uma destas camadas, respectivamente, são

Provas

Questão presente nas seguintes provas

Sua especificação é descrita na RFC 1157. É utilizado em sistemas de gerenciamento de redes com o intuito de monitorar dispositivos conectados à rede que exijam atenção por parte de seus administradores. Esta descrição se refere ao protocolo

Provas

Questão presente nas seguintes provas

Normalmente a Internet trabalha com a filosofia do melhor esforço: cada usuário compartilha largura de banda com outros e, portanto, a transmissão de seus dados concorre com as transmissões dos demais usuários. Os dados empacotados são encaminhados da melhor forma possível, conforme as rotas e banda disponíveis. Quando há congestionamento, os pacotes são descartados sem distinção. Não há garantia de que o serviço será realizado com sucesso. Entretanto, aplicações como voz sobre IP e videoconferência necessitam de tais garantias. A tecnologia utilizada para oferecer maior garantia e segurança para aplicações deste tipo, atribuindo prioridade para a entrega de pacotes é conhecida como

Provas

Questão presente nas seguintes provas

Uma aplicação utilizando o framework JSF e a IDE NetBeans gera automaticamente dois componentes essenciais assim descritos:

I. É responsável por receber requisições dos componentes View do MVC, redirecioná-las para os beans gerenciados (managed beans) do componente Model do MVC e responder a essas requisições.

II. É o arquivo principal de configuração de uma aplicação web que utiliza o framework JSF. É responsável por descrever os elementos e sub-elementos que compõem o projeto, tais como as regras de navegação, beans gerenciados, configurações de localização etc.

As descrições I e II referem-se, respectivamente, aos componentes

I. É responsável por receber requisições dos componentes View do MVC, redirecioná-las para os beans gerenciados (managed beans) do componente Model do MVC e responder a essas requisições.

II. É o arquivo principal de configuração de uma aplicação web que utiliza o framework JSF. É responsável por descrever os elementos e sub-elementos que compõem o projeto, tais como as regras de navegação, beans gerenciados, configurações de localização etc.

As descrições I e II referem-se, respectivamente, aos componentes

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Busca

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoComplexidade

Considere as afirmativas sobre

i) Métodos de pesquisa sequencial e de pesquisa binária

ii) Métodos de ordenação

Sabendo que N se refere ao número de elementos do conjunto, a alternativa em que i) e ii) estão ambas ERRADAS, é

i) Métodos de pesquisa sequencial e de pesquisa binária

ii) Métodos de ordenação

Sabendo que N se refere ao número de elementos do conjunto, a alternativa em que i) e ii) estão ambas ERRADAS, é

Provas

Questão presente nas seguintes provas

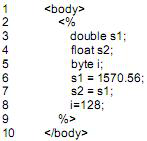

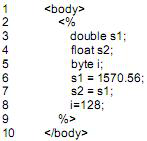

Considere o fragmento de código contido em uma página JSP:

Observação: As linhas foram numeradas apenas para efeito de referência aos comandos do fragmento de código, porém, essa numeração não faz parte do código-fonte.

Referente ao fragmento de código apresentado considere:

I. A linha 7 está incorreta, pois é necessário fazer um cast da variável s1 (double) para a variável s2 (float). Para ficar correta essa linha deve ser substituída por s2 = (float) s1;

II. A linha 8 está incorreta, pois uma variável do tipo byte armazena valores de -128 até 127, e o valor que se está tentando armazenar está fora dessa faixa.

III. A linha 6 está incorreta, pois quando se armazena diretamente um valor double em uma variável deve-se colocar o caractere D após o valor. Para ficar correta essa linha deve ser substituída por s1 = 1570.56D;

IV. A linha 5 está incorreta, pois não existe o tipo byte em Java. Os tipos numéricos permitidos são short, int, long, float e double.

Está correto o que se afirma em

Observação: As linhas foram numeradas apenas para efeito de referência aos comandos do fragmento de código, porém, essa numeração não faz parte do código-fonte.

Referente ao fragmento de código apresentado considere:

I. A linha 7 está incorreta, pois é necessário fazer um cast da variável s1 (double) para a variável s2 (float). Para ficar correta essa linha deve ser substituída por s2 = (float) s1;

II. A linha 8 está incorreta, pois uma variável do tipo byte armazena valores de -128 até 127, e o valor que se está tentando armazenar está fora dessa faixa.

III. A linha 6 está incorreta, pois quando se armazena diretamente um valor double em uma variável deve-se colocar o caractere D após o valor. Para ficar correta essa linha deve ser substituída por s1 = 1570.56D;

IV. A linha 5 está incorreta, pois não existe o tipo byte em Java. Os tipos numéricos permitidos são short, int, long, float e double.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

Insira os dados de entrada numa fila. Em seguida retire cada dado da fila e insira numa pilha. Mostre a pilha. Depois retire os dados da pilha e insira na fila. Mostre a fila.

Dados de entrada: 11, 12, 23, 14, 25, 50, 8, 18, 29, 10

As estruturas mostradas ficam

I. Pilha: (topo) 10 - 29 - 18 - 8 - 50 - 25 - 14 - 23 - 12 - 11

II. Fila: (começo) 11 - 12 - 23 - 14 - 25 - 50 - 8 - 18 - 29 - 10 (fim)

III. Fila: (começo) 10 - 29 - 18 - 8 - 50 - 25 - 14 - 23 - 12 - 11 (fim)

IV. Pilha: (topo) 11 - 12 - 23 - 14 - 25 - 50 - 8 - 18 - 29 - 10

V. A fila mostrada fica com os elementos em ordem invertida dos dados de entrada

Está correto o que se afirma APENAS em

Dados de entrada: 11, 12, 23, 14, 25, 50, 8, 18, 29, 10

As estruturas mostradas ficam

I. Pilha: (topo) 10 - 29 - 18 - 8 - 50 - 25 - 14 - 23 - 12 - 11

II. Fila: (começo) 11 - 12 - 23 - 14 - 25 - 50 - 8 - 18 - 29 - 10 (fim)

III. Fila: (começo) 10 - 29 - 18 - 8 - 50 - 25 - 14 - 23 - 12 - 11 (fim)

IV. Pilha: (topo) 11 - 12 - 23 - 14 - 25 - 50 - 8 - 18 - 29 - 10

V. A fila mostrada fica com os elementos em ordem invertida dos dados de entrada

Está correto o que se afirma APENAS em

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareUML: Unified Modeling Language

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação à Objetos: Modificadores de Acesso

Nos diagramas de classe da UML, o termo visibilidade refere-se à capacidade de um método de referenciar uma característica de outra classe. Sobre os valores possíveis para definir a visibilidade das características de uma classe,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container