Foram encontradas 325 questões.

Considere as afirmações abaixo acerca da cadeia de caracteres [ABC]PQR!XYZ referente à célula de uma planilha Excel externa.

I. ABC é o nome do arquivo que contém a planilha Excel XYZ.

II. XYZ representa a célula da planilha de nome PQR.

III. PQR é o nome do arquivo onde está a planilha ABC.

É correto o que se afirma somente em

Provas

Provas

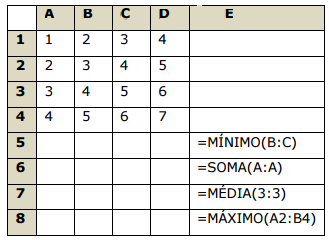

Atente à seguinte planilha Excel:

Considerando a planilha Excel apresentada acima, relacione corretamente as fórmulas aos resultados obtidos, numerando a Coluna II de acordo com a Coluna I. ,

Coluna I

1. =MÍNIMO(B:C)

2. =SOMA(A:A)

3. =MÉDIA(3:3)

4. =MÁXIMO(A2:B4)

Coluna II

( ) 2

( ) 10

( ) 4,5

( ) 5

A sequência correta, de cima para baixo, é:

Provas

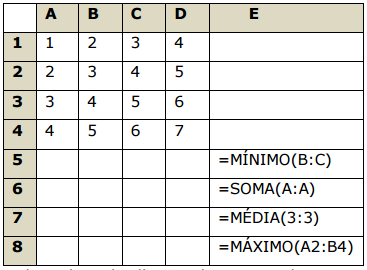

Atente à seguinte planilha Excel:

Considerando a planilha Excel apresentada acima, relacione corretamente as fórmulas aos resultados obtidos, numerando a Coluna II de acordo com a Coluna I

Coluna I

1. =MÍNIMO(B:C)

2. =SOMA(A:A)

3. =MÉDIA(3:3)

4. =MÁXIMO(A2:B4)

Coluna II

( ) 2

( ) 10

( ) 4,5

( ) 5

A sequência correta, de cima para baixo, é:

Provas

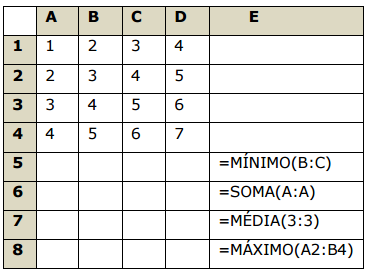

Atente à seguinte planilha Excel:

Considerando a planilha Excel apresentada acima, relacione corretamente as fórmulas aos resultados obtidos, numerando a Coluna II de acordo com a Coluna I.

Coluna I

1. =MÍNIMO(B:C)

2. =SOMA(A:A)

3. =MÉDIA(3:3)

4. =MÁXIMO(A2:B4)

Coluna II

( ) 2

( ) 10

( ) 4,5

( ) 5

A sequência correta, de cima para baixo, é:

Provas

A partir do resultado do experimento acima, deduz-se acertadamente que

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresSpyware

- CriptografiaCriptografia de HashMD5

Provas

Escreva V ou F conforme seja verdadeiro ou falso o que se afirma a seguir sobre o protocolo DHCP:

( ) O DHCP é um protocolo de rede de nível de aplicação.

( ) O DHCP fornece automaticamente informações de estatística de congestionamento da rede LAN para a rede WAN.

( ) Para evitar gastar preciosos endereços IP, o servidor DHCP verifica periodicamente o uso dos IPs alocados aos diversos clientes.

( ) O número de portas USB de cada cliente é usado para determinar o tempo máximo de alocação de um endereço IP a cada um dos clientes.

Está correta, de cima para baixo, a seguinte sequência:

Provas

Provas

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

Atente às seguintes afirmações sobre os protocolos usados no Correio Eletrônico:

I. POP3 é usado em programas clientes de correio eletrônico para enviar e receber as mensagens.

II. WEBMAIL usa o protocolo HTTP ao invés de usar POP3.

III. IMAP4 é usado pelos programas clientes de correio eletrônico para enviar e receber as mensagens a partir de qualquer computador.

É correto o que se afirma em

Provas

Caderno Container