Foram encontradas 40 questões.

- LinuxPacotes e Atualizações no Linuxapt-get

- LinuxPermissões de Arquivos e Diretórios no Linuxchmod

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxManipulação de Arquivos e Pastas (Shell)mkdir (Linux)

As alternativas abaixo apresentam comandos de terminal de um sistema Linux. A alternativa que apresenta CORRETAMENTE o comando Linux e sua função é:

Provas

Quais das atividades a seguir NÃO são exemplos de atividades coordenadas por um sistema operacional em um telefone celular?

Provas

Sobre o protocolo de comunicação TCP/IP, é CORRETO afirmar que:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UEPB

Orgão: UEPB

Qual das alternativas tem seu desempenho otimizado com o uso de um processador multicore?

Provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaBiometria

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

Qual dos dispositivos a seguir NÃO pode ser utilizado como segundo fator em uma autenticação em dois fatores?

Provas

- Cloud ComputingCloud Storage

- Cloud ComputingCloud Computing: Modelos de Serviço

- Cloud ComputingCloud Computing: Tipos de Nuvem

- Cloud ComputingNIST Cloud Computing StandardsNIST SP 800-145

Uma empresa realiza a opção de contratar um provedor de infraestrutura disponibilizado na nuvem, ao invés de adquirir equipamentos e manter um servidor local para seus arquivos e dados. Qual das afirmações a seguir NÃO pode ser considerada uma vantagem da opção feita pela empresa?

Provas

O que são os cookies, utilizados por navegadores em websites específicos?

Provas

Um usuário recebe um e-mail, supostamente do banco no qual possui conta, solicitando a realização de um recadastramento. No email, há um link para que este recadastramento seja realizado. O link leva para um site com aparência idêntica à do site original do banco. Entretanto, realiza a captura das informações de acesso do usuário para criminosos. É CORRETO afirmar que:

I- O usuário foi vítima de um crime digital através de spoofing.

II- Ocorreu um ataque do tipo DDoS.

III- Os criminosos utilizaram phishing para obter as informações do usuário.

Está CORRETO o que se afirma apenas em:

Provas

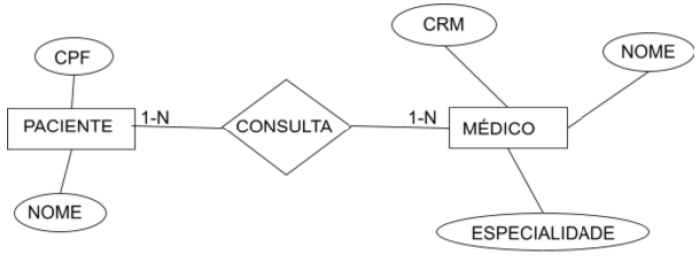

Sobre o modelo de dados a seguir:

Provas

Um SGBD (Sistema de Gerência de Banco de Dados) precisa garantir que suas transações ocorram de acordo com certas propriedades. NÃO é uma destas propriedades:

Provas

Caderno Container