Foram encontradas 40 questões.

O Terraform é uma ferramenta de infraestrutura como código (IaC) que permite provisionar e gerenciar recursos de infraestrutura de

maneira declarativa. Com suporte a vários provedores de nuvem, o Terraform simplifica a automação e a orquestração de recursos,

garantindo a consistência e a escalabilidade das infraestruturas modernas. O Terraform utiliza diversos arquivos para seu

funcionamento. Qual é a finalidade do arquivo de extensão "tfstate" no Terraform?

Provas

Questão presente nas seguintes provas

O Python oferece uma variedade de bibliotecas e módulos poderosos para trabalhar com redes. Com suas funcionalidades, é possível

criar e gerenciar conexões de rede, enviar e receber dados pela internet, implementar protocolos de rede e muito mais. Python se tornou

uma escolha popular para o desenvolvimento de aplicações de rede devido à sua simplicidade e facilidade de uso.

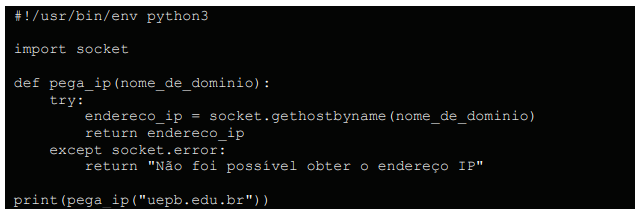

Dado o seguinte código em Python no arquivo pega_ip.py, com a devida permissão de execução e levando em consideração que o computador que executará o código possui acesso à Internet sem problemas ou impedimentos:

Avalie as asserções referentes ao uso dessa aplicação Python:

I- A execução desse programa resultará na mensagem "Não foi possível obter o endereço IP".

II- A execução desse programa resultará no endereço IP correspondente a "uepb.edu.br".

III- A troca do domínio "uepb.edu.br" pelo domínio sem IP registrado "a.com" e execução do programa resultará na mensagem "Não foi possível obter o endereço IP".

A partir da avaliação do código deste programa é CORRETO o que se afirma em:

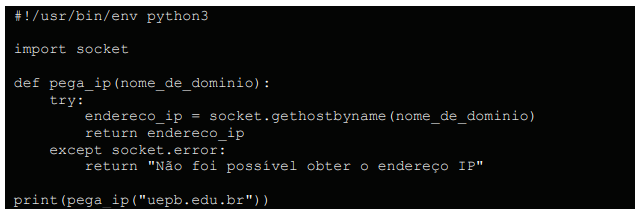

Dado o seguinte código em Python no arquivo pega_ip.py, com a devida permissão de execução e levando em consideração que o computador que executará o código possui acesso à Internet sem problemas ou impedimentos:

Avalie as asserções referentes ao uso dessa aplicação Python:

I- A execução desse programa resultará na mensagem "Não foi possível obter o endereço IP".

II- A execução desse programa resultará no endereço IP correspondente a "uepb.edu.br".

III- A troca do domínio "uepb.edu.br" pelo domínio sem IP registrado "a.com" e execução do programa resultará na mensagem "Não foi possível obter o endereço IP".

A partir da avaliação do código deste programa é CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

O Git é um sistema de controle de versão distribuído, inventado por Linus Torvalds em 2005. Ele permite rastrear e gerenciar alterações

em arquivos, facilitando a colaboração entre desenvolvedores de softwares, sendo reconhecido principalmente devido à sua eficiência

e recursos poderosos. Qual comando do GitLab é usado para exibir os commits mais recentes em um repositório remoto?

Provas

Questão presente nas seguintes provas

O Git é um sistema de controle de versão distribuído amplamente utilizado para rastrear alterações em arquivos e coordenar o trabalho

colaborativo em projetos de software. Ele permite que várias pessoas trabalhem simultaneamente em um código-fonte, registre o

histórico de alterações e facilite a fusão de diferentes contribuições. Dessa forma, qual comando do git é usado para criar um novo

branch e alternar para ele?

Provas

Questão presente nas seguintes provas

A remoção de containers Docker é uma tarefa essencial para liberar recursos e manter um ambiente limpo. Com o devido comando, é

possível remover containers específicos, evitando o acúmulo desnecessário de instâncias. A remoção adequada ajuda a otimizar o uso

dos recursos e manter a organização do sistema. Qual dos seguintes comandos é usado para remover um container Docker chamado

"nome_do_container"?

Provas

Questão presente nas seguintes provas

O Bash script, também conhecido como shell script, é uma linguagem de programação interpretada utilizada principalmente em

sistemas Unix e Linux e com base no shell Bash (Bourne Again Shell). O Bash script permite a automatização de tarefas por meio de

comandos de linha de texto. Com ele, é possível criar scripts que executam sequências de comandos, manipulam arquivos, realizam

operações matemáticas e interagem com o sistema operacional. É uma ferramenta poderosa para a automação de processos e tarefas

rotineiras em um ambiente de linha de comando, proporcionando flexibilidade e eficiência na administração de sistemas.

Em um shell, script é possível utilizar variáveis especiais conhecidas como "parâmetros posicionais". Elas são utilizadas para acessar argumentos passados para o script quando ele é executado por linha de comando.

Imaginando que, no terminal, você está na pasta que possui o script 'retorna.sh' com o seguinte conteúdo:

Indique a alternativa que apresenta CORRETAMENTE o resultado da execução do script Bash seguinte:

./retorna.sh 5 3 2 4

Em um shell, script é possível utilizar variáveis especiais conhecidas como "parâmetros posicionais". Elas são utilizadas para acessar argumentos passados para o script quando ele é executado por linha de comando.

Imaginando que, no terminal, você está na pasta que possui o script 'retorna.sh' com o seguinte conteúdo:

Indique a alternativa que apresenta CORRETAMENTE o resultado da execução do script Bash seguinte:

./retorna.sh 5 3 2 4

Provas

Questão presente nas seguintes provas

O comando if no Bash é uma estrutura condicional usada para executar um bloco de código conforme condições declaradas. A sintaxe

básica é: if [ condição ]; then comandos; else outros_comandos; fi. A condição pode ser uma expressão lógica, uma comparação

numérica ou uma verificação de arquivo. Se a condição for verdadeira, os comandos dentro do bloco then serão executados. Caso

contrário, o bloco else será executado e o script continuará, caso não tenha exit entre os comandos do bloco else.

Imaginando o seguinte trecho de um shell script:

Avalie as seguintes alternativas para executarem a mesma tarefa em que o usuário possua todas as permissões necessárias:

I- mkdir novo_dir 2>/dev/null && echo "Diretório criado!" || echo "Diretório já existe!"

II- [[ ! -d novo_dir ]] && mkdir novo_dir ;; echo "Diretório criado!" || echo "Diretório já existe!"

III- [[ ! -d novo_dir ]] && mkdir novo_dir && echo "Diretório criado!" || echo "Diretório já existe!"

Assinale a alternativa em que estão indicados, CORRETAMENTE, OS comandos Bash, que apresentam o mesmo comportamento, ou seja, caso não exista o diretório novo_dir, ele é criado, seguido da mensagem de aviso 'Diretório criado!' e que, quando o novo_dir já exista é exibida a mensagem 'Diretório já existe!', da mesma forma que o trecho de shell script apresentado faria:

Imaginando o seguinte trecho de um shell script:

Avalie as seguintes alternativas para executarem a mesma tarefa em que o usuário possua todas as permissões necessárias:

I- mkdir novo_dir 2>/dev/null && echo "Diretório criado!" || echo "Diretório já existe!"

II- [[ ! -d novo_dir ]] && mkdir novo_dir ;; echo "Diretório criado!" || echo "Diretório já existe!"

III- [[ ! -d novo_dir ]] && mkdir novo_dir && echo "Diretório criado!" || echo "Diretório já existe!"

Assinale a alternativa em que estão indicados, CORRETAMENTE, OS comandos Bash, que apresentam o mesmo comportamento, ou seja, caso não exista o diretório novo_dir, ele é criado, seguido da mensagem de aviso 'Diretório criado!' e que, quando o novo_dir já exista é exibida a mensagem 'Diretório já existe!', da mesma forma que o trecho de shell script apresentado faria:

Provas

Questão presente nas seguintes provas

Uma empresa fictícia chamada de Corporações ALTTAB precisa conter gastos e reutilizar equipamentos disponíveis em uma de suas

filiais. A filial conta com acesso à Internet de 100Mbps, rede para prover serviços internos com 100Mbps que será chamada de DMZ,

rede interna para distribuição do acesso à 100Mbps. A filial possui os seguintes equipamentos disponíveis para ligar em sua rede:

computador desktop com uma interface de rede 1Gbps e um switch gerenciável com 20 portas 100Mbps e 4 portas 1Gbps. Respeitando

os limites apresentandos e sabendo que há cabos e acessórios disponíveis para interligar tudo conforme for necessário, o analista de

redes fictício Cláudio propôs uma solução que causou dúvidas na equipe técnica nas Corporações ALTTAB. Cláudio propôs utilizar

VLANs.

Considerando as informações apresentadas, analise as asserções a seguir e a relação entre elas:

I- É possível viabilizar a configuração do computador desktop, com os papéis de firewall e roteador, definindo sua única interface para ter no mínimo três VLANs. Segundo a indicação de Cládio, deve-se configurar no switch a rede interna com a VLAN 120 untagged na porta 3 e tagged na porta 24, a conexão com a Internet com a VLAN 100 untagged na porta 1 e tagged na porta 24 e a DMZ com a VLAN 110 untagged na porta 2 e tagged na porta 24. Aporta 24 é ligada ao computador desktop. O computador, por sua vez, deve ter as VLANs 100, 110 e 120 configuradas no modo tagged em sua interface para conseguir se comunicar com as três redes, com as devidas configurações.

PORQUE

II- VLANs, definidas pelo padrão IEEE 802.1Q, são usadas para segmentar e isolar redes físicas em várias redes virtuais independentes, permitindo que dispositivos em diferentes VLANs se comuniquem como se estivessem em redes físicas separadas.

A respeito dessas asserções, assinale a alternativa CORRETA:

Considerando as informações apresentadas, analise as asserções a seguir e a relação entre elas:

I- É possível viabilizar a configuração do computador desktop, com os papéis de firewall e roteador, definindo sua única interface para ter no mínimo três VLANs. Segundo a indicação de Cládio, deve-se configurar no switch a rede interna com a VLAN 120 untagged na porta 3 e tagged na porta 24, a conexão com a Internet com a VLAN 100 untagged na porta 1 e tagged na porta 24 e a DMZ com a VLAN 110 untagged na porta 2 e tagged na porta 24. Aporta 24 é ligada ao computador desktop. O computador, por sua vez, deve ter as VLANs 100, 110 e 120 configuradas no modo tagged em sua interface para conseguir se comunicar com as três redes, com as devidas configurações.

PORQUE

II- VLANs, definidas pelo padrão IEEE 802.1Q, são usadas para segmentar e isolar redes físicas em várias redes virtuais independentes, permitindo que dispositivos em diferentes VLANs se comuniquem como se estivessem em redes físicas separadas.

A respeito dessas asserções, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

O Proxmox VE (Virtual Environment) possui recursos abrangentes, oferecendo uma solução eficiente para ambientes de virtualização,

proporcionando flexibilidade, escalabilidade e facilidade de uso para administradores de sistemas. A função principal do Proxmox VE

em um ambiente de virtualização é:

Provas

Questão presente nas seguintes provas

Enquanto é feita a transição do IPv4 para o IPv6, é comum que muitas redes e sistemas operacionais suportem ambos os protocolos.

Isso é conhecido como pilha dupla ou "Dual Stack". Significa que um dispositivo ou rede é capaz de se comunicar tanto com endereços

IPv4 quanto com endereços IPv6. Essa abordagem facilita a adoção gradual do IPv6 sem interromper a conectividade com dispositivos

e serviços ainda baseados no IPv4.

Considerando as formas de atribuir endereço IP em uma rede com pilha dupla, avalie as seguintes proposições:

I- É necessário configurar o servidor DHCP (Dynamic Host Configuration Protocol) para trabalhar com pilha dupla, porque endereços IPv4 e IPv6 só podem ser atribuídos automaticamente via DHCP.

II- Pode-se configurar o servidor DHCPv6 (Dynamic Host Configuration Protocol for IPv6) como uma forma de atribuição automática de endereços IPv6 similar ao que é feito pelo DHCP do IPv4.

III- Não é necessário configurar o DHCPv6 para conseguir atribuição automática do IPv6, bastando usar a autoconfiguração sem estado (stateless autoconfiguration) a partir do identificador da interface do host (normalmente o edereço MAC) e o prefixo global fornecido pelo roteador.

IV- Na pilha dupla, um host com endereço IPv4 192.168.0.28/24 deve ter o IPv6 FD00:db8::192:168:0:28/48.

A partir do conceito de pilha dupla, é CORRETO o que se afirma apenas em:

Considerando as formas de atribuir endereço IP em uma rede com pilha dupla, avalie as seguintes proposições:

I- É necessário configurar o servidor DHCP (Dynamic Host Configuration Protocol) para trabalhar com pilha dupla, porque endereços IPv4 e IPv6 só podem ser atribuídos automaticamente via DHCP.

II- Pode-se configurar o servidor DHCPv6 (Dynamic Host Configuration Protocol for IPv6) como uma forma de atribuição automática de endereços IPv6 similar ao que é feito pelo DHCP do IPv4.

III- Não é necessário configurar o DHCPv6 para conseguir atribuição automática do IPv6, bastando usar a autoconfiguração sem estado (stateless autoconfiguration) a partir do identificador da interface do host (normalmente o edereço MAC) e o prefixo global fornecido pelo roteador.

IV- Na pilha dupla, um host com endereço IPv4 192.168.0.28/24 deve ter o IPv6 FD00:db8::192:168:0:28/48.

A partir do conceito de pilha dupla, é CORRETO o que se afirma apenas em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container