Foram encontradas 40 questões.

Considere o seguinte código HTML de uma página Web que possui três campos de texto – txt1, txt2 e txt3 – e um script JavaScript embutido:

|

<!DOCTYPE html> <script> function calcular() { |

Considere, ainda, que se deseja fazer com que o campo txt3 seja preenchido com a soma dos valores numéricos inseridos nos campos txt1 e txt2 no momento em que o campo txt2 perder o foco. A linha de código JavaScript que deve substituir o comentário /* ? */ ao final

do script para alcançar esse resultado é:

Provas

Com um terminal aberto em um diretório que contém um repositório Git com ao menos 2 commits em seu histórico, o comando Git que lista informações dos 2 últimos commits realizados nesse repositório é:

Provas

- Equipamentos de RedeRoteador

- Modelo OSI

- Modelo TCP/IP

- TCP/IPSub-redes, Máscara e Endereçamento IP

- Transmissão de Dados

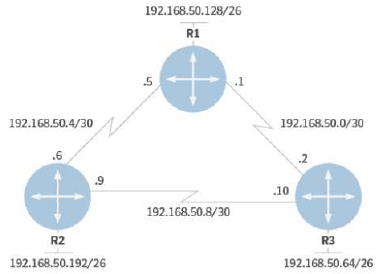

Considere o diagrama de rede apresentado a seguir, no qual R1, R2 e R3 são roteadores IP totalmente conectados por 3 (três) enlaces físicos. Considere, ainda, a tabela de roteamento a seguir, correspondente ao roteador R3.

|

Destino |

Interface de saída |

Próximo salto |

|

192.168.50.0/30 |

192.168.50.2 (Wan0) |

Diretamente conectado |

|

192.168.50.8/30 |

192.168.50.10 (Wan1) |

Diretamente conectado |

|

192.168.50.64/26 |

192.168.50.65 (Eth0) |

Diretamente conectado |

|

192.168.50.192/26 |

192.168.50.10 (Wan1) |

192.168.50.9 |

|

192.168.50.128/26 |

192.168.50.10 (Wan1) |

192.168.50.9 |

Tabela de Roteamento de R3

Considerando-se as informações constantes no diagrama e na tabela acima, e considerando-se que não há loops de roteamento na configuração dos roteadores, o caminho de roteamento a ser tomado pelos pacotes com origem em 192.168.50.126 e destino a 192.168.50.5 é:

Provas

A tabela a seguir apresenta uma relação chamada FUNCIONARIO, presente em um esquema SQL de um sistema gerenciador de banco de dados relacional. A primeira linha indica os nomes dos atributos da relação, enquanto as demais linhas representam as tuplas já inseridas nessa relação, cada uma contendo dados de um(a) funcionário(a) de uma empresa. O atributo Datanasc representa a data de nascimento do(a) funcionário(a) e é do tipo data (DATE). Os demais atributos são de tipo textual (CHAR ou VARCHAR) e representam, da esquerda para direita, o primeiro nome, a inicial do nome do meio e o último nome do(a) funcionário(a).

|

Pnome |

Minicial | Unome |

Datanasc |

|

João |

B | Silva |

09-01-1965 |

|

Fernando |

T | Wong |

08-12-1955 |

|

Ronaldo |

K | Lima |

15-09-1962 |

|

Joice |

A | Leite |

31-07-1972 |

O comando SQL que recupera a data de nascimento do funcionário João B. Silva é:

Provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

A respeito da tecnologia VPN (Virtual Private Network), analise as afirmativas a seguir:

I. A funcionalidade de garantia da integridade dos dados consiste em verificar se um pacote recebido está inviolado, ou seja, se o pacote não foi alterado enquanto transitava pela rede.

II. A funcionalidade de criptografia consiste na conversão de dados em uma forma ilegível, chamada de texto cifrado, que não pode ser facilmente compreendida por indivíduos não autorizados.

III. A funcionalidade de autenticação refere-se ao processo de garantir que um usuário seja quem (ou o que) afirma ser. A autenticação ocorre sempre do lado do remetente da mensagem transmitida, não existindo autenticação do destinatário da mensagem.

IV. A funcionalidade de troca de chaves é o método pelo qual as chaves criptográficas de remetente e de destinatário são trocadas entre si, permitindo-se o uso de um algoritmo criptográfico na comunicação entre ambos.

É CORRETO o que se afirma em

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Os princípios mais importantes em todas as políticas de segurança institucional são Confidencialidade, Integridade e Disponibilidade (Availability), conhecidos como o triângulo CIA. A respeito do princípio de Integridade, é INCORRETO afirmar:

Provas

Um firewall é um programa que tem o objetivo de proteger redes ou máquinas terminais contra acessos indesejados, fazendo a filtragem e o controle de todo o tráfego nas suas interfaces de rede. Sobre o firewall, analise as afirmativas a seguir:

I. Todo firewall é um roteador, mas nem todo roteador é um firewall.

II. No Linux, o NetFilter (iptables) é um firewall de filtragem que atua em nível de rede, ou seja, funciona com base nos parâmetros contidos nos cabeçalhos dos pacotes.

III. Ao utilizar-se um firewall do tipo stateless, é possível escrever regras que permitam todas as conexões originadas internamente na rede, mas que não permitam conexões originadas externamente, excetuando-se aquelas que são respostas às conexões que foram originadas internamente.

IV. No Linux, por padrão, o NetFilter (iptables) possui apenas duas tabelas, denominadas filter e nat, cada uma com seu próprio conjunto de funções. Essas funções são associadas às regras existentes no firewall.

É CORRETO o que se afirma em

Provas

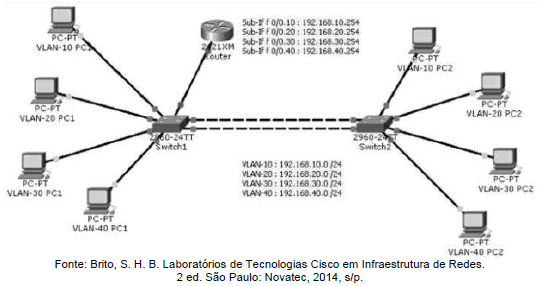

Na figura apresentada abaixo, é possível observar que existem dois switches (Switch1 e Switch2) que estão interligados entre si por meio de dois enlaces de comunicação para fins de redundância, de maneira que, se um dos enlaces vier a falhar, a comunicação entre os switches continuará funcionando por meio do outro enlace.

Sobre a configuração de VLANS representada na figura acima, é INCORRETO afirmar:

Provas

A respeito da arquitetura de rede sem fio padrão IEEE 802.11 (wi-fi), é CORRETO afirmar:

Provas

- LinuxHardware no Linux

- LinuxPrivilégios de root no Linux

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)

A distribuição Ubuntu possui vários utilitários de linha de comando para gerenciar, visualizar e configurar os dispositivos de rede disponíveis no sistema operacional Linux. A respeito desses utilitários, analise as afirmativas a seguir:

I. O comando “ip a” pode ser utilizado em qualquer terminal de linha de comando para identificar rapidamente todas as interfaces de rede disponíveis no sistema.

II. O comando “lshw -class network” fornece detalhes sobre os recursos de hardware de adaptadores de rede, tais como nome, informações de barramento, detalhes do driver do dispositivo e todos os recursos suportados pela interface.

III. O comando “ethtool” é um programa que exibe e permite alterar configurações de uma placa informada como parâmetro. Esse comando permite configurar, por exemplo, a negociação automática de portas, a velocidade, o modo de operação e o Wake-on-LAN dessa placa.

IV. O comando “ip” permite definir configurações de endereçamento IP que entram em vigor imediatamente. Essas configurações, entretanto, não são persistentes e serão perdidas após uma reinicialização do sistema.

É CORRETO o que se afirma em

Provas

Caderno Container