Foram encontradas 40 questões.

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFES

Orgão: UFES

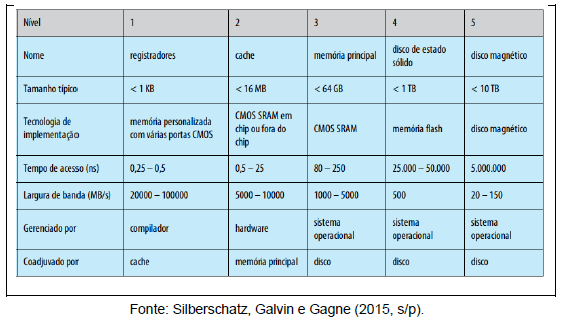

A figura a seguir compara valores típicos de desempenho de vários níveis de hierarquia de memória em um sistema de armazenamento.

Nesse contexto, analise as afirmativas a seguir:

I. Em uma estrutura de armazenamento hierárquica, os mesmos dados podem aparecer em diferentes níveis do sistema de armazenamento.

II. Em um ambiente de computação em que só um processo é executado de cada vez, essa hierarquia não cria dificuldades. No entanto, em um ambiente multitarefa, deve-se ter cuidado maior ao garantir a coerência de dados em múltiplos acessos simultâneos.

III. O caching é um princípio importante dos sistemas de computação e a maioria dos sistemas tem um cache de instruções. Sem esse cache, a CPU teria de esperar vários ciclos enquanto uma instrução é buscada na memória principal.

IV. A transferência de dados do cache para a CPU e para os registradores é, geralmente, uma função do hardware, sem intervenção do sistema operacional. Por outro lado, a transferência de dados de disco para a memória costuma ser controlada pelo sistema operacional.

É CORRETO o que se afirma em

Provas

- Equipamentos de RedeRoteador

- Segurança de RedesIPSec

- Segurança de RedesVPN: Virtual Private Network

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

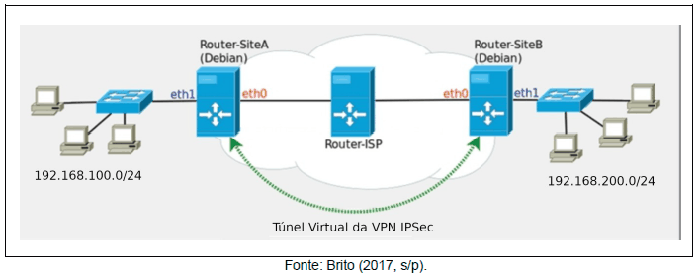

A figura a seguir representa uma ligação VPN com protocolo IPSec do tipo Site-to-Site e 2 (dois) roteadores Linux Debian de borda (Router-SiteA e Router-SiteB).

Nesse contexto, analise as afirmativas a seguir:

I. O comando sysctl -w net.ipv4.ip_forward=1 é necessário no processo de configuração dos roteadores de borda para indicar que o sistema operacional tem permissão para fazer roteamento entre redes.

II. Na figura, os endereços IPv4 192.168.100.0/24 e 192.168.200.0/24 correspondem, respectivamente, aos endereços da interface de rede eth1 (Intranet) dos roteadores Router-SiteA e Router-SiteB.

III. Como o IPSec é um padrão da Internet, documentado e reconhecido por meio de uma RFC, é possível estabelecer uma VPN IPSec utilizando uma ponta Linux com outra ponta, usando um equipamento Cisco baseado em IOS, por exemplo.

IV. Devido a uma limitação do sistema operacional Linux, durante o processo de estabelecimento de um túnel VPN usando IPSec, não é possível usar certificados digitais e chaves assimétricas. Nesse contexto, é necessário que as pontas compartilhem a mesma chave criptográfica.

V. Uma VPN IPSec é implementada diretamente entre os roteadores, em nível de rede, enquanto uma VPN TLS é implementada entre os software cliente/servidor, em nível de aplicação.

É CORRETO o que se afirma em

Provas

- Arquitetura e Design de SoftwareMicrosserviços

- Arquitetura e Design de SoftwarePadrões de Arquitetura

Uma arquitetura de microsserviços possui uma série de vantagens em relação às arquiteturas monolíticas. NÃO é uma dessas vantagens a

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

O gerenciamento de chaves é uma parte importante de qualquer sistema criptográfico. Chaves criptográficas devem ser protegidas contra alterações, perda ou destruição, uma vez que qualquer uma dessas ações pode resultar na impossibilidade de acesso aos dados criptografados. A respeito do gerenciamento de chaves criptográficas, é CORRETO afirmar que

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaRisco

- Conceitos BásicosTerminologiaVulnerabilidade

As definições a seguir são explicadas na família de normas da série ISO 27000. O objetivo dessas normas é criar um entendimento comum sobre termos e definições e evitar confusões quanto a eles. Nesse contexto, é INCORRETO afirmar que

Provas

O IPv6 é o sucessor da primeira infraestrutura de endereçamento da Internet, o protocolo de Internet versão 4 (IPv4). Diferentemente do IPv4, que definiu um endereço IP como um valor de 32 bits, os endereços IPv6 têm um tamanho de 128 bits. Sobre o endereçamento de redes IPv6, analise as afirmativas a seguir:

I. O endereço FEC0::/10 é usado para broadcast.

II. O endereço FC00::/7 é usado em redes privadas (Intranet).

III. O endereço FE80::/10 é usado em redes privadas (Intranet).

IV. O endereço 2001::1/127 é usado para endereçamento loopback.

V. O endereço FF00::/8 é usado para multicast.

É CORRETO o que se afirma em

Provas

O Guia do Conhecimento em Gerenciamento de Projetos, conhecido como Guia PMBOK, publicado pelo Project Management Institute (PMI), define projeto como:

Provas

- Engenharia de Software

- Qualidade de SoftwareSQA: Garantia da Qualidade de Software

- Qualidade de SoftwareMPS.BR

No contexto de garantia da qualidade de processo em Engenharia de Software, foram propostos alguns modelos de avaliação de qualidade da implementação de processos nas empresas. Tais modelos estabelecem níveis de maturidade que refletem a obtenção de objetivos genéricos de áreas de processos na organização. Um desses modelos é o MR-MPS (Modelo de Referência para Melhoria do Processo de Software), ou MPS.BR, criado através de uma parceria entre a SOFTEX, o governo federal brasileiro e a academia. Esses níveis de maturidade definidos pelo MPS.BR são

Provas

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Qualidade de SoftwareMétricas de SoftwareAPF: Análise de Pontos de Função

Sobre estimativas de esforço em Engenharia de Software, analise as afirmativas a seguir:

I. A análise de pontos de função consiste em converter os requisitos funcionais em valores numéricos que, depois de ajustados à capacidade da empresa desenvolvedora, representarão o esforço necessário para desenvolver o sistema.

II. A análise de pontos de caso de uso é baseada na análise de pontos de função e envolve o cálculo da quantidade e da complexidade dos atores e dos casos de uso, bem como dos fatores técnicos e ambientais relativos ao desenvolvimento do sistema.

III. As técnicas de análise de pontos de função e análise de pontos de caso de uso são, a princípio, independentes da linguagem de programação e da tecnologia empregadas no desenvolvimento do sistema que está sendo medido.

IV. Uma diferença entre as técnicas de análise de pontos de função e de análise de pontos de caso de uso é que a primeira utiliza o número de linhas de código (SLOC, ou source lines of code), enquanto a segunda não.

É CORRETO o que se afirma em

Provas

Na Engenharia de Requisitos, os requisitos de software são frequentemente classificados em duas categorias. A primeira abarca as declarações de serviços que o sistema deve fornecer, de como o sistema deve reagir a entradas específicas e de como o sistema deve se comportar em determinadas situações. A segunda, engloba as restrições aos serviços ou funções oferecidos pelo sistema, incluindo restrições de timing, restrições no processo de desenvolvimento e restrições impostas pelas normas. Essas categorias são consideradas, respectivamente, requisitos

Provas

Caderno Container