Foram encontradas 200 questões.

2949678

Ano: 2023

Disciplina: Estatuto da Pessoa com Deficiência - Lei 13.146/2015

Banca: UFES

Orgão: UFES

Disciplina: Estatuto da Pessoa com Deficiência - Lei 13.146/2015

Banca: UFES

Orgão: UFES

Provas:

A partir dos artigos 1º e 2º da Lei nº 13.146, de 6 de julho de 2015,

também denominada como Estatuto da Pessoa com Deficiência, considere as afirmativas a

seguir:

I. A Lei nº 13.146 é destinada a assegurar e a promover, em condições de igualdade, o exercício dos direitos e das liberdades fundamentais por pessoa com deficiência, visando à sua inclusão social e cidadania.

II. Considera-se pessoa com deficiência aquela que tem impedimento de longo prazo de natureza física, mental, intelectual ou sensorial, o qual, em interação com uma ou mais barreiras, pode obstruir sua participação plena e efetiva na sociedade em igualdade de condições com as demais pessoas.

III. Considera-se o indivíduo com deficiência aquele que tem impedimento temporário de natureza física, mental, intelectual ou sensorial, o qual pode obstruir sua participação relativa nas atividades produtivas em igualdade de condições com as demais pessoas empregadas.

IV. A avaliação da deficiência, quando necessária, será biopsicossocial, realizada por equipe multiprofissional e interdisciplinar e considerará: os impedimentos nas funções e nas estruturas do corpo; os fatores socioambientais, psicológicos e pessoais; a limitação no desempenho de atividades; e a restrição de participação.

V. A avaliação da deficiência será psicossocial, realizada por equipe de psicólogos e assistentes sociais que considerarão, para tanto, os efeitos limitadores das estruturas incompletas da inteligência no desempenho de atividades e na restrição de participação política, familiar e social.

É INCORRETO o que se afirma em:

I. A Lei nº 13.146 é destinada a assegurar e a promover, em condições de igualdade, o exercício dos direitos e das liberdades fundamentais por pessoa com deficiência, visando à sua inclusão social e cidadania.

II. Considera-se pessoa com deficiência aquela que tem impedimento de longo prazo de natureza física, mental, intelectual ou sensorial, o qual, em interação com uma ou mais barreiras, pode obstruir sua participação plena e efetiva na sociedade em igualdade de condições com as demais pessoas.

III. Considera-se o indivíduo com deficiência aquele que tem impedimento temporário de natureza física, mental, intelectual ou sensorial, o qual pode obstruir sua participação relativa nas atividades produtivas em igualdade de condições com as demais pessoas empregadas.

IV. A avaliação da deficiência, quando necessária, será biopsicossocial, realizada por equipe multiprofissional e interdisciplinar e considerará: os impedimentos nas funções e nas estruturas do corpo; os fatores socioambientais, psicológicos e pessoais; a limitação no desempenho de atividades; e a restrição de participação.

V. A avaliação da deficiência será psicossocial, realizada por equipe de psicólogos e assistentes sociais que considerarão, para tanto, os efeitos limitadores das estruturas incompletas da inteligência no desempenho de atividades e na restrição de participação política, familiar e social.

É INCORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

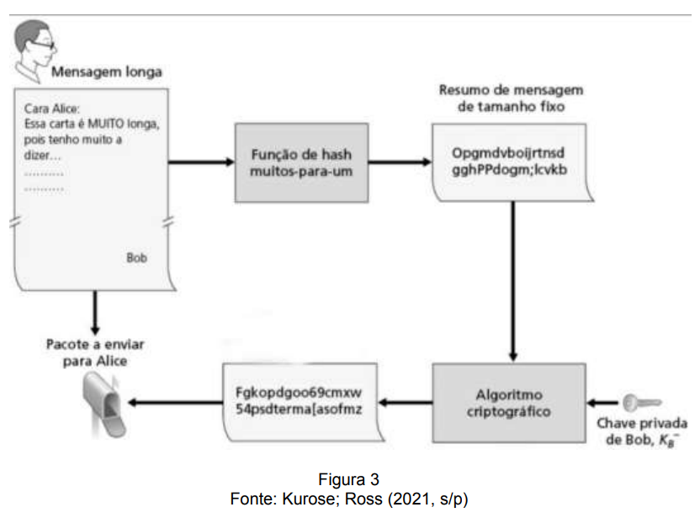

Na figura 3, Bob deseja enviar uma longa mensagem para Alice. Ele coloca sua longa mensagem original em uma função de hash, que gera um resumo curto dessa mensagem. Em seguida, utiliza sua chave criptográfica privada para criptografar o hash resultante (resumo). A mensagem original, em texto aberto, e o resumo criptografado dessa mensagem são, então, enviados para Alice.

Esse processo de envio da mensagem longa de Bob para Alice, ilustrado na figura 3, é denominado:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologia

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasPhishing Scam

A respeito dos conceitos de malware, phishing e spam, considere as

afirmativas a seguir:

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em:

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

A análise de riscos é uma etapa fundamental no contexto da Segurança da

Informação, e destina-se a produzir uma lista de ameaças a um sistema e determinar o grau

de importância relativa de cada ameaça encontrada. Após a análise de riscos, a ação

seguinte deve ser a busca por uma ou mais contramedidas que possam reduzir os riscos

das ameças encontradas na etapa anterior. De acordo com a norma ISO 27001:2013, é

INCORRETO afirmar que contramedidas

Provas

Questão presente nas seguintes provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

No contexto de assinaturas digitais, certificados digitais, chaves públicas e

privadas, considere um cenário no qual um indivíduo A deseja enviar um documento aberto,

digitalmente assinado, para um indivíduo B. Durante o processo de verificação da assinatura

digital de A por parte de B, são realizadas diversas etapas, e algumas estão descritas a

seguir. A respeito desse processo, é CORRETO afirmar que,

Provas

Questão presente nas seguintes provas

A respeito das características do processo init e do processo systemd no

sistema operacional Linux, é CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)

Algumas das ferramentas mais conhecidas e utilizadas pelo profissional

responsável pela administração de servidores Linux pertencem aos pacotes net-tools e

iproute2. A respeito dos pacotes net-tools e iproute2, considere as afirmativas a seguir:

I. O comando ip address add 192.168.0.1/24 dev eth0 pode ser utilizado para configurar um endereço IPv4 na interface de rede eth0 do servidor Linux.

II. O comando ipconfig eth0 pode ser usado para exibir informações de configuração da interfacede rede eth0 do servidor Linux.

III. O comando ip -6 neighbor show serve para exibir a tabela de vizinhança (NDP) do servidor Linux no formato de endereçamento IPv6.

IV. O comando ifconfig eth0 add 2001:db8:cafe::1/64 pode ser utilizado para configurar um endereço IPv6 na interface de rede eth0 do servidor Linux.

É CORRETO o que se afirma em:

I. O comando ip address add 192.168.0.1/24 dev eth0 pode ser utilizado para configurar um endereço IPv4 na interface de rede eth0 do servidor Linux.

II. O comando ipconfig eth0 pode ser usado para exibir informações de configuração da interfacede rede eth0 do servidor Linux.

III. O comando ip -6 neighbor show serve para exibir a tabela de vizinhança (NDP) do servidor Linux no formato de endereçamento IPv6.

IV. O comando ifconfig eth0 add 2001:db8:cafe::1/64 pode ser utilizado para configurar um endereço IPv6 na interface de rede eth0 do servidor Linux.

É CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

Em relação ao Sistema Operacional Linux, é INCORRETO afirmar que ele

Provas

Questão presente nas seguintes provas

As três cláusulas que compõem a forma básica de uma consulta de

recuperação de dados em bancos de dados relacionais, utilizando-se a linguagem SQL, são:

Provas

Questão presente nas seguintes provas

Sobre conceitos básicos de eletrônica digital, é INCORRETO o que se

afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container