Foram encontradas 360 questões.

2769761

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Equipamentos de RedeRoteador

- Modelo OSIModelo OSI: Camada de Rede

- TCP/IPConceitos e Especificações do IP

- TCP/IPFundamentos de Roteamento

Entre os equipamentos de comunicação de dados, um opera na

camada de rede de nível 3 do modelo OSI/ISO, na integração de

redes heterogêneas com base nos protocolos IP e TCP da

arquitetura TCP/IP, com funções de roteamento. Esse

equipamento é conhecido por

Provas

Questão presente nas seguintes provas

2769760

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Equipamentos de RedeHub

- Equipamentos de RedeSwitch

- Topologias de RedeTopologia: Estrela

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Na implementação física de redes cabeadas de computadores

padrão Ethernet, a topologia mais empregada utiliza um

equipamento de interconexão que funciona como um

concentrador, que gerencia a transmissão de dados pela rede.

Algumas vantagens dessa topologia são listadas a seguir:

• gerenciamento conveniente de um local central; • se um nó falhar, a rede ainda funciona; • os dispositivos podem ser adicionados ou removidos sem interromper a rede; e • mais fácil de identificar e isolar problemas de desempenho.

Essa topologia é conhecida por

Algumas vantagens dessa topologia são listadas a seguir:

• gerenciamento conveniente de um local central; • se um nó falhar, a rede ainda funciona; • os dispositivos podem ser adicionados ou removidos sem interromper a rede; e • mais fácil de identificar e isolar problemas de desempenho.

Essa topologia é conhecida por

Provas

Questão presente nas seguintes provas

2769759

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

No que diz respeito às redes de computadores com acesso à

internet, dois serviços são geralmente implementados, descritos

a seguir:

I. Trata-se de um recurso que permite a um internauta digitar um nome de domínio como https://www.google.com.br/ ao invés do endereço IP, como 146.164.58.197, na barra de endereços de um browser. Os usuários digitam um mneumônico e o sistema faz a devida conversão e opera com o IP respectivo. II. Trata-se de um recurso que atribui endereços IP às estações cliente de forma dinâmica e automática, na medida em que essas solicitam conexão à rede. A distribuição dos IPs é feita em conformidade com um intervalo predefinido e configurado no servidor.

Os recursos em I e II são conhecidos, respectivamente, pelas siglas

I. Trata-se de um recurso que permite a um internauta digitar um nome de domínio como https://www.google.com.br/ ao invés do endereço IP, como 146.164.58.197, na barra de endereços de um browser. Os usuários digitam um mneumônico e o sistema faz a devida conversão e opera com o IP respectivo. II. Trata-se de um recurso que atribui endereços IP às estações cliente de forma dinâmica e automática, na medida em que essas solicitam conexão à rede. A distribuição dos IPs é feita em conformidade com um intervalo predefinido e configurado no servidor.

Os recursos em I e II são conhecidos, respectivamente, pelas siglas

Provas

Questão presente nas seguintes provas

2769758

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

Dependendo da técnica utilizada na implementação da VPN, a

privacidade das informações poderá ser garantida apenas para os

dados, ou para todo o pacote. Quatro técnicas podem ser usadas

para a implementação de soluções VPN, caracterizadas a seguir:

I. Somente os dados são criptografados, não havendo mudança no tamanho dos pacotes. Geralmente são soluções proprietárias, desenvolvidas por fabricantes. II. Somente os dados são criptografados, podendo haver mudança no tamanho dos pacotes. É uma solução de segurança adequada, para implementações onde os dados trafegam somente entre dois nós da comunicação. III. Tanto os dados quanto o cabeçalho dos pacotes são criptografados, sendo empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e de destino. IV. Tanto os dados quanto o cabeçalho são empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e destino. No entanto, cabeçalho e dados são mantidos tal como gerados na origem, não garantindo a privacidade.

As quatro técnicas em I, II, III e IV são denominadas, respectivamente, modo

I. Somente os dados são criptografados, não havendo mudança no tamanho dos pacotes. Geralmente são soluções proprietárias, desenvolvidas por fabricantes. II. Somente os dados são criptografados, podendo haver mudança no tamanho dos pacotes. É uma solução de segurança adequada, para implementações onde os dados trafegam somente entre dois nós da comunicação. III. Tanto os dados quanto o cabeçalho dos pacotes são criptografados, sendo empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e de destino. IV. Tanto os dados quanto o cabeçalho são empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e destino. No entanto, cabeçalho e dados são mantidos tal como gerados na origem, não garantindo a privacidade.

As quatro técnicas em I, II, III e IV são denominadas, respectivamente, modo

Provas

Questão presente nas seguintes provas

2769757

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Protocolos e ServiçosAcesso ao MeioARP: Address Resolution Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

Tendo por referência a arquitetura TCP/IP, além do IP são

protocolos da camada de rede

Provas

Questão presente nas seguintes provas

2769756

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

Se uma sub-rede de computadores com acesso à internet está

configurada por meio do IP 146.164.59.64 e pela máscara

255.255.192.0, conclui-se que essa configuração, em

conformidade com a notação CIDR, e a classe na qual esse

endereço IP se enquadra são, respectivamente.

Provas

Questão presente nas seguintes provas

No uso dos recursos do software Impress da suíte LibreOffice

versão 7.3.2.2., em português, foram realizados os procedimentos

listados a seguir:

I. No segundo slide da apresentação, foi inserida uma figura. Em seguida, essa figura foi selecionada e executado um atalho de teclado que tem por significado “Copiar”. Continuando, no terceiro slide em modo de edição, foi executado outro atalho de teclado, que tem por significado “Colar”. II. Para finalizar, foi pressionada uma tecla de função, que tem por finalidade realizar a apresentação dos slides a partir do começo, ou seja, do primeiro slide.

Os dois atalhos de teclado em I e a tecla de função em II são, respectivamente,

I. No segundo slide da apresentação, foi inserida uma figura. Em seguida, essa figura foi selecionada e executado um atalho de teclado que tem por significado “Copiar”. Continuando, no terceiro slide em modo de edição, foi executado outro atalho de teclado, que tem por significado “Colar”. II. Para finalizar, foi pressionada uma tecla de função, que tem por finalidade realizar a apresentação dos slides a partir do começo, ou seja, do primeiro slide.

Os dois atalhos de teclado em I e a tecla de função em II são, respectivamente,

Provas

Questão presente nas seguintes provas

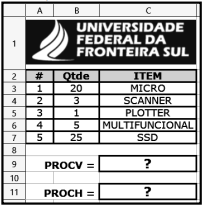

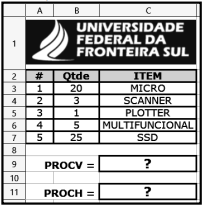

A planilha abaixo foi elaborada no software Calc da suíte

LibreOffice versão 7.3.2.2, em português, sendo que foram

inseridas as expressões =PROCV(A7;A3:C7;3;0) em C9 e

=PROCH(A5;A3:C7;3;1) em C11.

Os conteúdos mostrados nas células C9 e C11 são, respectivamente,

Os conteúdos mostrados nas células C9 e C11 são, respectivamente,

Provas

Questão presente nas seguintes provas

Durante a digitação de um texto no editor Writer da suíte

LibreOffice versão 7.3.2.2, em português, foram realizados os

procedimentos descritos a seguir:

I. No título foi inserida a sigla , criada

por meio de um recurso que tem por objetivo possibilitar a

customização de uma caixa de texto com opções específicas,

com efeitos artísticos, possuindo modelos padrões de texto

para inserir em um documento e permitindo que sejam

editados pelo usuário.

II. Em seguida, o cursor do mouse foi posicionado no início do

texto e feita a verificação e correção ortográfica por meio do

acionamento de uma tecla de função.

III. Para finalizar, o texto digitado foi salvo em um pendrive na

forma de um arquivo, por meio da execução de um atalho de

teclado.

, criada

por meio de um recurso que tem por objetivo possibilitar a

customização de uma caixa de texto com opções específicas,

com efeitos artísticos, possuindo modelos padrões de texto

para inserir em um documento e permitindo que sejam

editados pelo usuário.

II. Em seguida, o cursor do mouse foi posicionado no início do

texto e feita a verificação e correção ortográfica por meio do

acionamento de uma tecla de função.

III. Para finalizar, o texto digitado foi salvo em um pendrive na

forma de um arquivo, por meio da execução de um atalho de

teclado.

O recurso em I, a tecla de função em II e o atalho de teclado em III são, respectivamente,

I. No título foi inserida a sigla

O recurso em I, a tecla de função em II e o atalho de teclado em III são, respectivamente,

Provas

Questão presente nas seguintes provas

No que se refere à utilização de tecnologias, ferramentas,

aplicativos e procedimentos associados à internet, é

imprescindível ter instalado um browser, como o Google Chrome

ou Firefox Mozilla, no notebook ou microcomputador. Nesses

navegadores, é possível navegar em sites na modalidade tela

cheia por meio do acionamento de uma tecla de função, e,

paralelamente, executar um atalho de teclado, que permite ao

internauta verificar o andamento dos downloads. Nesses casos, a

tecla de função e o atalho de teclado são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container