Foram encontradas 70 questões.

Em um dos seus princípios, o COBIT 5 afirma que as organizações existem para criar valor para suas partes interessadas. Consequentemente, qualquer organização terá a criação de valor como um objetivo da governança.

Assinale a alternativa CORRETA que apresenta os três objetivos para a criação de valor, de acordo com o COBIT 5:

Provas

- Gestão de ProcessosBPM: Gerenciamento de Processos de NegócioBPMN: Business Process Model and NotationBPMN: Swimlanes (Pools e Lanes)

- Gestão de ProcessosModelo TO-BE

- Gestão de ProcessosSIPOC

Em relação ao Gerenciamento de Processos de Negócios (Business Process Management - BPM), analise as afirmativas abaixo e classifique-as como verdadeiras (V) ou falsas (F):

( ) A fase de desenho de processos envolve a criação do modelo futuro dos processos de negócio ("TO-BE") com a concepção de novos processos e a especificação de como esses funcionarão.

( ) Em BPMN, as raias que dividem um modelo em várias linhas paralelas representam um papel desempenhado por um ator na realização do trabalho.

( ) Na fase de análise de processos é realizado o levantamento e análise dos sistemas legados da organização, considerando o atendimento dos objetivos para os quais foram desenvolvidos.

( ) Diagramas da Unified Modeling Language (UML) podem ser utilizados para modelar processos de negócio da organização.

( ) O modelo SIPOC (Suppliers, Inputs, Process, Outputs, Customers) é uma abordagem para documentação de processos que utiliza um padrão de notação similar ao BPMN.

Assinale a alternativa que apresenta a sequência CORRETA:

Provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaRisco

- Conceitos BásicosTerminologiaVulnerabilidade

- GestãoGestão de RiscosAvaliação de Riscos

Analise as proposições abaixo sobre avaliação de riscos de Segurança da Informação:

I. Um risco é uma fraqueza em um ativo ou grupo de ativos que pode ser explorada por uma ou mais ameaças.

II. Uma vulnerabilidade é a causa potencial de um incidente indesejável, que pode resultar em dano para um sistema ou organização.

III. Uma ameaça é qualquer evento que pode atrapalhar ou impedir um ativo de prover níveis adequados dos serviços de segurança fundamentais.

IV. As fontes de ameaças naturais clássicas são denominadas casos de força maior e incluem danos causados por fogo, inundação, tempestade, terremoto e outros eventos naturais.

Assinale a alternativa CORRETA:

Provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Provas

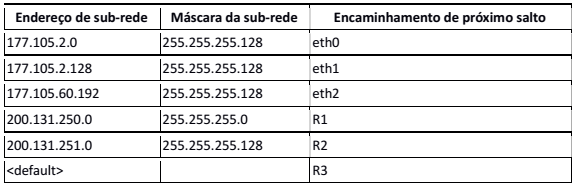

A UFLA fornece diferentes endereços de sub-redes IP (Internet Protocol) para cada setor ou departamento didático. Suponha que um roteador possua uma tabela de roteamento conforme mostrado abaixo. O roteador possui três interfaces de rede, eth0, eth1 e eth2, pelas quais ele pode entregar os pacotes diretamente. Ele também pode enviar pacotes para outros roteadores da rede, R1, R2 e R3.

Considere as seguintes proposições:

I. Um pacote de endereço 177.105.62.15 será direcionado ao roteador R3.

II. Um pacote de endereço 177.105.2.15 será direcionado pela interface eth1.

III. Um pacote de endereço 200.131.251.253 será direcionado ao roteador R2.

IV. Um pacote de endereço 177.105.2.42 será direcionado para a interface eth0.

Assinale a alternativa CORRETA:

Provas

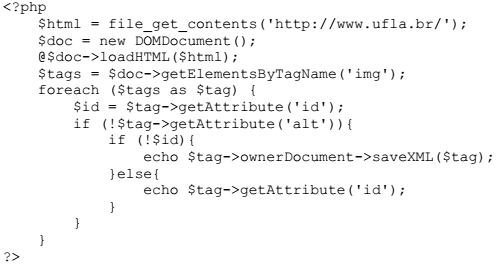

Considere o seguinte código PHP abaixo:

Assinale a alternativa CORRETA:

Provas

Analise as proposições abaixo sobre algoritmos e estrutura de dados:

I. Os métodos de ordenação por inserção e bolha possuem complexidade O(n2 ) em relação ao número de comparações.

II. Embora O(n2 ), o método de ordenação por inserção possui complexidade Ω(n) em relação ao número de comparações.

III. O método de ordenação por inserção, assim como o Quicksort, é estável.

IV. O método de ordenação Quicksort tem complexidade O(n2 ) em seu pior caso.

Assinale a alternativa CORRETA:

Provas

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoAlgoritmosConstrução de Algoritmos

- Fundamentos de ProgramaçãoLógica de Programação

Os métodos de ordenação são empregados para rearranjar um conjunto de objetos em uma ordem específica. Considere as seguintes proposições sobre esses métodos:

I. Um método de ordenação é dito estável se a ordem relativa dos itens com chaves iguais mantém-se inalterada pelo processo de ordenação.

II. A estabilidade de um método de ordenação é importante quando o conjunto de dados já está parcialmente ordenado.

III. Na ordenação interna, o número de registros a serem ordenados é pequeno o bastante para que todo o processo se desenvolva na memória interna (principal).

IV. Na ordenação externa, o número de registros a ser ordenado é maior do que o número que cabe na memória interna.

Assinale a alternativa CORRETA:

Provas

Provas

Caderno Container