Foram encontradas 339 questões.

Quando trabalhamos para manter a rede estruturada, um dos pontos críticos, além de backups e segurança de borda, é o monitoramento dos ativos de rede. Muitas ferramentas colaboram nesse processo, como o Zabbix, Nagios, MMonit, etc. Além do fato de algumas dessas ferramentas, em especial Oo Zabbix, terem protocolo próprio e vários mecanismos de monitoramento, a maioria dos dispositivos de rede possui implementações que permitem monitoramento do protocolo SNMP. Sobre os componentes chaves do SNMP ou o próprio protocolo, está correto apenas o que se afirma na alternativa:

Provas

O uso de VLANs se popularizou, pois ele é capaz de fornecer ambientes de domínios de colisão (broadcast) distintos em um mesmo dispositivo ou mesmo para máquinas fisicamente distantes. Normalmente, ao configurarmos VLANs, atribuímos um identificador que será usado como tag para marcação e configurar quais portas fazem ou não parte dessa VLAN. Sobre os tipos de configurações que uma porta de switch L3 que suporta VLAN pode assumir, é correto o que se afirma na alternativa:

Provas

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisGerenciamento de Recursos de Hardware

- LinuxArmazenamento no LinuxLVM: Logical Volume Manager

- LinuxHardware no Linux

- LinuxInstalação do Linux

- LinuxMemória no Linux

Como administrador de redes é importante projetar e pensar como os sistemas vão compor seu rol de ferramentas e serviços para os usuários. Ao instalar um sistema com Ubuntu Server 20.04 LTS, por exemplo, uma das etapas importantes é determinar o tamanho das partições para os mais diversos objetivos diferentes. Contudo, às vezes não está bem definido como o espaço deve ser dimensionado. Nessas situações, é mais útil utilizar esquemas que permitam que você, como operador, possa balancear e alterar o espaço de forma mais simples, usando, por exemplo, esquemas de volumes lógicos em cima de volumes físicos, separados por grupos de volumes virtuais. Seguindo essa premissa, qual sistema de volumes de discos você deve utilizar?

Provas

As funções de hash têm como objetivo principal converter uma mensagem ou dados em uma saída numérica única dada a entrada. Essas funções podem ser de uma via ou de via dupla; o uso mais comum é o de apenas uma via. O Secure Hash Algorithm (SHA) foi projetado para garantir a integridade da mensagem e é utilizado em conjunto com protocolos de encriptação. Já o Message Digest Algorithm (MD) também cria um hash de uma via e é utilizado para ajudar a manter a integridade das mensagens. Sobre SHA-1 e MD5, qual alternativa está correta com relação a essas funções de hash?

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasMITM: Man-in-the-Middle

Para um administrador de redes construir um arcabouço de estratégias de mitigação de ataques, é importante que ele conheça os principais ataques à segurança da informação. Assinale a alternativa que corretamente apresenta a definição de um ataque ou códigos maliciosos.

Provas

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Planos de contingência são aqueles que uma empresa ou corporação possuem para serem capazes de se recuperar na ocorrência de um desastre, catástrofe ou situação não esperada. Procedimentos contidos em um plano de contingência envolvem um plano compreensivo de backup que envolve armazenamento, procedimentos e manutenção. Conceitos como backup on-site e off-site fazem parte da construção de um modelo de recuperação. Sobre os tipos de backups conhecidos, assinale a alternativa que apresenta a correta definição do tipo de backup com sua descrição.

Provas

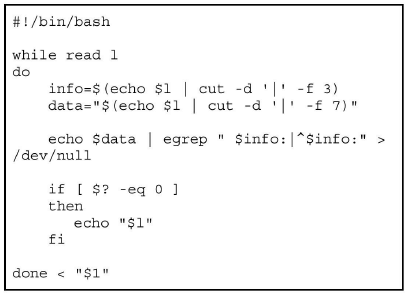

Operadores de rede que usam sistemas Linux ou similares utilizam linguagens de script para automatizar tarefas do dia a dia ou que devem ser executadas com regularidade. Todo script shell que o operador deseje que seja tratado como um executável pelo sistema (além da permissão específica no arquivo) deve ser iniciado com a linha: H!/bin/bash (ou o caminho para o binário do programa bash). Dado o programa em shell script abaixo, assinale a alternativa correta referente ao resultado de sua execução.

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de RedeModelo TCP/IP: Camada Física

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de RedeModelo TCP/IP: Camada de Enlace

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

O modelo de referência de redes TCP/IP é formado por menos camadas que o modelo de referência OSI. A compreensão do modelo de camadas é importante para um operador compreender onde deve direcionar esforços para resolver os mais diversos problemas de rede. Assinale a alternativa que apresenta o correto conjunto de camadas do modelo TCP/TP.

Provas

O Linux é um sistema POSIX semelhante ao que conhecemos como Unix-likke e outros sistemas similares. O Ubuntu Server 20.04 LTS usa o mesmo modelo de pacotes de outros sistemas famosos e mais antigos, como o Debian GNU/Linux. Um pacote é um conjunto de informações que agregam um binário, código fonte, documentação que é instalável no sistema. Durante o processo de instalação, às vezes podemos ter falhas na instalação de algum pacote e isso leva o sistema a uma situação de desajuste. Se durante a execução do comando de instalação de pacotes ocorrer a falha, qual comando abaixo pode ser utilizado para tentar corrigir o problema?

Provas

Existe um recurso disponível no SGDB PostgreSQL definido como “um evento que pode ser programado para que seja executado antes ou depois de fazer uma inserção, alteração ou uma remoção de registros de uma determinada tabela”. Esse recurso é denominado:

Provas

Caderno Container