Foram encontradas 40 questões.

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Segurança de RedesVPN: Virtual Private Network

- Transmissão de DadosPadrões IEEE 802IEEE 802.15: Bluetooth

Analise as afirmativas abaixo, classificando-as como Verdadeiras (V) ou falsas (F).

( ) Cookie é um arquivo criado por um site, quando o usuário o visita, com informações sobre sua navegação.

( ) Bluetooth é o nome dado a uma tecnologia de comunicação sem fio que permite transmissão de dados entre equipamentos e possui um alcance de até 5000 metros.

( ) Certificado Digital é um Documento Eletrônico que contém dados sobre a pessoa ou a empresa que o utiliza para comprovação mútua de autenticidade.

( ) Spam é a denominação dada a mensagens de correio eletrônico enviadas e solicitadas pelos usuários.

( ) VPN (Virtual Private Network) é uma tecnologia utilizada para a criação de uma rede pública construída sobre a infraestrutura de uma rede privada, para tornar a conexão entre equipamentos e a transmissão de dados mais seguras.

A sequência correta para as afirmações acima é:

Provas

Ao se navegar em sites pela internet, é um comportamento seguro:

Provas

Sobre o Sistema Operacional Windows 7, todas as afirmativas estão corretas, exceto.

Provas

- EscritórioMicrosoft OfficeOutlook

- E-mailProtocolos de E-MailIMAP

- E-mailClientes de E-mailMozilla Thunderbird

Considere a instalação e a configuração de um cliente de e-mail, como, por exemplo, o Mozilla ThunderBird ou o Microsoft Outlook. Que protocolo de gerenciamento de correio eletrônico é utilizado, caso se queira acessar as mensagens de e-mail, de maneira sincronizada, em vários dispositivos diferentes (computadores, tablets, smartphones, etc)?

Provas

Quando, na barra de Ferramentas do Windows, recebemos o aviso de que não é possível conectar a Internet, que ação ficamos impedidos de realizar?

Provas

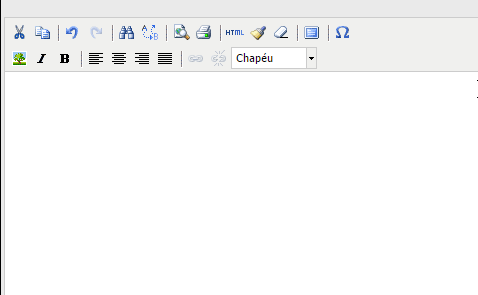

Observe o Editor de Texto apresentado na imagem abaixo:

Esse editor pode ser utilizado em aplicações para Internet, permitindo realizar a seguinte operação, exceto:

Provas

Na utilização de clientes de e-mail, são ações possíveis, exceto:

Provas

- EscritórioMicrosoft OfficeWordVersões do WordWord 2010

- EscritórioMicrosoft OfficeWordInterface Gráfica do WordGuias do Word

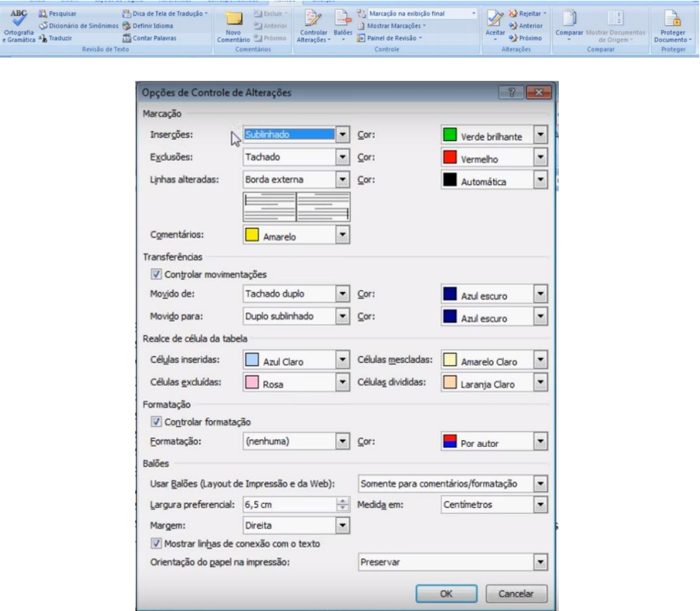

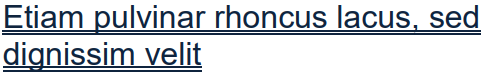

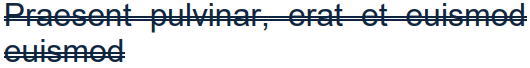

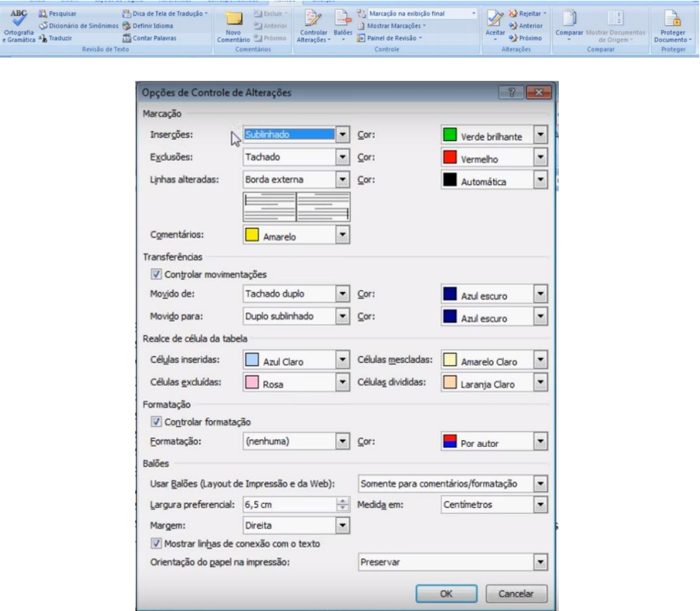

Para responder às questões 34 e 35, considere as figuras abaixo, referentes, respectivamente, à Guia de Revisão e à janela Opções de Controle de Alterações do Microsoft Word 2010.

Considerando as revisões feitas em um documento do Word, relacione a 2ª coluna de acordo com a 1ª.

1 – Texto excluído do documento

2 – Texto acrescentado ao documento

3 – Texto movido de algum lugar do documento

4 – Texto movido para algum lugar do documento

( )

( ) Lorem ipsum dolor sit amet

( )

( ) Pellentesque facilisis purus porta lectus tincidunt

Assinale a alternativa que contém a sequência correta:

Provas

- EscritórioMicrosoft OfficeWordVersões do WordWord 2010

- EscritórioMicrosoft OfficeWordInterface Gráfica do WordGuias do Word

Para responder às questões 34 e 35, considere as figuras abaixo, referentes, respectivamente, à Guia de Revisão e à janela Opções de Controle de Alterações do Microsoft Word 2010.

Assinale a única alternativa em que a função atribuída ao ícone está incorreta:

Provas

A tabela a seguir foi construída por meio do Microsoft Word 2010 e representa o nº de alunos e de cursos de pós-graduação de uma Universidade.

Pós-Graduação | Doutorado | Mestrado | Total Stricto | Especialização | |

Acadêmico | Profissional | ||||

Alunos | 340 | 988 | 1328 | 4178 | |

782 | 286 | ||||

Cursos | 12 | 28 | 40 | 25 | |

21 | 7 | ||||

Considerando apenas a estrutura de linhas e colunas, distinga as ações que podem ter sido executadas daquelas que não podem ter sido executadas, na construção dessa tabela:

1. Inserir tabela com 6 linhas e 6 colunas.

2. Mesclar as células A1 com A2, B5 com B6, C3 com D3.

3. Mesclar ás células A5 com A6.

4. Mesclar as células B1 com B2, B4 com B5, E1 com E2.

5. Mesclar ás células C1 com D1.

6. Mesclar ás células C5 com C6.

7. Mesclar células A3 com A4, E3 com E4, E5 com E6.

8. Mesclar células F1 com F3, F6 com F4, F5 com F2.

Assinale a alternativa que contém apenas as ações que não poderiam ser executadas:

Provas

Caderno Container