Foram encontradas 563 questões.

Considere o texto abaixo, editado no Microsoft Office Word:

Os bons guerreiros primeiramente se colocam fora da possibilidade de derrota e depois esperam a oportunidade de derrotar o inimigo.

Considerando a formatação do texto e a aparência da palavra “derrota”, podemos afirmar que as funções utilizadas nesse texto foram:

Os bons guerreiros primeiramente se colocam fora da possibilidade de derrota e depois esperam a oportunidade de derrotar o inimigo.

Considerando a formatação do texto e a aparência da palavra “derrota”, podemos afirmar que as funções utilizadas nesse texto foram:

Provas

Questão presente nas seguintes provas

Ao se enviar uma mensagem de correio eletrônico, um dos campos do cabeçalho da mensagem que pode ser utilizado pelo usuário é o campo “Cco” (ou “bcc”, em inglês). Ao utilizarmos este espaço, ocorrerá que:

Provas

Questão presente nas seguintes provas

As assertivas a seguir se referem ao uso de clientes de correio eletrônico, tais como o Microsoft Outlook Express: ou o Mozilla Thunderbird:

I – o campo “Assunto” é de preenchimento obrigatório ao se enviar uma mensagem eletrônica;

II – o protocolo utilizado para se enviar uma mensagem num cliente de Correio Eletrônico POP/ IMAP é o SMTP;

III – ao se enviar uma mensagem que contém destinatários nos campos “Para:” (“To”) e “cc:”, verificamos que os destinatários contidos no campo “cc:” não conseguem ver quais destinatários foram especificados no campo “Para:”.

Assinale:

I – o campo “Assunto” é de preenchimento obrigatório ao se enviar uma mensagem eletrônica;

II – o protocolo utilizado para se enviar uma mensagem num cliente de Correio Eletrônico POP/ IMAP é o SMTP;

III – ao se enviar uma mensagem que contém destinatários nos campos “Para:” (“To”) e “cc:”, verificamos que os destinatários contidos no campo “cc:” não conseguem ver quais destinatários foram especificados no campo “Para:”.

Assinale:

Provas

Questão presente nas seguintes provas

Com relação à utilização do Microsoft Offce Word, assinale a alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

Num programa navegador da Internet foi digitado o endereço https://www.info.com.br. Com relação a este endereço, considere as assertivas abaixo:

I – Pelo fato de terminar com “.br”, este site pode ser acessado apenas dentro do Brasil;

II – A parte “https” indica que este site sempre requisitará que o usuário entre com uma senha para poder acessá-lo;

III – Nesta URL, “https” indica o nome do protocolo utilizado entre o cliente e o servidor;

Assinale:

I – Pelo fato de terminar com “.br”, este site pode ser acessado apenas dentro do Brasil;

II – A parte “https” indica que este site sempre requisitará que o usuário entre com uma senha para poder acessá-lo;

III – Nesta URL, “https” indica o nome do protocolo utilizado entre o cliente e o servidor;

Assinale:

Provas

Questão presente nas seguintes provas

Considere as seguintes assertivas acerca de funcionalidades do Windows XP:

I – O utilitário padrão CHKDSK.exe permite ao usuário realizar uma completa desfragmentação dos discos, à exceção da unidade C:, uma vez que essa unidade contém o sistema operacional;

II – O Windows XP diferencia letras maiúsculas e minúsculas na verificação de senhas das contas de usuários;

III – O Gerenciador de Tarefas (Task Manager) permite que o usuário veja um gráfco com a taxa de utilização da CPU do computador;

Assinale:

I – O utilitário padrão CHKDSK.exe permite ao usuário realizar uma completa desfragmentação dos discos, à exceção da unidade C:, uma vez que essa unidade contém o sistema operacional;

II – O Windows XP diferencia letras maiúsculas e minúsculas na verificação de senhas das contas de usuários;

III – O Gerenciador de Tarefas (Task Manager) permite que o usuário veja um gráfco com a taxa de utilização da CPU do computador;

Assinale:

Provas

Questão presente nas seguintes provas

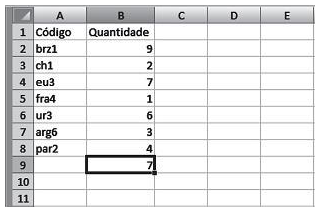

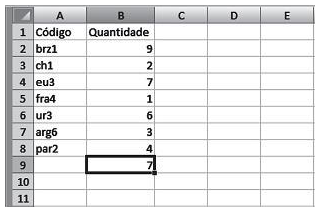

36. A planilha a seguir foi criada utilizando-se o programa Microsoft Excel:

O conteúdo da célula B9 é uma função. Considerando-se o valor exibido nessa célula, dentre as opções abaixo, podemos afirmar que a função digitada em B9 foi:

O conteúdo da célula B9 é uma função. Considerando-se o valor exibido nessa célula, dentre as opções abaixo, podemos afirmar que a função digitada em B9 foi:

Provas

Questão presente nas seguintes provas

O ícone  do Microsoft Offce Word tem a função de:

do Microsoft Offce Word tem a função de:

do Microsoft Offce Word tem a função de:

do Microsoft Offce Word tem a função de:Provas

Questão presente nas seguintes provas

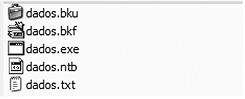

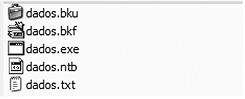

Ao tentar restaurar um backup realizado pelo utilitário NTBackup, num computador com Windows XP, foi informado ao usuário que o arquivo de backup a ser restaurado se encontra em uma pasta, juntamente com outros arquivos:

Na pasta acima, o arquivo que contém a extensão padrão que identifica um arquivo de backup gerado pelo NTBackup é o:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Privada

Usando criptografa de chave pública, suponha que o usuário A criptografe uma mensagem M com sua chave privada e envie M criptografada ao usuário B. Assim, este contexto refere-se a qual princípio de segurança?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container