Foram encontradas 2.039 questões.

O desmatamento na Mata Atlântica cresceu muito entre 2015 e 2016, quando o bioma perdeu 29.075 hectares, o equivalente a mais de 29 mil campos de futebol, de acordo com a Fundação SOS Mata Atlântica e o Instituto de Pesquisas Espaciais (Inpe). No período anterior (2014-2015), o desmate no bioma havia sido de 18.433 hectares.

(Disponível em: <http://agenciabrasil.ebc.com.br/geral>. Acesso em: 15 ago. 2017. Adaptado).

De acordo com as informações apresentadas, o percentual de aumento do desmate no bioma da Mata Atlântica, entre os biênios 2014-2015 e 2015-2016, foi, aproximadamente, de:

Provas

Leia atentamente o enunciado a seguir, e responda a questão.

Certo instituto de pesquisa realizou um levantamento sobre a preferência de consumidores entre três marcas de detergente: A, B e C. Esse trabalho foi desenvolvido durante a manhã de um dia, em um supermercado onde normalmente registra-se grande movimentação. Como forma de estimular a participação, anunciou-se que cada entrevistado receberia 1 único cupom para participar de um sorteio, às 13h, de um vale compras. Cada cupom entregue contém a identificação da(s) marca(s) de detergente indicada(s) pelo entrevistado e um campo para que escreva seu nome e CPF. Após o preenchimento, o cupom deveria ser depositado em uma urna.

Às 12h, encerrou-se o levantamento, e os dados coletados foram organizados na tabela a seguir:

| Marca | A | B | C | A e B | B e C | C e A | A, B e C |

Nenhuma das três |

|

Número de consumidores |

105 | 198 | 153 | 23 | 44 | 31 | 7 | 55 |

Com base nos resultados apresentados, é correto afirmar que:

Provas

E-mail é uma forma de troca de mensagens digitais que utiliza sistemas de correio eletrônico.

Assinale a opção correta, quanto a essa tecnologia.

Provas

É recomendado que, ao se afastar do computador de trabalho, o usuário bloqueie a tela principal do computador para que se evite que outras pessoas acessem seu dispositivo sem consentimento. Dentre os métodos de proteção lógica de computadores, pode-se afirmar que:

I – programas de antivírus são instalados em sistemas operacionais a fim de identificar e eliminar outros programas que possam causar malefícios ao sistema e aos dados de usuários.

II – uma das formas de um computador ser atacado é através de portas de rede abertas, porque isto permite que invasores acessem e manipulem funcionalidades dos sistemas, produzindo danos. Um artifício importante para a proteção contra esse ataque é traduzido do inglês e conhecido como “parede de fogo”.

III – qualquer computador ligado a uma rede está vulnerável a acessos não autorizados. A utilização de um programa de antispyware, contudo, restringe a permissão de acessos somente autorizados.

Assinale a alternativa que contém somente afirmativas corretas.

Provas

No local de trabalho, a segurança das informações tratadas é primordial para que as atividades sejam executadas sem problemas que afetem diretamente o desempenho do setor. O computador é a principal ferramenta para guarda de dados e informações importantes.

Assinale a alternativa INCORRETA quanto às ameaças que os computadores sofrem.

Provas

Devido a um fato inesperado, alguns servidores do setor de cadastro de assentamentos funcionais precisaram acessar documentos digitais que estão localizados em repositórios de arquivos em uma rede privada local. Entretanto, esses funcionários estão, fisicamente, em outro setor que está configurado em outra rede privada local distinta da primeira. Com base no cenário apresentado, pode-se afirmar que:

Provas

Ao utilizar uma estação de trabalho, a servidora Lúcia, que atua na seção de registros de dados funcionais, precisa baixar alguns arquivos do Diário Oficial da União para posterior armazenamento na pasta digital do seu setor, localizada na rede local desse setor. Para realizar essa tarefa, Lúcia pode utilizar um aplicativo de navegação em sítios da internet.

Das opções a seguir, assinale a que NÃO condiz com um aplicativo de navegação em sítios da internet.

Provas

A Pró-Reitoria de Tecnologia de um Instituto Federal de Ensino resolveu reestruturar suas plataformas de comunicação institucionais.

Contudo, é importante que se observe como se dará a implementação dessas soluções, analisando a disponibilização de uma plataforma privada local para acesso exclusivo através de uma _______; para que seja possível acesso controlado de agentes que não estejam nas dependências institucionais, por meio de uma _______; e, por fim, uma plataforma de acesso a informações públicas por meio da _______.

Das alternativas a seguir, assinale a que preenche corretamente as lacunas presentes no texto.

Provas

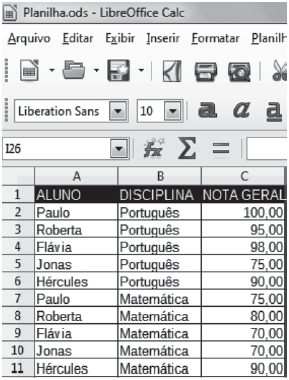

Um departamento de estudos está precisando de um relatório quantitativo acerca de duas disciplinas específicas: Matemática e Português.

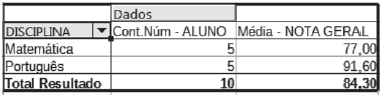

Foi solicitado ao servidor Jonas, que acabara de chegar ao setor, que ele resolvesse essa questão. Utilizando a funcionalidade de tabela dinâmica de um editor de planilhas de Licença Livre, ele conseguiu entregar o relatório demandado.

Assinale a alternativa que descreve corretamente o caminho utilizado por Jonas, dentro do editor de planilha, para gerar a tabela dinâmica e quais campos de linha e de dados, respectivamente, foram selecionados, dentro da tabela dinâmica, para geração do resultado final, conforme demostrado na “Tabela 2”.

Tabela 1

Tabela 2

Provas

Em seu computador de mesa local, depois de trabalhar em um ofício destinado a outro órgão federal, Gustavo salvou esse ofício com o nome “of24.odt” em um subdiretório chamado “Oficios 2017”, que está contido no diretório “Documentos”. Este, por sua vez, está acessível por uma unidade mapeada ao local do servidor de arquivos gerenciado pela equipe de dados corporativos da instituição.

Assinale a alternativa que indica o caminho correto do arquivo salvo.

Provas

Caderno Container