Foram encontradas 60 questões.

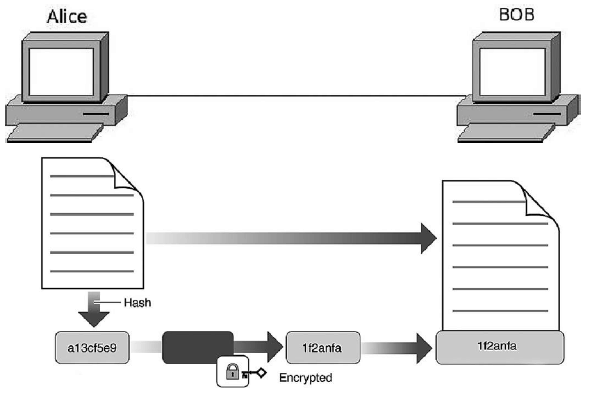

Observe a imagem abaixo:

ALICE deseja enviar uma mensagem criptografada para BOB. Utilizando-se de um hash do documento e combinando dois processos de criptografia assimétrica, é possível prover confidencialidade, autenticidade e integridade nessa comunicação. Assinale a opção que demonstra como isso pode ser feito.

Provas

Leia atentamente ao trecho a seguir:

- Requisição de website:

Deseja-se criar um website, escrito em PHP 7.0, para movimentação entre os estoques da UFRJ. Para garantir que não haja roubo de informações, o site deve garantir que todos os acessos sejam feitos somente com a utilização de criptografia SSL. Caso o usuário acesse o site sem criptografia, este deverá ser redirecionado para o site com criptografia. Além disso, somente a rede que integra o almoxarifado pode acessar este site.

Considerando que:

I - as redes do almoxarifado são

146.164.20.0/26, 146.164.20.64/26,

146.164.20.128/26 e 146.164.20.192/26;

II - o site deve ser acessado pelo endereço estoque.ufrj.br;

III - a configuração deve seguir a porta padrão para HTTP e HTTPS;

IV - o servidor Apache possui todos os módulos instalados.

A configuração correta do servidor Apache, versão 2.4, que atende a especificação acima é:

Provas

Dentre os softwares a seguir, assinale o que NÃO é um software de firewall.

Provas

Recentemente, a política mundial antispan definiu que apenas servidores confiáveis poderão trocar mensagens descriptografadas entre si utilizando o protocolo SMTP e a porta 25. Assinale a opção que contém a porta TCP correta em que os usuários estão autorizados a realizar o envio de e-mail.

Provas

Dentre os protocolos a seguir, assinale o que NÃO é um protocolo de roteamento.

Provas

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- Segurança de RedesFirewall

Dentre as opções a seguir, assinale aquela que apresenta o comando correto para aplicação de regra para filtro NAT em um sistema Linux.

Provas

Uma falha de segurança existente em qualquer computador é a abertura de portas que não estão associadas a nenhum processo ou programa. Em um sistema Linux, o comando que lista apenas as portas abertas e os programas que as utilizam é:

Provas

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- GestãoGestão de Incidentes de SegurançaResposta a Incidentes

Sérgio, Técnico de Manutenção da UFRJ, recebeu um pen drive no qual deveriam constar as plantas novas de ligação elétrica e hidráulica. Ao colocar o pen drive na interface USB do computador, constatou que existia apenas um arquivo, chamado “setup.bat”, e uma pasta chamada “Dados”. Pensando tratar-se de um instalador normal, clicou duas vezes no arquivo “setup. bat”. Seus arquivos na pasta “Meus Documentos” começaram a desaparecer um por um. Só então ele identificou que foi vítima de um vírus de computador. Considerando que Sérgio utiliza um computador com o sistema operacional Microsoft Windows 10 e NÃO tem um software antivírus na sua máquina, assinale a alternativa que apresenta a atitude mais recomendada nesse caso.

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozVoIP: Voice over IP

O surgimento da tecnologia VoIP (Voice over IP) trouxe consigo a popularização de equipamentos com a tecnologia PoE. Dentre as opções a seguir, assinale a que expressa, respectivamente, o significado da sigla PoE e seu funcionamento.

Provas

Texto I

Falha no WhatsApp deixa vulneráveis todos os

seus 1,5 bilhão de usuários

O WhatsApp anunciou na noite desta segunda-feira (13) que descobriu uma vulnerabilidade em sua plataforma, o que deixava aberta uma brecha de segurança para ataques de hackers no mensageiro. A companhia solicitou a todos os seus usuários que atualizem o aplicativo — tanto no Android quanto no iOS.

De acordo com o site estadunidense Financial Times (FT), que revelou a falha no mensageiro, a vulnerabilidade em questão permite que invasores utilizem um spyware comercial possivelmente desenvolvido pela empresa israelense NSO Group capaz de roubar dados e informações de um aparelho, além de monitorar câmera e microfone.

Ainda conforme a publicação, a instalação do spyware se dá por meio de uma chamada telefônica feita para o aparelho-alvo mesmo que ela não seja atendida. Além disso, esta chamada não some dos registros do aplicativo, o que torna a sua atuação ainda mais silenciosa.

“O WhatsApp encoraja as pessoas a atualizarem para a versão mais recente de nosso aplicativo, bem como manterem o sistema operacional de seu celular atualizado para proteção contra potenciais ataques direcionados a comprometer as informações armazenadas em dispositivos móveis”, informou um porta-voz.

(...)

Em comunicado, o NSO Group negou qualquer envolvimento com o exploit que utiliza a brecha de segurança do WhatsApp para instalar um espião em smartfones.

Fonte: https://www.tecmundo.com.br/software/141261-

-whatsapp-tem-vulnerabilidade-permite-invasao-hackers.htm

No ataque aos aplicativos de troca de mensagens geralmente se utiliza algum tipo de vírus computacional. Conceitualmente, vírus de computador são:

Provas

Caderno Container