Foram encontradas 50 questões.

O Decreto n.º 12.572/2025 institui a Política Nacional de

Segurança da Informação e dispõe sobre a governança da

segurança da informação no âmbito da administração pública

federal. Segundo esse decreto, um dos objetivos da Política

Nacional de Segurança da Informação consiste em:

Provas

Questão presente nas seguintes provas

O Decreto n.º 12.069/2024 dispõe sobre a Estratégia

Nacional de Governo Digital e a Rede Nacional de Governo

Digital – Rede Gov.br e institui a Estratégia Nacional de Governo

Digital para o período de 2024 a 2027. Segundo esse decreto, o

objetivo principal do conceito de governo digital é:

Provas

Questão presente nas seguintes provas

Códigos maliciosos são programas que executam ações

danosas e atividades maldosas, chamados genericamente de

vírus de computador. O código malicioso que tem por característica

tornar inacessíveis os dados armazenados no dispositivo, usando

criptografia, e exige pagamento de resgate para que o usuário

possa voltar a ter acesso ou para que os dados sensíveis não

sejam divulgados publicamente, é denominado:

Provas

Questão presente nas seguintes provas

Um administrador de um computador instalado com uma

versão do sistema operacional Linux precisa, em algum momento,

saber quais processos estão utilizando uma determinada porta.

Para isso, ele pode utilizar o comando:

Provas

Questão presente nas seguintes provas

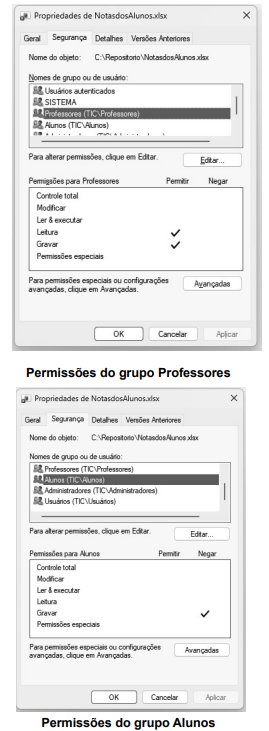

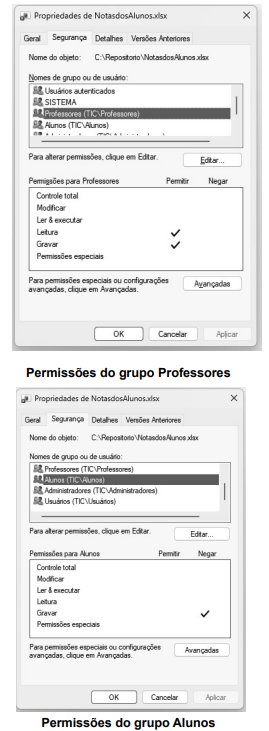

Em um computador de uma escola, instalado com o sistema

operacional Windows 11, temos um arquivo no qual são colocadas

as notas dos alunos denominado "NotasdosAlunos.xlsx". Dois

grupos de usuários denominados, respectivamente, "Professores"

e "Alunos" têm permissões definidas para esse arquivo, conforme

as figuras abaixo:

Um determinado usuário chamado Geovani faz parte de ambos os grupos, ou seja, do grupo "Alunos" e do grupo "Professores". Considerando apenas as informações apresentadas aqui, o usuário Geovani terá, como permissões finais para o recurso:

Um determinado usuário chamado Geovani faz parte de ambos os grupos, ou seja, do grupo "Alunos" e do grupo "Professores". Considerando apenas as informações apresentadas aqui, o usuário Geovani terá, como permissões finais para o recurso:

Provas

Questão presente nas seguintes provas

Um procedimento comum para tentar aumentar o

desempenho de um computador é a substituição de HDs por SSDs.

A característica do SSD, que é a principalmente responsável por

esse aumento de desempenho, é:

Provas

Questão presente nas seguintes provas

Durante o processo de leitura e recuperação de informações

gravadas em um disco rígido, o tempo de latência pode ser

definido como o tempo que:

Provas

Questão presente nas seguintes provas

Com relação ao uso de ferramentas de inteligência artificial,

um dos tipos de modelos de deep learning é treinado em imensas

quantidades de dados, tornando-o capaz de entender e gerar

linguagem natural e outros tipos de conteúdo para executar uma

grande variedade de tarefas. Esse tipo e sua respectiva sigla, em

inglês, são chamados de:

Provas

Questão presente nas seguintes provas

O utilitário que é instalado junto com o Windows 11 e que

fornece proteção antivírus é o:

Provas

Questão presente nas seguintes provas

4048376

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Provas:

Um fundamento básico do funcionamento dos computadores

atuais é a utilização do sistema binário para representar

informações, sendo comum a conversão e a apresentação

dessas informações no sistema hexadecimal. A representação em

hexadecimal de um byte contendo o valor binário 01011010 é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container